Dépanner les intégrations Cisco Meraki

Dépannez l'intégration Cisco Meraki.

Erreur générale de certificat

Ce type d'erreur se produit dans les situations suivantes :

- Le certificat d'autorité de certification n'a pas été ajouté sur l'ordinateur client.

- Le mauvais certificat d'autorité de certification a été ajouté sur l'ordinateur client.

- Un réseau Wi-Fi incorrect est utilisé.

Erreur de certificat liée à la configuration de l'utilisation améliorée de la clé

Description

La configuration semble correcte lorsqu'elle est comparée à celle de Configurer Cisco Meraki. Toutefois, une connexion au Wi-Fi ou au VPN n'est pas établie.

Symptômes

- L'instruction de journalisation suivante est visible dans les journaux de l'agent RADIUS au niveau du débogage : DEBUG - ...finished handshake - will transfer app data

- L'un des codes d'erreur suivants figure dans les journaux du demandeur : 0x80090349 (-2146892983 SEC_E_CERT_WRONG_USAGE) 0x80420101 (-2143158015 EAP_E_USER_CERT_INVALID)

- Un ou plusieurs des messages d'erreur suivants figurent dans les journaux du demandeur : The user {user} dialed a connection named {connection-name} which has failed (L'utilisateur {user} a composé une connexion nommée {connection-name} qui a échoué). Le code d'erreur renvoyé lors de l'échec est : -2146892983 Reason: Explicit Eap failure received Error: 0x80420101 EAP Reason: 0x80090349 EAP Root cause String: EAP Error: 0x80420101.

Solution

- Remplacez le certificat actuel par un nouveau certificat mis à jour.

- Examinez et mettez à jour les attributs d'utilisation améliorée de la clé (EKU), le cas échéant.

Niveau de journalisation de l'agent RADIUS

Pour définir le niveau de journalisation de l'agent RADIUS :

- À l'aide d'un éditeur de texte, ouvrez le fichier log4j.properties situé dans le dossier d'installation C:\Program Files (x86)\Okta\Okta RADIUS Agent\current\user\config\radius\

- Modifiez la dernière instance d'info en debug (verbose) ou trace (very verbose).

Voici à quoi doit ressembler la mise à jour :

log4j.rootLogger=debug, app, stdoutVoici un autre exemple :

log4j.rootLogger=trace, app, stdout - Enregistrez la modification et fermez l'éditeur.

Examiner des journaux ou capturer des paquets

Pour examiner des journaux ou capturer des paquets :

- Sur Mac, pour afficher les informations de journalisation pendant les tentatives de connexion :

Ouvrez une invite de commande et exécutez la commande :

log show --predicate 'subsystem == "com.apple.eapol"'Essayez de vous connecter au point d'accès Wi-Fi.

Examinez le journal, il devrait donner un résultat similaire à :

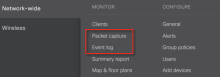

2019-04-10 15:38:53.868667-0400 0x1caacd Default 0x0 17296 0 eapolclient: [com.apple.eapol:Client] en0 START uid 501 gid 20 2019-04-10 15:38:54.062713-0400 0x1caacd Default 0x0 17296 0 eapolclient: [com.apple.eapol:Client] en0: 802.1X User Mode 2019-04-10 15:39:02.510875-0400 0x1caacd Default 0x0 17296 0 eapolclient: [com.apple.eapol:Client] en0 EAP-TTLS: successfully authenticated 2019-04-10 15:39:11.117972-0400 0x1caacd Default 0x0 17296 0 eapolclient: [com.apple.eapol:Client] en0 STOP - Sur le tableau de bord administrateur du cloud Meraki, accédez à Network-wide, puis sélectionnez Packet capture ou Event Log, comme indiqué ci-après

Interprétation des captures Wireshark

À un niveau élevé, il existe trois étapes de communication entre le demandeur/AP et le serveur RADIUS au moment d'une authentification :

- Échange de messages EAP-Identity et EAP-Start

- Établissement d'une liaison TLS qui commence par ClientHello

- Radius Access-Accept, suivi par l'établissement d'une liaison EAPol à 4 voies entre l'AP et le demandeur