Google Workspace

Apprenez à configurer l'approvisionnement de Google Workspace dans votre organisation Okta.

Configuration recommandée

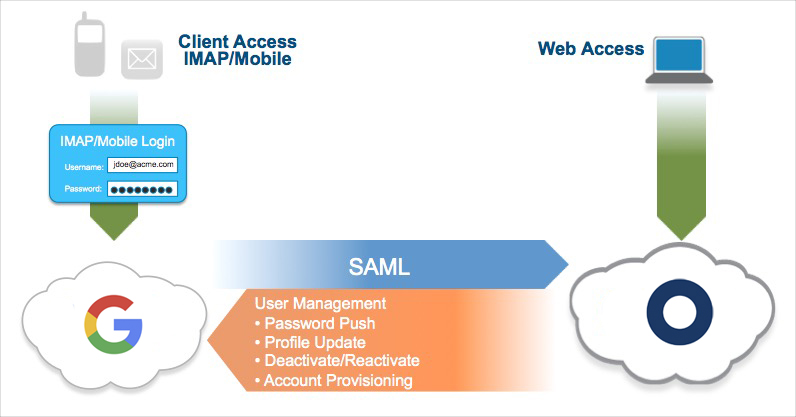

- Configurer SAML entre Okta et Google.

- Activez l'approvisionnement et activez toutes les options d'approvisionnement disponibles.

- Activer le push de mot de passe. Cela synchronise le mot de passe Okta avec le mot de passe de Google Workspace. Un mot de passe est toujours nécessaire pour les clients (par exemple, les clients de messagerie POP3/IMAP).

Ces recommandations s'appliquent également aux scénarios avec une intégration Active Directory (AD).

L'intégration AD offre les avantages suivants aux utilisateurs :

- Authentification unique de bureau sans agent (SSO) lors de la connexion derrière le pare-feu

- La capacité d'accéder à Google Workspace via Okta grâce à SAML et aux informations d'identification SAML et AD en dehors du pare-feu

- Les clients de messagerie qui exigent un nom d'utilisateur et un mot de passe utilisent désormais le mot de passe AD de l'utilisateur. Ce résultat est obtenu grâce à la synchronisation de mot de passe AD, ce qui signifie un mot de passe de moins à retenir.

Déploiement recommandé

- Si vous le pouvez, utilisez la SSO SAML. Cette méthode permet une gestion centralisée des accès dans la mesure où toutes les sessions Web doivent passer par Okta, qui sert de fournisseur d'identité.

- Commencez par tester SAML sur un petit groupe d'utilisateurs. Vous pouvez utiliser un masque de réseau dans Google pour limiter les utilisateurs compatibles avec SAML à un petit groupe (par exemple, plusieurs membres du personnel informatique). Cela permet à une équipe avancée de tester la configuration et l'expérience utilisateur.

- Informez vos utilisateurs qu'ils doivent modifier les paramètres du compte pour activer l'utilisation de Google Personal et Google Workspace dans la même session de navigateur. Par exemple, lorsqu'il utilise Chrome, un utilisateur peut créer un profil professionnel pour utiliser Google Workspaceet utiliser un profil distinct pour effectuer des tâches personnelles.

- Certaines applications provenant de Google Marketplace dans Google Workspace n'est pas toujours parfaite sur le plan du SSO. Communiquez avec l'Okta en cas de problème.

- Nous vous recommandons d'utiliser des mots de passe dans Google Workspace. Activez la fonctionnalité de synchronisation des mots de passe Google Workspace. Configurez Modifier URL du mot de passe dans le profil Google Workspace SSO pour renvoyer les utilisateurs dans Okta. Ensuite, lorsque la synchronisation de mot de passe est activée et qu'un utilisateur essaie de modifier son mot de passe depuis Google Workspace, il revient dans Okta.

- Google Workspace affectés au rôle de super administrateur peuvent contourner le SSO et se connecter directement à

https://admin.google.com. Consultez Super administrateurs - Lorsque vous activez l'approvisionnement et que vous choisissez les informations d'identification de l'administrateur, pensez à utiliser un compte système. Si vous choisissez d'utiliser un compte d'utilisateur final, assurez-vous que la réinitialisation du mot de passe est correctement prise en charge et que les paramètres de l'API Okta sont mis à jour en conséquence.

- Si les utilisateurs Google Workspace sont principalement créés dans Google Workspace avec un processus existant à l'extérieur d'Okta, n'activez pas la création de comptes dans Okta. L'importation d'utilisateurs (via l'API ou un fichier CSV) peut mapper les comptes Google Workspace existants avec les utilisateurs Okta. Pour amorcer les nouveaux utilisateurs, cette action doit être continue.

- Activer la désactivation/réactivation de utilisateur . Cela permet de s'assurer que les utilisateurs sont automatiquement désactivés dans Google Workspace s'ils sont désactivés dans Okta ou dans AD.

Configurer SSO en un seul clic

Version en accès anticipé. Consultez Activer les fonctionnalités en libre-service.

-

Dans l'Admin Console, accédez à .

- Cliquez sur Parcourir le catalogue d'applications.

- Recherchez

Google Workspace. Sélectionnez-la dans les résultats de la recherche et cliquez sur Ajouter une intégration. - Remplissez les champs de la page Paramètres généraux et cliquez sur Suivant. Assurez-vous d'avoir déjà créé le domaine Google Apps de votre organisation avant de le saisir dans le champ Votre domaine d'entreprise Google Apps.

- Sélectionnez SAML 2.0.

- Cliquez sur Configuration en un clic pour configurer SSO avec Google Workspace avec configuration automatique. (Si vous souhaitez configurer le SSO manuellement, cliquez sur Voir les instructions de configuration à la place et suivez-les.

- Saisissez les informations requises pour chaque étape de la configuration en un clic. Assurez-vous d'examiner attentivement les informations sur la page de consentement OAuth, puis cliquez sur Autoriser.

- Une fois la configuration en un clic terminée, connectez-vous à votre Admin Console Google Workspace.

- Activez la SSO pour votre unité organisationnelle. Suivez les étapes décrites à la section Déterminer les utilisateurs autorisés à utiliser l'authentification unique dans l'aide Google Workspace.

- Dans Okta, affectez des utilisateurs à l'app. Consultez Affecter des utilisateurs à l'app Google Workspace.

Configurer l'accès aux données dans Google Workspace

- Connectez-vous à votre console d'administration Google Workspace.

- Accédez à .

- Cliquez sur Gérer les services Google. Okta peut accéder à tout service dont le niveau Accès est Sans restriction. Si un service auquel Okta doit accéder est marqué comme Restreint, vous devez accorder le statut Approuvé à l'app Okta dans les étapes suivantes.

- Cliquez sur Contrôles API pour revenir à la page Contrôles API .

- Cliquez sur Gérer l'accès à l'app tierce partie.

- Cliquez sur Okta.

- Développez Accès aux données Google.

- Sélectionnez un accès Limité ou Approuvé . Choisissez Limité pour autoriser uniquement Okta à demander accès aux données Google sans restriction. Choisissez Approuvé pour classer Okta comme une app approuvée et l'autoriser à demander accès à toutes les données Google. Choisir Limitée est l'option la plus sécurisée.

- Cliquez sur Enregistrer.

Déclaration de non-responsabilité

L'utilisation par Okta des informations reçues des API de Google sera conforme à la Politique relative aux données utilisateur des services d'API de Google (en anglais), y compris les exigences en matière d'utilisation limitée.

Pour en apprendre davantage sur les pratiques d'Okta en matière de confidentialité, consultez la Politique de confidentialité d'Okta.

Fonctionnalités d'approvisionnement

| Envoyer des groupes | Les groupes et leurs membres peuvent être envoyés vers des systèmes distants. Pour en savoir plus, consultez À propos des transferts de groupe et Opérations de transfert de groupe. |

| Importer de nouveaux utilisateurs | Les nouveaux utilisateurs créés dans Google Workspace sont téléchargés et convertis en objets AppUser pour être comparés aux utilisateurs Okta existants. Cette fonctionnalité est implicite lorsque l'approvisionnement est configuré, ce qui signifie que le nom d'utilisateur et le mot de passe sont configurés et vérifiés. L'importation permet à Okta de mapper les comptes Google actifs à un utilisateur Okta. Cette procédure est habituellement suivie au moment de l'amorçage initial de l'affectation de l'application. Pour le mappage de comptes basé sur des fichiers, vous pouvez également utiliser un fichier CSV (valeurs séparées par des virgules) (similaire à l'importation API). |

| Reconnaissance de schémas | Importer plus d'attributs utilisateur depuis Google Workspace. |

| Sourcing de profil | Les nouveaux utilisateurs créés via Okta sont également créés dans Google Workspace. |

| Envoyer de nouveaux utilisateurs | Les nouveaux utilisateurs créés via Okta sont également créés dans Google Workspace. Concrètement, la création de comptes permet à Okta de créer des comptes dans Google Workspace. Google Workspace ne réutilise pas les noms d'utilisateur supprimés au cours de la semaine dernière pour les nouveaux comptes. Google affiche une introduction à Google Workspace lorsqu'un nouvel utilisateur se connecte. |

| Pousser les valeurs vides pour les champs personnalisés | Sélectionner cette option permet d'envoyer des valeurs vides vers des champs personnalisés non requis. |

| Transférer les mises à jour des mots de passe | Les modifications apportées au mot de passe de l'utilisateur seront automatiquement synchronisées avec l'application. Concrètement, cette fonctionnalité permet à Okta de synchroniser le mot de passe de connexion de l'utilisateur Okta pour se connecter à Okta, puis à Google Workspace. Si un utilisateur n'est pas associé à un compte AD ou si l'authentification déléguée par Okta à AD n'est pas activée, l'utilisateur se connecte à Okta avec son mot de passe Okta. Cette valeur est envoyée à Google Workspace Supposons qu'un utilisateur soit lié à un utilisateur AD et que l'authentification déléguée à Okta soit activée. Le mot de passe AD est ensuite renvoyé vers Google Workspace lorsque l' utilisateur se connecte à son org Okta (par exemple, Dans certains cas, même si SAML est activé, un mot de passe peut être requis dans Google Workspace. Les autres clients de messagerie et de calendrier (de bureau ou mobiles) utilisent un mécanisme d'authentification distinct et requièrent un nom d'utilisateur et un mot de passe Google Workspace pour être configurés. La synchronisation des mots de passe avec Okta permet à l'utilisateur final de s'alléger d'un énième mot de passe à gérer. Remarque : la politique de mot de passe d'Okta devrait correspondre aux exigences de Google relatives au bon fonctionnement de l'approvisionnement. |

| Envoyer des mises à jour de profil | Les mises à jour apportées au profil utilisateur via Okta seront transférées à l'application tierce. Plus précisément, toute modification de profil détectée dans Okta, comme le prénom et le nom de famille, est transmise à Google Workspace. Certains attributs, comme le département et le titre, sont uniquement utilisés pour le transfert de profil et ne fonctionneront pas pour l'importation d'utilisateurs. Ces attributs ne fonctionnent que s'ils ont été initialement mis à jour à partir d'Okta. |

| Envoyer la désactivation de l'utilisateur/réactiver les utilisateurs | La désactivation d'un utilisateur dans Okta entraîne la suppression de l'utilisateur de l'organisation et de toutes les équipes dont il fait partie dans l'application tierce. Le fait de réactiver un utilisateur dans Okta entraîne aussi la réactivation de ce dernier dans l'application tierce. Concrètement, Okta désactive le compte de l'utilisateur Google Workspace dès que l'utilisateur est désactivé dans Okta. Bien que Google Workspace permette de supprimer un compte dans l'application, cette suppression est une opération destructive qui supprime tous les e-mails, documents, pages et autres contenus créés par l'utilisateur. Pour la plupart des entreprises, il ne s'agit pas d'un résultat souhaité. Okta place l'utilisateur dans un état inactif, ce qui permet aux administrateurs d'effectuer un nettoyage avant de décider si une suppression définitive est nécessaire. |

Configurer l'approvisionnement Google Workspace

-

Dans l'Admin Console, accédez à .

- Ouvrez votre instance d'app Google Workspace .

- Accédez à l'onglet Approvisionnement, puis cliquez sur Configurer l'intégration d'API.

- Sélectionnez Activer l'intégration d'API, puis cliquez sur S'authentifier avec Google Workspace.

- Sélectionnez le compte à utiliser pour l'authentification, ou saisissez le nom d'utilisateur et le mot de passe de votre compte administrateur Google Workspace et cliquez sur Suivant.

- Parcourez la liste des permissions que Google octroie à Okta pour exécuter des tâches dans votre locataire Google Workspace. Cliquez sur Allow (Autoriser []) pour accorder les autorisations à Okta..

- Dans l'onglet Approvisionnement, cliquez Enregistrer.

- Dans la section Approvisionnement dans l'application, cliquez sur Modifier. Sélectionnez les fonctionnalités d'approvisionnement de votre choix, puis cliquez sur Enregistrer.

Configurer les mises à jour de push de mot de passe

-

Dans l'Admin Console, accédez à .

- Ouvrez votre instance d'app Google Workspace .

- Accédez à l'onglet Approvisionnement et cliquez sur Dans l'application sous Paramètres.

- Dans la section Approvisionnement dans l'application, cliquez sur Modifier.

- Sélectionnez Activer pour Synchroniser un mot de passe.

- Sélectionnez Synchroniser un mot de passe Okta comme type de mot de passe.

- Cliquez sur Enregistrer.

Configurer le sourcing de profil et le cycle de vie

- Sous Paramètres, cliquez sur Vers Okta . Faites défiler jusqu'à la section Sourcing de profil et de cycle de vie, puis cliquez sur Modifier.

- Sélectionnez Autoriser Google Workspace à sourcer des utilisateurs Okta.

- Vous choisissez l'action qu'Okta effectue à l'égard d'un utilisateur Okta correspondant lorsqu'il est désactivé dans Google Workspace.

Les options disponibles lorsqu'un utilisateur est désactivé dans l'app sont les suivantes :

- Do nothing (Ne rien faire) : Google Workspace n'est pas affecté à l'utilisateur Okta.

- Désactiver : l'utilisateur Okta est désactivé et il ne peut plus se connecter ou accéder à Okta. Si l'utilisateur Okta est réactivé ultérieurement dans Google Workspace, il est soumis au processus de réactivation dans Okta. L' utilisateur doit effectuer la procédure de configuration initiale de utilisateur Okta .

- Suspendre : l'utilisateur Okta est suspendu et il ne peut plus se connecter ou accéder à Okta. Si l'utilisateur est réactivé ultérieurement dans Google Workspace, il est réactivé dans Okta et aucune autre étape n'est nécessaire. L'utilisateur Okta peut se connecter à Okta.

- Cliquez sur Enregistrer.

Affecter des utilisateurs à l'application Google Workspace

-

Dans l'Admin Console, accédez à .

- Ouvrez votre instance d'app Google Workspace .

- Accédez à l'onglet Affectations et cliquez sur .

- Dans la boîte de dialogue Affecter l'application Google Workspace à des personnes, sélectionnez un utilisateur, puis cliquez sur Affecter.

- Complétez les champs selon les besoins de votre org. Vous pouvez sélectionner l'unité organisationnelle qui sera transférée. Configurez les options de désactivation et de licence pour l'utilisateur. Consultez la section Gérer les utilisateurs Google Workspace.

- Cliquez sur Enregistrer et revenir en arrière. Répétez les étapes 4 à 6 pour affecter Google Workspace à d'autres utilisateurs.

- Cliquez sur Terminé.

Découverte de schémas Google Workspace

Les attributs de base suivants sont importés par défaut depuis Google Workspace :

- FIRST_NAME

- LAST_NAME

- SECOND_EMAIL

- MOBILE_PHONE

Google Workspace prend également en charge la découverte du schéma de l'utilisateur. Cette dernière vous permet d'ajouter des attributs supplémentaires au profil utilisateur.

Découverte de schémas améliorée

Grâce à la découverte de schémas améliorée, vous pouvez utiliser des schémas utilisateur personnalisés définis dans Google Workspace. Okta importe tous les schémas utilisateur personnalisés pour vous donner la possibilité de gérer ces attributs. Lors de l'importation, Okta intègre ces attributs personnalisés de vos utilisateurs au même titre que les attributs normaux, et les transmet également à Google Workspace lors des opérations de création et de mise à jour.

Okta prend également en charge l'importation d'attributs personnalisés à valeurs multiples depuis Google Workspace. Ils sont représentés sous forme de tableaux dynamiques dans Okta. Les propriétés booléennes à valeurs multiples sont limitées, car elles ne sont pas actuellement prises en charge par Universal Directory et sont ignorées pendant l'importation du schéma. Les propriétés booléennes à valeurs multiples ne sont pas affichées dans Profile Editor.

Si vous êtes dans l'impossibilité d'utiliser la découverte de schémas, nous vous invitons à vous authentifier une nouvelle fois à l'aide d'OAuth.

Ajouter des attributs de schéma

-

Dans l'Admin Console, accédez à .

- Sélectionnez la section Applications dans la barre de navigation. Recherchez votre instance app Google Workspace dans la liste (vous pouvez utiliser le champ de recherche pour filtrer la liste). Sélectionnez votre instance en cliquant sur son nom.

- Vérifiez la liste des attributs. Si vous estimez qu'il vous en faut davantage, cliquez sur Ajouter un attribut. Une liste des attributs étendus apparaît.

- Sélectionnez les attributs que vous souhaitez ajouter, puis cliquez sur Enregistrer.

- Vous pouvez désormais importer et envoyer ces valeurs d'attributs utilisateur vers ou depuis Google Workspace.