OIDCアプリの統合

OpenID Connect(OIDC)は、OAuth 2.0認可プロトコルを基盤に構築された業界標準の認証レイヤーです。OAuth 2.0プロトコルがスコープによる制限付きのアクセストークンによってセキュリティを提供し、OIDCがユーザー認証とシングルサインオン(SSO)機能を提供します。OIDCのワークフローでは、OktaはIDプロバイダー(IdP)の機能を果たすこともあれば、サービスプロバイダー(SP)の機能を果たすこともあり、その役割はユースケースに応じて異なります。

管理者はOINカタログから、OIDCを機能として使用するアプリ統合をフィルターを活用して検索できます。OIDC対応アプリ統合が管理者によってorgに追加され、エンドユーザーに割り当てられると、End-User Dashboardに新規アイコンとして表示されます。

IDプロバイダーとしてのOkta

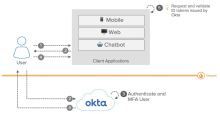

OIDCアプリは、外部アプリにSSOを提供するIdPとして統合できます。また、アプリセキュリティを向上させるMFAプロンプトもサポートされます。

- ユーザーがクライアントアプリへのアクセスを要求します。

- アプリは認証のためにユーザーをOktaにリダイレクトし、ユーザー認証を委任します。ユーザーセッションを確立するために、アプリがOktaにトークンをリクエストします。

- IdPとしてのOktaが、多要素認証(MFA)とSSO資格情報を使用してユーザーを認証します。ユーザーの検証に成功すると、ユーザーにアプリへのアクセス権を付与するよう求めます。

- ユーザーのアクセス権が付与されると、Oktaは、アプリがアクセスできるユーザーID情報などを格納したIDトークンを生成します。

- Oktaが認証済みユーザーをアプリに返します。

サービスプロバイダーとしてのOkta

OktaはSPとして機能することもできます。その場合は、IBM Tivoli Access ManagerやOracle Access Manager、CA SiteMinderなどのSSOソリューションによるSSO認証を利用します。

このシナリオでは、ユーザーがOktaにサインインしようとすると、認証のために外部のIdPにリダイレクトされます。ユーザーが正しく認証されると、外部IdPはOIDCトークンを返します。このトークンがユーザーのブラウザーに渡され、ユーザーはOktaサービスにアクセスできるようになります。

- ユーザーがブラウザーでOktaを開き、クラウドまたはオンプレミスのアプリの統合にサインインします。

- SPとしてのOktaが、ユーザー認証を外部IdPに委任します。

- 外部IdPが、Oktaの認可サーバーとして機能します。

- IdPがユーザーの認証を行い、IDトークンをOktaに返します。

- Oktaは外部IdPが発行したOIDCトークンを検証します。必要に応じて、ユーザー認証にMFAを適用します。同じく必要があれば、ジャストインタイムプロビジョニングを利用してユーザーをOkta内に作成できます。

エンドユーザーがインターネット経由でOktaにアクセスできる場合、ユーザー、クライアントアプリ、外部IdPのいずれもイントラネット上のファイアウォールの内側に配置できます。