OktaをWorkspace ONE AccessのIDプロバイダーとして構成する

このセクションでは、OktaをWorkspace™ ONE™にIDプロバイダー(IdP)として構成する方法について説明します。この構成を使用することで、合理化されたデバイス登録エクスペリエンスを提供することや、拡張多要素認証(MFA)をWorkspace ONEのアプリに提供すること、エンドユーザーと管理者に一貫した使い慣れたサインインフローを提供することができます。

この手順は、Workspace ONEのIDコンポーネントであるWorkspace ONE Accessで実行します。

Workspace ONE AccessでIdPを作成します。

Workspace ONE AccessコンソールでサードパーティIdPを作成し、SAMLメタデータを見つけます。

-

システム管理者として、Workspace ONE Accessコンソールにサインインします。

-

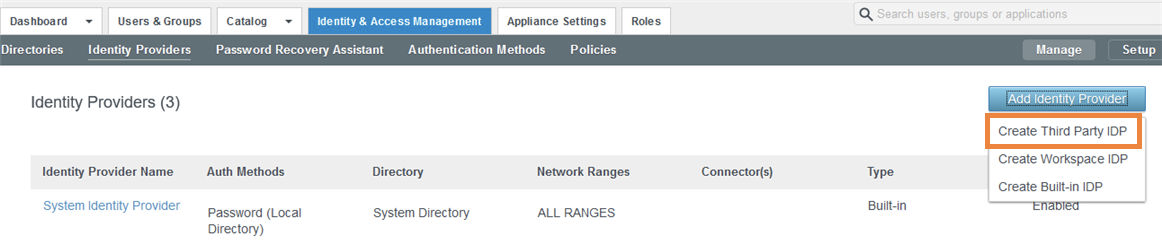

IDとアクセスの管理(Identity & Access Management)タブをクリックしてから、IDプロバイダー(Identity Providers)をクリックします。

-

IDプロバイダーを追加(Add Identity Provider)をクリックして、サードパーティIDPの作成(Create Third Party IDP)を選択します。

-

ページの一番下のSAML署名証明書(SAML Signing Certificate)セクションまでスクロールします。

-

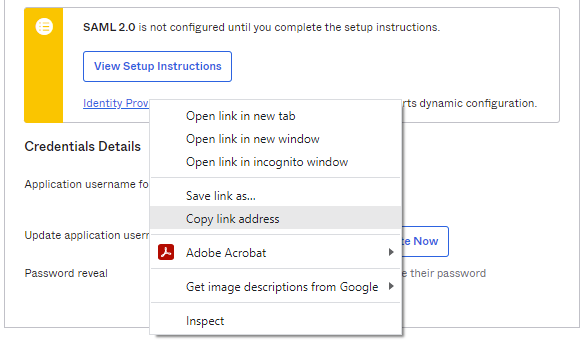

サービスプロバイダーのメタデータ(Service Provider (SP) Metadata)リンクを右クリックして、新しいタブで開きます。

-

SAMLメタデータファイルで、次の値を検索します。

-

エンティティID(entityID):グローバルに一意な名前、通常はURLの形式で、IdPを識別します。例:

https://tenant.vmwareidentity.com/SAAS/API/1.0/GET/metadata/sp.xml。 -

HTTP-POSTバインディングのAssertionConsumerServiceのロケーション(AssertionConsumerService Location)。例:

https://tenant.vmwareidentity.com/SAAS/auth/saml/response。

これらの値は次のタスクで必要になります。

-

OktaでSAMLアプリを作成する

-

Admin Consoleで、に移動します。

-

アプリ統合を作成(Create App Integration) をクリックします。

-

SAML 2.0を選択します。

-

次へ(Next)をクリックします。

-

一般設定(General settings)で、アプリ名(例:

Workspace ONE SAML)を入力します。 -

次へ(Next)をクリックします。

-

SAMLの設定(SAML Settings)で、次の設定を構成します。

-

シングルサインオンURL(Single sign on URL):前のタスクのHTTP-POSTAssertionConsumerServiceのロケーション(AssertionConsumerService Location)URLをコピーして貼り付けます。例:

https://tenant.vmwareidentity.com/SAAS/auth/saml/response。 -

オーディエンスURI(SPエンティティID)(Audience URI (SP Entity ID)):前のタスクのエンティティID(entityID)をコピーして貼り付けます。例:

https://tenant.vmwareidentity.com/SAAS/API/1.0/GET/metadata/sp.xml。 -

名前IDの形式(Name ID format):指定なし(Unspecified)を選択します。

-

アプリケーションのユーザー名(Application username):Oktaユーザー名(Okta username)を選択します。これは、Workspace ONEのユーザープリンシパル名(UPN)にマッピングされます。

-

-

次へ(Next)をクリックします。

-

社内アプリを追加しているOktaユーザーです([I'm an Okta customer adding an internal app)]を選択します。

-

これは当社で作成した社内アプリです(This is an internal app that we have created)を選択します。

-

終了(Finish)をクリックします。

-

サインオン(Sign On)タブの設定(Settings)セクションで、IDプロバイダーのメタデータ(Identity Provider metadata)のURLをコピーします。

Workspace ONE Accessで新しいIdPを完了します。

-

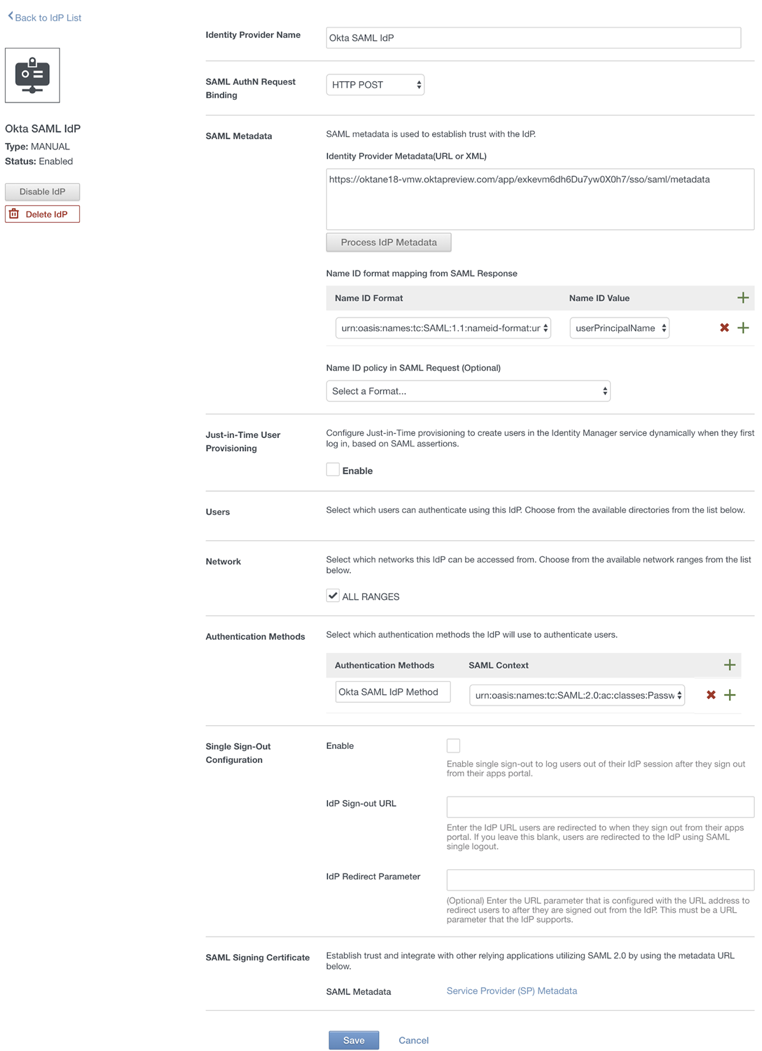

新しいIDプロバイダーのページで、次の情報を入力します。

-

IDプロバイダー名(Identity Provider Name):新しいIDプロバイダーの名前を入力します(

Okta SAML IdPなど) -

identityProvider.idpForm.saml:

HTTP Postを選択します。このフィールドは、SAMLメタデータ(SAML Metadata)セクションでメタデータURLを入力し、IdPメタデータの処理(Process IdP Metadata)をクリックすると表示されます。 -

SAMLメタデータ(SAML Metadata):

-

IDプロバイダーのメタデータ(Identity Provider Metadata)テキストボックスに、OktaからコピーしたメタデータURLを入力します。例:

https://yourOktaTenant/app/appId/sso/saml/metadata。 -

IdPメタデータの処理(Process IdP Metadata)をクリックします。

-

SAMLレスポンスからの名前ID形式のマッピング(Name ID format mapping from SAML Response)セクションで、+アイコンをクリックして、次の値を選択します。

名前IDのフォーマット(Name ID Format):

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified名前ID値(Name ID Value):

userPrincipalNameOktaで定義されたアプリの値と一致するユーザー属性(User Attribute)を選択します。

-

-

ユーザー(Users):このIDプロバイダーを使用して認証するディレクトリを選択します。

-

ネットワーク(Network):このIDプロバイダーにアクセスできるネットワークを選択します。

-

認証方法(Authentication Methods):

-

認証方法(Authentication Methods):

Okta Auth Methodなど、Okta認証方法の名前を入力します。 -

SAMLコンテキスト(SAML Context):

urn:oasis:names:tc:SAML:2.0:ac:classes:PasswordProtectedTransport。

-

-

-

追加(Add)をクリックします。

Workspace ONE AccessでアクセスポリシーにOkta認証方法を追加する

Workspace ONE AccessにIdPとしてOktaを設定した後、Workspace ONE Accessでアクセスポリシーに新しく作成した認証方法を追加します。デフォルトのアクセスポリシーとその他のポリシーを必要に応じて更新します。

OktaがWorkspace ONEカタログのサインインプロバイダーとして使用されるように、Okta認証方法をデフォルトのアクセスポリシーに追加します。デフォルトのアクセスポリシーは、カタログへのサインインアクションと、Workspace ONE Accessで構成され、別のポリシー定義がまだないアプリへのサインインアクションを管理します。

-

Workspace ONE Accessコンソールで、IDとアクセスの管理(Identity & Access Management)タブをクリックしてから、ポリシー(Policies)をクリックします。

-

デフォルトのアクセスポリシーの編集(Edit Default Access Policy)をクリックします。

-

ポリシーの編集(Edit Policy)ウィザードで、構成(Configuration)をクリックします。

-

Webブラウザーのポリシールールをクリックします。

-

認証方法としてOkta認証を設定します。

ユーザーのネットワーク範囲がすべての範囲(ALL RANGES)で、ユーザーがWebブラウザー(Web Browser)からコンテンツにアクセスしており、ユーザーが空(すべてのユーザー)(Empty (all users))グループに属している場合は、認証方法(Authenticate using . . .)のアクションを実行します。エンドユーザーはOkta認証方法(Okta Auth Method)を使用して認証できます

Okta認証方法(Okta Auth Method)では、「の新しいIDプロバイダーを完了させるWorkspace ONE Access 」でIdP用に作成した認証方法を選択します。

-

保存(Save)をクリックします。

-

-

必要に応じてほかのポリシーを編集し、Okta認証方式を追加します。

Oktaでエンドユーザーにアプリを割り当てる

セットアップが完了したら、Okta orgに戻り、新しく作成したWorkspace ONEアプリケーションをエンドユーザーに割り当てます。最初にアプリケーションを数人のエンドユーザーに割り当ててから、統合をテストします。詳細については、アプリの統合を割り当てるを参照してください。