Atlassian

Atlassianは、Okta Integration Network(OIN)にAtlassian Cloudアプリ統合を構築して保守しています。この統合では、セキュリティアサーションマークアップ言語(SAML)、シングルサインオン(SSO)、およびSystem for Cross-domain Identity Management(SCIM)プロビジョニング機能がサポートされます。

Atlassian Cloudには次のアプリ統合を移行できます。

- Atlassian Confluence Cloud:Confluence Cloudアプリで使用されているSOAP APIがAtlassianによって削除されたことに合わせて、プロビジョニング機能が廃止されました。プロビジョニングを使用し続けるには、Atlassian Cloudに切り替えてください。

- Atlassian Jira Cloud:このアプリ統合のプロビジョニング機能は廃止されません。この統合を使用し続けることはできますが、OINのAtlassian Cloudに移行することを検討してください。

- Jira(Atlassian):このアプリ統合のプロビジョニング機能は廃止されません。この統合を使用し続けることはできますが、OINのAtlassian Cloudに移行することを検討してください。

記憶:orgでこれらのアプリを構成する際に、デフォルトの名前が変更されている可能性があります。

Atlassian Cloudアプリ統合では、上記のAtlassian Cloud製品にSCIMプロビジョニングを使用してSAMLを有効にし、ユーザーを管理できます。OrganizationレベルでSAMLを設定し、グループとそのメンバーをAtlassian Cloudにプッシュできるようにすることで、機能が強化され、ユーザーエクスペリエンスが向上します。Atlassianはこのアプリ統合を保守しており、これには定期的な更新が含まれます。

注:これらのアプリ統合でConfluenceまたはJiraサーバーを使用している場合、何もする必要はありません。この以降はクラウド製品にのみ適用されます。

移行の計画

- 計画、テスト、導入を含めて、プロジェクトに少なくとも1〜2週間の予算を割り当てます。

- 以下の移行ドキュメントを確認して、使用可能なSSOとSCIMの機能を理解してください。

- OINで利用可能なAtlassian Cloud統合をセットアップしてテストします。

- サポート終了日までにすべてのユーザーを新しいAtlassian Cloud統合に移行してください。

Atlassian Confluence CloudとAtlassian Jira Cloudの統合のサポート終了に関するご質問は、Oktaサポートにお問い合わせください。Atlassian製品、新しいAtlassian Cloudの統合または移行に関するご質問は、Atlassianサポートにお問い合わせください。

機能の比較

| Atlassian Cloud | Atlassian Confluence Cloud | Atlassian Jira Cloud | Jira(Atlassian) | |

|---|---|---|---|---|

| Secure Web Access(SWA) | ● | ● | ● | ● |

| セキュリティアサーションマークアップ言語(SAML) | ● | |||

| ユーザーの非アクティブ化をプッシュ | ● | |||

| ユーザーの再アクティブ化 | ● | |||

| プロファイルの更新をプッシュ | ● | ● | ● | |

| 新規ユーザーをプッシュ | ● | ● | ● | |

| プッシュグループ | ● | ● | ● | |

| 新規ユーザーをインポート | ● | ● | ● | |

| プロファイルの更新をインポート | ● | ● | ● | |

| パスワードの更新をプッシュ |

Confluence Cloudアプリで使用されているSOAP APIがAtlassianによって削除されたため、廃止されました(「Confluence Cloud SOAP API移行ガイド」を参照してください)。

要件

- Atlassian Cloudアプリを利用してSAMLとSCIMの両方の機能を使用するには、Atlassian Accessのサブスクリプションが必要です。詳細については、「Atlassian Access」を参照してください。

- Oktaが構築したConfluenceまたはJiraアプリケーションを使用すると、サイトレベルでユーザーを管理できます。Atlassianが構築したAtlassian Cloudアプリケーションを使用すると、Organizationレベルでユーザーを管理できます。Atlassian Organizationは複数のサイトで構成でき、製品とユーザーを管理するための一元的な場所として機能します。移行手順に進む前に、JiraまたはConfluenceサイトをAtlassian Organizationに追加していることを確認してください。詳細については、「Explore an Atlassian organization」を参照してください。

- 本番データに進む前に、サンプルのユーザーまたはグループを使用して移行フローをテストし、すべてが正しく機能していることを確認します。

- ユーザーをAtlassian Cloudアプリケーションに割り当てる際に個別の割り当てを使用することはお勧めしません。移行手順全体で説明するように、製品へのアクセス権がグループに付与されるため、ユーザーの割り当てはグループ割り当てによって実行する必要があります。グループに付与される製品アクセスは、対象のグループのメンバーにも付与されます。OktaでAtlassian Cloudアプリケーションを介してユーザーをプッシュするときに個別のユーザー割り当てを使用する場合、そのユーザーはグループに追加されるまで製品にアクセスできません。

- Oktaで構築されたJiraアプリケーションを使用して以前にプッシュしたAtlassian Cloudアプリケーションを介してグループをプッシュする場合、グループは自動的にリンクされます。そのグループに付与した製品アクセスは変わりません。

- JiraまたはConfluenceアプリケーション経由でプッシュしたユーザーを同じグループに所属させたい場合は、Atlassian Cloudアプリケーション経由でプッシュする前にOktaでユーザーをグループに割り当てる必要があります。Oktaで構築されたJiraまたはConfluenceアプリケーションとは異なり、Atlassian Cloudアプリでは新規ユーザーのプッシュ時にグループの検出がサポートされていません。

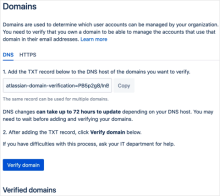

- Atlassian Cloudアプリの場合、ユーザーアカウントは、Atlassian Organizationを使用して検証されたドメインを使用している場合にのみプッシュできます。AtlassianのOrganizationレベルで、ドメインを使用してアカウントをプッシュおよび管理できるようにするには、そのドメインの所有者であることを確認する必要があります。

- Atlassianのサイトレベルでは、アクセス権を付与した任意のドメインのユーザーをサイトに追加できます。AtlassianのOrganizationレベルでドメインを所有していることを確認する必要はありません。

- Atlassian Cloudに移行する際、Organizationレベルで検証できないドメインを使用しているユーザーがサイトレベルにいる場合は、Atlassian Cloudアプリを使用してそのユーザーをプッシュすることができません。

移行手順

Atlassian CloudアプリはOkta Integration Network(OIN)で入手できます。このアプリでは、AtlassianのIDプラットフォームにLifecycle Managementのサポートが追加されています。

これらの更新を利用するには、Okta orgにAtlassian Cloudのインスタンスを追加します。以前にOktaで構築されたJiraまたはConfluence Cloudアプリケーションを追加した場合は、以下の手順を実行してこれらのアプリケーションから新しいAtlassian Cloudアプリケーションに移行します。

-

Admin Consoleで、に移動します。

- [Browse App Catalog(アプリカタログを参照)]をクリックします。

- Atlassian Cloudのカタログを検索します。このカタログを選択して[Add Integration(統合を追加)]をクリックします。

- 一般設定を構成します。[Next(次へ)]をクリックします。

- 必要なサインオンオプションを構成します。[Done(完了)]をクリックします。

- 任意。Secure Web Authentication(SWA)をサインオン方法として構成します。

- [Sign On(サインオン)]タブに移動します。

- [Edit(編集)]をクリックします。

- [Secure Web Authentication]を選択してくパスワードオプションを選択します。

- 既存のアプリインスタンス(Oktaユーザー名など)と同じApplication username format(アプリケーションユーザー形式)を使用していることを確認します。

- サインオンポリシーセクションを既存のアプリインスタンスと同じに構成します。

「アプリのサインオンポリシー」を参照してください。

- [Save(保存)]をクリックします。

以前のJiraまたはConfluence CloudアプリインスタンスにSWAを使用していた場合は、Atlassian Cloudインスタンスに割り当てるすべてのユーザーの資格情報を再入力する必要があります。ユーザーは、「アプリ統合のパスワードを表示する」の手順に従ってパスワードを取得できます。以前のJiraまたはConfluence Cloudアプリインスタンスを非アクティブ化または削除する前に、パスワードを取得する必要があるすべてのユーザーがこの手順を実行したことを確認してください。そうしないと、後でJiraまたはConfluence Cloudでそれらのユーザーのパスワードをリセットする必要が生じます。

- 任意。SAMLを構成します。

- [Sign On(サインオン)]タブに移動します。

- [Edit(編集)]をクリックします。

- [SAML 2.0]をサインオン方法として選択します。[View Setup Instructions(設定手順を表示)]をクリックし、以下の手順に従ってAtlassian Cloudアプリ用にSAMLを構成します。

- [Save(保存)]をクリックします。

- 任意。SCIMを構成します。SCIM:「Atlassian Cloud SCIM構成ガイド」に記載されている手順に従います。Atlassian Cloud SCIMアプリを介したユーザープロビジョニングは、グループの割り当てを使用して実行する必要があることに注意してください。ユーザーの製品アクセスはグループを介して割り当てられます。

Atlassian構成ガイドに記載されていない一般的なプロビジョニングシナリオ

Oktaで構築されたJiraアプリを使用してプッシュされた既存のグループ

「要件」セクションで述べたように、Oktaで構築されたJiraアプリを使用して以前にプッシュされたグループをAtlassian Cloudアプリにプッシュして、グループを正しくリンクする必要があります。これらのグループに許可されている製品アクセスは変わりません。同じグループをプッシュするために特別な手順は必要ありません。

ルールを使用してグループをプッシュする

Oktaで構築されたJiraまたはConfluenceアプリにグループを自動的にプッシュするルールがある場合は、Atlassian Cloudアプリインスタンスに同じルールを追加してください。

これは、外部ソース(Active Directory、LDAPなど)からグループをインポートして、それらのソースから作成されたグループが引き続き自動的にプッシュされるようにする場合に重要です

ユーザーのプッシュ時のカスタムマッピングの使用

Atlassian Cloudアプリでは、Oktaで構築されたJiraまたはConfluenceアプリでサポートされていた予備メール属性と携帯電話属性がサポートされていません。ほかのすべての属性がサポートされています。Atlassian Cloud SCIMアプリのデフォルトの属性とマッピングの完全なリストについては、「Atlassian Cloud SCIM構成ガイド」を参照してください。SCIMアプリで属性を追加または削除する必要がある場合、古いJiraまたはConfluenceの属性マッピングと一致するように、属性に応じてマッピングを更新します。

注:orgレベルでユーザーをプッシュすると、Atlassian Cloudアプリを使用して設定された属性マッピングによって、Oktaで作成されたJiraまたはConfluenceアプリを使用して設定された属性マッピングが上書きされます。

-

必要な機能を有効にしたら、新しいAtlassian Cloudアプリケーションの[Assignments(割り当て)]タブに移動します。[Assign(割り当て)]をクリックして、古いJiraまたはConfluence Cloudアプリケーションに割り当てられているのと同じユーザーまたはグループの割り当てを開始します。

- 誤ってデプロビジョニングされたり、ユーザーのアクセスが失われたりしないように、すべてのユーザーを新しいAtlassian Cloudインスタンスに割り当ててください。

- プロビジョニングを有効にする場合は、アプリケーションにユーザーを割り当てる前に、Atlassian Cloud SCIM構成ガイドに目を通してください。ユーザーに適切な製品アクセス権限をプロビジョニングするには、グループの割り当てによってユーザーを割り当てる必要があります(これらのグループは割り当ての前にプッシュされる必要があります)。

-

Admin Consoleで、に移動します。

- 手順5でAtlassian Cloudを追加する前に存在していた元のJiraまたはConfluence Cloudアプリケーションを開きます。

- 任意。以前にJiraまたはConfluence Cloudアプリのプロビジョニングを使用したことがある場合:

- [Provisioning(プロビジョニング)]タブに移動します。

- [Settings(設定)]で、[Integration(統合)]を選択します。

- [Edit(編集)]をクリックします。

- [Enable API Integration(API統合を有効化)]をオフにします。

- [Save(保存)]をクリックします。

- これで、古いJiraまたはConfluence Cloudアプリケーションを非アクティブ化または削除して、Atlassian Cloudアプリケーションを引き続き使用できるようになりました。元のアプリを非アクティブ化する前に、それらのアプリを短期間(1~2週間)非表示にし、ユーザーに新しいアプリをテストしてもらうことを検討してください。以下の手順に従います。

- 古いJiraまたはConfluenceアプリを非表示にします。

Admin Consoleで、に移動します。

- 元のJiraまたはConfluenceアプリを開き、[General(一般)]タブに移動します。

- [Edit(編集)]をクリックします。

- [Do not display application icon to users(アプリケーションのアイコンをユーザーに表示しない)]を選択します。

- (任意)アプリがモバイルアクセス用にセットアップされているときは、[Do not display application icon in the Okta Mobile app(アプリケーションのアイコンをOkta Mobileアプリに表示しない)]を選択します。

- [Save(保存)]をクリックします。

-

古いJiraまたはConfluence Cloudアプリケーションを非アクティブ化します。

アプリケーションラベルの下の[Active(アクティブ)]メニューで[Deactivate(非アクティブ化)]を選択します。

-

古いJiraまたはConfluence Cloudアプリケーションを削除します。

元のアプリを非アクティブ化した後に削除することができます。これを行うには、アプリケーションラベルの下の[Inactive(非アクティブ)]メニューで[Delete(削除)]を選択します。

[Delete Application(アプリケーションを削除)]をクリックしてアプリを削除します。

- 古いJiraまたはConfluenceアプリを非表示にします。