プロビジョニングされたユーザーのライフサイクル

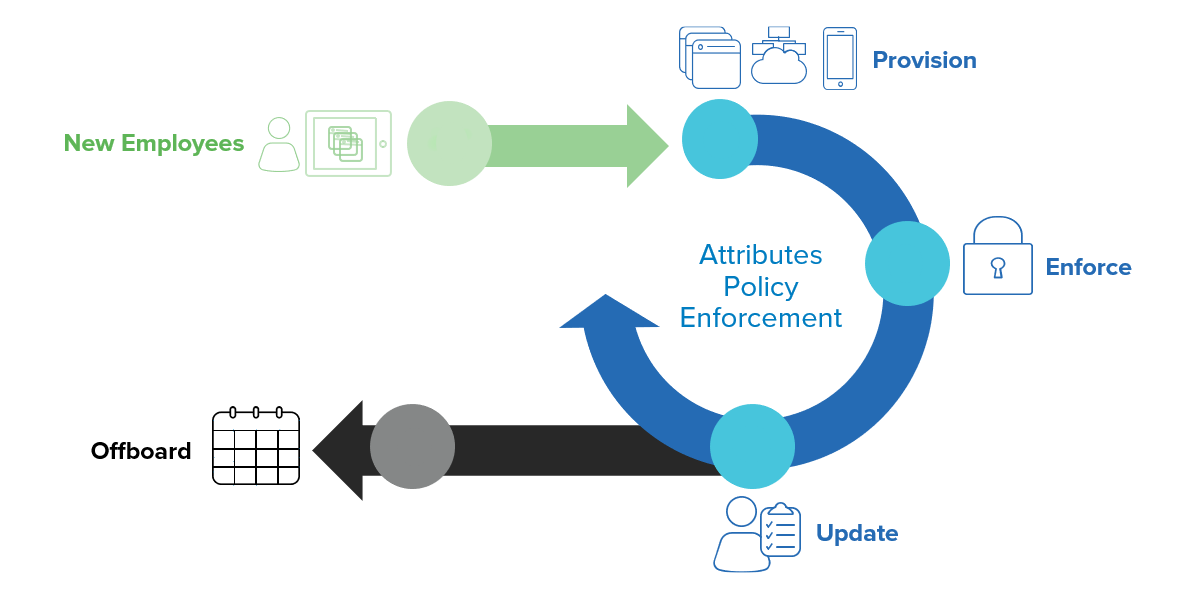

プロビジョニングは、Okta Lifecycle Management(LCM)の一環として、個人のorgへの参加、org内での移動、またはorgからの離脱に関連するITプロセスをorgが自動化する上で役立ちます。このように、ユーザーのアイデンティティがさまざまな段階をフローとして流れることを、ユーザーのライフサイクルの状態変化といいます。

従業員の役職変更、解雇、外部アプリのライセンスの期限切れなど、ライフサイクル状態の変化をトリガーするイベントがプロセスを開始し、リソースへのアクセスが事業およびセキュリティのポリシーに準拠した状態を維持することを保証します。

次の図は、一般的な従業員の在職期間中のさまざまなイベントが、どのようにユーザーのライフサイクルを変化させるかを示しています。

従業員が雇用される

従業員が雇用されると、人事部はそのアカウントを作成する必要があります。多くの組織では、人事部、IT部、および上司が、従業員の職務に必要なアプリとアカウントへのアクセスを付与します。組織のセキュリティ要件を導入し、設定するのもこれらの関係者になります。クラウドベースのアプリの利用が増加する中で、IT組織は、アプリごとに異なるAdmin Consoleを介してユーザーアカウントを管理する必要があるかも知れません。

プロビジョニングされた環境では、組織のユーザーストアで新規ユーザーアカウントが作成されると、ロールとプロファイルの必要性に応じて、そのプロファイル情報がOktaアプリ統合を通じてすべての外部アプリに送信され、新規ユーザーに必要なアカウントが作成されます。ユーザーは、外部アプリやディレクトリサービスからインポートすることも、Oktaで手動で作成することもできます。

従業員が昇進する、役割が変わる、別のソフトウェアツールを必要とする

このようなシナリオでは、ユーザーのアクセス要件が変わります。Organizationが再編されたり、新規事業を買収したりして、新しい従業員が加わることもあります。また、請負業者やパートナーのために、アプリ統合への一時的または永続的なアクセスを要求することもできます。

プロビジョニングされた環境では、既存のユーザーアカウントが信頼できる情報源で更新され、新しい変更が反映されます。更新内容はOktaを介して外部アプリに送信され、アクセスレベルの変更、グループメンバーシップの追加や削除、あるいはパスワードの同期などが行われます。これにより外部アプリのユーザープロファイルは、Oktaユーザープロファイルと常に同期した状態を保ちます。

アプリが従業員から削除される

このシナリオは、ユーザーが外部アプリを必要としなくなる、またはアプリがユーザーに利用不可になる(ソフトウェアのライセンスが切れるなど)ような場合に生じます。ユーザーアカウントは更新され、アプリへのアクセスは削除されます。外部アプリへのアクセスのデプロビジョニングは、コンプライアンスのため、また、アプリの正確な使用数を維持するために重要です。

従業員のグループ変更

特定のアプリ統合へのアクセスを提供していたグループからユーザーが削除されると、そのユーザーはそれらのアプリ統合から自動的にデプロビジョニングされます。グループのメンバーとして追加されたユーザーは、グループに付与されたアプリ統合へのアクセスを引き継ぎます。

従業員がOrganizationを離れた場合

従業員が退職する際には、担当部署(通常は人事部)が自動的にプロセスを開始し、ユーザーを完全にデプロビジョニングします。デプロビジョニングによって、組織にいなくなった人物が機密アプリや機密データにアクセスできないことを保証します。

ユーザーのデプロビジョニングは、Oktaで直接行うことも、Active DirectoryやSalesforceなどの外部ユーザーストアから行うこともできます。

デプロビジョニングのプロセスでは、ユーザーアカウントがOkta Okta Universal Directoryで無効化され、Oktaアプリ統合へのアクセスが削除され、アカウントが外部アプリで自動的に無効化されます。何らかのアプリでユーザーアカウントを手動でデプロビジョニングしなければならない場合は、管理者のダッシュボードに通知が届きます。

従業員が組織に復帰した場合

従業員が組織に戻る場合(有休後の職場復帰など)、Okta Okta Universal Directoryでユーザーを再有効化すると、そのユーザーの外部アプリのアカウントも再有効化されます。

関連項目