Okta pour les agents IA

Okta for AI Agents vous aide à découvrir, à gérer et à sécuriser le cycle de vie des agent IA dans votre org. Cela garantit que les agents sont une partie gérée de votre main-d'œuvre numérique pour minimiser les risques de sécurité.

Avantages

- Appliquer l'accès limité dans le temps avec le moindre privilège

- Réduire la surface d'attaque d'un agent IA en limitant l'accès en fonction des politiques.

- Renforcer la posture de sécurité

- Configurer les agents IA avec une visibilité sur les connexions, les portées et les risques.

- Centraliser le contrôle et le reporting de conformité

- Utilisez Okta Admin Console pour afficher les événements du System Log pour les agents IA.

Fonctionnement

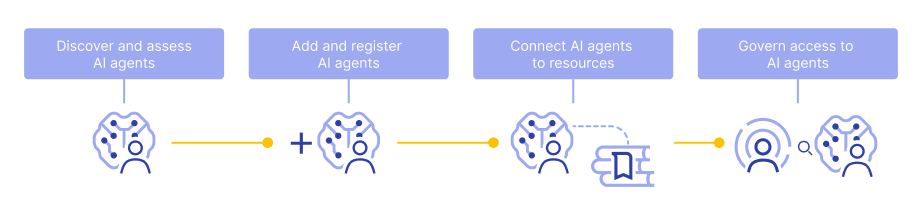

Vous pouvez garantir la visibilité des agents IA, un accès basé sur le principe du moindre privilège et une gouvernance efficace en mettant en œuvre le modèle de sécurité Okta.

- Découvrez et évaluez les agents IA dans les applications non gérées et gérées.

- Ajoutez et enregistrez des agents IA dans Okta.

- Connecter les agents IA aux ressources.

- Gérez l'accès aux agents IA pour garantir que les utilisateurs et les agents IA disposent des niveaux d'accès appropriés.