Ajouter une politique de garantie des appareils

Vous pouvez définir un ou plusieurs attributs d'appareils que vous souhaitez évaluer pour chaque plateforme que vous prenez en charge. Il n'y a pas de limite au nombre de politiques de garantie des appareils que vous pouvez ajouter, mais chaque politique doit avoir un nom unique.

-

Dans l'Admin Console, accédez à .

-

Cliquez sur Ajouter une politique.

-

Dans la section Ajouter une politique de garantie des appareils, saisissez les informations suivantes :

-

Nom de la politique : indiquez un nom unique pour l'ensemble d'attributs d'appareil que vous souhaitez définir.

-

Plateforme : sélectionnez la plateforme d'appareil pour laquelle vous souhaitez définir les conditions de l'appareil.

Vous devez créer des politiques de connexion aux applications distinctes pour chaque plateforme, car les conditions de garantie des appareils sont spécifiques à chaque plateforme.

Par exemple, si vous ajoutez une politique de garantie des appareils pour Windows à une politique de connexion aux applications, aucune correspondance n'est établie avec la règle lorsque l'utilisateur accède à une app depuis un appareil macOS.

-

Fournisseurs d'attributs d'appareil : choisissez si votre politique utilise Okta Verify, Chrome Device Trust ou les deux services comme fournisseur de posture. Si vous sélectionnez les deux fournisseurs, il se peut que les signaux se chevauchent. Dans ce cas de figure, le signal d'Okta est prioritaire.

-

-

Sélectionnez les conditions propres à la plateforme.

- Configurez la correction.

-

Cliquez sur Enregistrer.

Trois signaux peuvent être recueillis depuis Okta Verify ou Chrome Device Trust. Lorsque vous sélectionnez Okta Verify et Chrome Device Trust comme fournisseurs de posture d'appareil, les attributs de signal suivants apparaissent dans la section Okta Verify de la politique de garantie des appareils :

- Version minimale du SO

- Verrouillage de l'écran

- Chiffrement du disque

Assurez-vous de sélectionner l'attribut adéquat pour la politique de garantie des appareils que vous créez.

Conditions d'assurance des appareils propres à la plateforme

Définissez les conditions de garantie des appareils en fonction de la plateforme et des fournisseurs d'attributs d'appareils que vous sélectionnez : Android, ChromeOS, iOS, macOS ou Windows.

Grâce à la fonctionnalité de conformité dynamique aux versions du système d'exploitation (OS), vous pouvez définir une condition dans laquelle une Version du système d'exploitation remplace l'option Version minimale. Vous pouvez ensuite configurer des versions statiques ou dynamiques pour vos politiques de garantie.

Pour vous aider à configurer les conditions de l'OS, Okta conserve des définitions des systèmes d'exploitation :

-

Okta ajoute de nouvelles versions principales des OS et des correctifs de sécurité lorsque les fournisseurs d'OS les publient.

-

Si un fournisseur ne publie plus de mises à jour de sécurité pour la version principale d'un OS, Okta supprime cette version de la définition de l'OS.

Android

- Version Android minimale : sélectionnez une version prédéfinie dans la liste ou indiquez une version personnalisée. Pour indiquer une version personnalisée, saisissez une version Android et éventuellement un correctif de sécurité. Lors de l'évaluation de cette politique, le composant de version est d'abord évalué. Si la version de l'appareil correspond à la version figurant dans votre politique, le composant du correctif de sécurité est ensuite évalué.

- Version du système d'exploitation : spécifiez les exigences concernant le système d'exploitation pour votre politique de garantie.

- Si vous sélectionnez une version statique (par exemple, la version de l'OS doit être au moins 12), cette condition persiste jusqu'à ce que vous mettiez à jour la politique d'assurance. Vous pouvez également indiquer une version personnalisée.

- Si vous sélectionnez une version dynamique (par exemple, la version de l'OS doit être au moins la dernière version principale prise en charge), la condition est liée à la dernière version principale de l'OS. Lorsqu'une nouvelle version d'un OS est publiée, Okta met à jour les définitions de cet OS. Vous pouvez ainsi vous assurer que les utilisateurs utilisent toujours la dernière version du OS sans mettre à jour votre politique de garantie des appareils. Consultez Garantie des appareils Okta : niveaux des systèmes d'exploitation pris en charge.

-

Écran de verrouillage : cochez cette case si l'appareil doit avoir un verrouillage d'écran. Cochez également la case si la biométrie est requise.

-

Chiffrement du disque : cochez cette case si le disque de l'appareil doit être chiffré. Les appareils équipés d'Android 8 ou 9 prennent en charge le chiffrement intégral du disque. Les appareils équipés d'Android 10, ou d'une version ultérieure, prennent en charge le chiffrement intégral du disque uniquement s'ils ont été mis à niveau à partir d'une version précédente. Les appareils équipés d'Android 10, ou d'une version ultérieure, utilisent un chiffrement basé sur les fichiers.

-

Magasin de clés matériel) : cochez cette case si l'appareil doit prendre en charge les clés sauvegardées sur le matériel.

-

Rootage: si vous cochez cette case, Okta refuse accès sur les appareils rootés.

-

Restriction du profil d'appareil : accès anticipé. Si vous sélectionnez cette condition, les utilisateurs doivent utiliser leur profil professionnel lorsqu'ils accèdent à des apps protégées par cette règle. La politique de connexion à l'application associée doit exiger que les appareils soient enregistrés et gérés.

Évitez d'utiliser cette condition avec les apps qui s'authentifient via WebView, comme les clients Microsoft Office 365, Gmail ou Workday. Lorsqu'une app utilise un composant WebView, l'accès est bloqué même si l'utilisateur tente de se connecter dans le profil professionnel géré. Okta refuse l'accès, car il se base sur les liens d'app pour confirmer que l'app qui effectue l'appel se trouve dans le profil professionnel sécurisé. Cependant, WebView ne prend pas en charge les liens d'app.

Testez vos politiques avec la condition Restriction du profil d'appareil dans votre environnement PreviewOkta avant de les déployer en production.

Version en accès anticipé

Pour utiliser l'option Restriction du profil d'appareil, vous devez d'abord activer Assurance d'app gérée pour Android. Consultez la section Activer les fonctionnalités en libre-service.

Si vous utilisez Android Device Trust comme fournisseur de posture pour les appareils, vous pouvez configurer les attributs d'appareils suivants en plus de ceux de la plateforme :

-

Appliquer à l'appareil les dernières mises à jour principales du OS disponibles: cette condition est disponible si vous avez activé la fonctionnalité d'accès anticipé Conformité dynamique des versions d'OS et défini une exigence de version dynamique du OS de type La version du OS doit être à moins la dernière version principale prise en charge.

- Écran de verrouillage : configurez la complexité du verrouillage de l'écran : Aucun, Faible, Moyenou Élevé.

- Google Play Protect: sélectionnez la case pour rendre les analyses Google Play Protect obligatoires. Les utilisateurs qui ont désactivé les services d'analyse sur leurs appareils sont invités à les réactiver. Configurez le seuil de risque maximal du scan :

- Faible : aucun problème trouvé. Il s'agit de l'option la plus sécurisée.

- Moyen : l'analyse a détecté des applications potentiellement malveillantes.

- Élevé : l'analyse a détecté des applications malveillantes ou l'analyse n'a pas été évaluée. Il s'agit de l'option la moins sécurisée.

- Niveau d'intégrité de l'appareil : sélectionnez une des options suivantes :

- Aucun : par défaut. L'intégrité de l'appareil n'est pas évaluée lors de l'authentification. Modifiez cette valeur si vous souhaitez que la politique vérifie l'intégrité de l'appareil.

- De base : l'appareil passe les contrôles d'intégrité du système de base. Les appareils sous Android 13 ou versions ultérieures nécessitent l'attestation de clé de la plateforme Android (Android Platform Key Attestation). L'appareil peut ne pas répondre aux exigences de compatibilité Android et peut ne pas être autorisé à exécuter les services Google Play. Par exemple, l'appareil peut fonctionner avec une version non reconnue d'Android.

- Standard : l'application s'exécute sur un appareil Android disposant des services Google Play. L'appareil passe les contrôles d'intégrité du système et répond aux exigences de compatibilité Android.

- Fort : l'appareil dispose de services Google Play et offre une garantie forte d'intégrité du système conforme aux exigences de compatibilité Android. Pour les appareils sous Android 13 ou versions ultérieures, une mise à jour de sécurité doit avoir été installée au cours de l'année écoulée.

- Débogage USB : cochez la case pour vous assurer que le débogage USB est désactivé. Si l'appareil de l'utilisateur ne répond pas à cette exigence, ce dernier est invité à désactiver le débogage dans Options pour les développeurs.

- Proxys réseau : cochez la case pour vous assurer que l'appareil de l'utilisateur n'utilise pas de proxy réseau.

- Sécurité réseau Wi-Fi : cochez la case pour vous assurer que les utilisateurs accèdent à leurs applications sur un réseau sans fil sécurisé. Si le réseau n'est pas sécurisé, les utilisateurs sont invités à utiliser des données mobiles pour accéder à la ressource protégée par Okta.

ChromeOS

-

Gestion des appareils : sélectionnez cette case si l'appareil doit être inscrit dans la gestion des appareils ChromeOS.

-

Version minimale de ChromeOS : saisissez les détails de la version minimale de ChromeOS.

-

Chiffrement du disque : sélectionnez cette case si le disque de l'appareil doit être chiffré.

-

Pare-feu : cochez cette case si un pare-feu doit être activé.

-

Mot de passe du verrouillage de l'écran : cochez cette case si l'appareil a besoin d'un mot de passe pour être déverrouillé.

-

Verrouillage de l'écran : cochez cette case pour activer le verrouillage de l'écran.

-

Version minimale du navigateur Chrome : saisissez les détails de la version minimale du navigateur Chrome autorisée par la politique.

-

Domaine d'inscription de l'appareil : ajoutez le domaine correspondant à l'inscription de l'appareil.

-

Client DNS intégré à Chrome : cochez cette case si le Client DNS intégré à Chrome doit être activé.

-

AApp Bureau à distance Google Chrome : cochez cette case si l'app Bureau à distance Google Chrome doit être bloquée.

-

Niveau de protection de la navigation sécurisée : utilisez le menu déroulant pour sélectionner une valeur prédéfinie.

-

Isolation de sites : cochez cette case si Isolation de sites doit être activé.

-

Avertissement de protection par mot de passe : utilisez le menu déroulant pour sélectionner une valeur prédéfinie.

-

Analyse des URL de niveau professionnel : cochez cette case si l'analyse des URL de qualité professionnelle doit être activée.

-

Niveau de confiance de la clé pour ChromeOS : sélectionnez Appareil en mode vérifié dans le menu déroulant.

iOS

- Version iOS minimale : sélectionnez une version prédéfinie dans la liste ou indiquez une version personnalisée.

- Version du système d'exploitation : spécifiez les exigences concernant le système d'exploitation pour votre politique de garantie.

- Si vous sélectionnez une version statique (par exemple, la version du OS doit être au moins iOS 15), cette condition persiste jusqu'à ce que vous mettiez à jour la politique d'assurance. Vous pouvez également indiquer une version statique personnalisée.

- Si vous sélectionnez une version dynamique (par exemple, la version de l'OS doit être au moins la dernière version principale prise en charge), la condition est liée à la dernière version principale de l'OS. Lorsqu'une nouvelle version d'un OS est publiée, Okta met à jour les définitions de cet OS. Vous pouvez ainsi vous assurer que les utilisateurs utilisent toujours la dernière version du OS sans mettre à jour votre politique de garantie des appareils. Consultez Garantie des appareils Okta : niveaux des systèmes d'exploitation pris en charge.

-

Écran de verrouillage : cochez cette case si l'appareil a besoin d'un code d'accès. Cochez également la case si Touch ID ou Face IDest requis.

-

Débrider : si vous sélectionnez cette option, Okta refuse l'accès sur les appareils débridés.

macOS

- Version minimale de macOS : sélectionnez une version prédéfinie dans la liste ou indiquez une version personnalisée.

- Version du système d'exploitation : spécifiez les exigences concernant le système d'exploitation pour votre politique de garantie.

- Si vous sélectionnez une version statique (par exemple, la version de l'OS doit être au moins Monterey [12]), cette condition persiste jusqu'à ce que vous mettiez à jour la politique d'assurance. Vous pouvez également indiquer une version personnalisée.

- Si vous sélectionnez une version dynamique (par exemple, la version de l'OS doit être au moins la dernière version principale prise en charge), la condition est liée à la dernière version principale de l'OS. Lorsqu'une nouvelle version d'un OS est publiée, Okta met à jour les définitions de cet OS. Vous pouvez ainsi vous assurer que les utilisateurs utilisent toujours la dernière version du OS sans mettre à jour votre politique de garantie des appareils. Consultez Garantie des appareils Okta : niveaux des systèmes d'exploitation pris en charge.

-

Écran de verrouillage : cochez cette case si l'appareil a besoin d'un mot de passe ou de Touch ID.

-

Chiffrement du disque : cochez cette case si le disque doit être chiffré. Ce paramètre vérifie uniquement le chiffrement du disque matériel et ne vérifie pas le statut de FileVault. Seuls le chiffrement du disque sur les volumes internes et les volumes système sont évalués. Les volumes cachés, amovibles, montés automatiquement ou utilisés pour la récupération ne sont pas évalués.

-

Enclave sécurisée : cochez cette case si l'appareil doit prendre en charge Enclave sécurisée.

-

Type de jonction : si vous sélectionnez cette option, l'appareil doit être joint à Okta. Ceci est nécessaire pour activer l'authentification unique liée à l'appareil.

Si vous sélectionnez Chrome Device Trust comme fournisseur de posture de l'appareil, vous pouvez configurer les attributs d'appareil suivants en plus de ceux de la plateforme :

-

Pare-feu : cochez cette case si un pare-feu doit être activé.

- Version minimale du navigateur Chrome : saisissez les détails de la version minimale du navigateur Chrome autorisée par la politique.

-

Domaine d'inscription de l'appareil : ajoutez le domaine correspondant à l'inscription de l'appareil.

-

Client DNS intégré à Chrome : cochez cette case si le Client DNS intégré à Chrome doit être activé.

-

AApp Bureau à distance Google Chrome : cochez cette case si l'app Bureau à distance Google Chrome doit être bloquée.

-

Niveau de protection de la navigation sécurisée : utilisez le menu déroulant pour sélectionner une valeur prédéfinie.

-

Isolation de sites : cochez cette case si Isolation de sites doit être activé.

-

Avertissement de protection par mot de passe : utilisez le menu déroulant pour sélectionner une valeur prédéfinie.

-

Analyse des URL de niveau professionnel : cochez cette case si l'analyse des URL de qualité professionnelle doit être activée.

-

Niveau de confiance de la clé pour Chrome : sélectionnez une valeur prédéfinie dans le menu déroulant.

Windows

- Version minimale de Windows : sélectionnez une version prédéfinie dans la liste ou indiquez une version personnalisée.

- Version du système d'exploitation : spécifiez les exigences concernant le système d'exploitation pour votre politique de garantie.

- Si vous sélectionnez une version statique (par exemple, la version de l'OS doit être au moins Windows 11 [22H2]), cette condition persiste jusqu'à ce que vous mettiez à jour la politique d'assurance. Vous pouvez également indiquer une version personnalisée.

- Si vous sélectionnez une version dynamique (par exemple, la version de l'OS doit être au moins la dernière version principale prise en charge), la condition est liée à la dernière version principale de l'OS. Lorsqu'une nouvelle version d'un OS est publiée, Okta met à jour les définitions de cet OS. Vous pouvez ainsi vous assurer que les utilisateurs utilisent toujours la dernière version du OS sans mettre à jour votre politique de garantie des appareils. Consultez Garantie des appareils Okta : niveaux des systèmes d'exploitation pris en charge.

-

L'option Windows Hello doit être activée : cochez cette case si les utilisateurs doivent avoir activé Windows Hello sur leurs appareils. Cependant, les utilisateurs n'ont pas besoin d'utiliser Windows Hello ou de saisir un mot de passe pour se connecter aux apps.

-

Chiffrement du disque : cochez cette case si le disque doit être chiffré. Seuls le chiffrement du disque sur les volumes internes et les volumes système sont évalués. Les volumes cachés, amovibles, montés automatiquement ou utilisés pour la récupération ne sont pas évalués pour le chiffrement du disque.

-

Trusted Platform Module : cochez cette case si l'appareil doit prendre en charge la technologie Trusted Platform Module.

-

Type de jonction : si vous sélectionnez cette option, l'appareil doit être joint à Okta. Ceci est nécessaire pour activer l'authentification unique liée à l'appareil.

Si vous sélectionnez Chrome Device Trust comme fournisseur de posture de l'appareil, vous pouvez configurer les attributs d'appareil suivants en plus de ceux de la plateforme :

-

Écran de verrouillage sécurisé : cochez cette case si l'écran de verrouillage requiert un mot de passe, Windows Hello ou une carte intelligente.

-

Pare-feu : cochez cette case si un pare-feu doit être activé.

- Version minimale du navigateur Chrome : saisissez les détails de la version du navigateur Chrome autorisée par la politique.

-

Domaine d'inscription de l'appareil : ajoutez le domaine correspondant à l'inscription de l'appareil.

-

Client DNS intégré à Chrome : cochez cette case si le Client DNS intégré à Chrome doit être activé.

-

AApp Bureau à distance Google Chrome : cochez cette case si l'app Bureau à distance Google Chrome doit être bloquée.

-

Niveau de protection de la navigation sécurisée : utilisez le menu déroulant pour sélectionner une valeur prédéfinie.

-

Isolation de sites : cochez cette case si l'isolation de sites doit être activée.

-

Avertissement de protection par mot de passe : utilisez le menu déroulant pour sélectionner une valeur prédéfinie.

-

Analyse des URL de niveau professionnel : cochez cette case si l'analyse des URL de qualité professionnelle doit être activée.

-

Démarrage sécurisé : cochez cette case si le démarrage sécurisé doit être activé.

-

Domaine ordinateur Windows : saisissez le domaine de la machine Windows.

-

Domaine utilisateur Windows : saisissez un domaine pour les comptes utilisateur.

-

Injection de logiciels tiers : cochez cette case si l'injection de logiciels tiers doit être bloquée.

-

CrowdStrike – ID agent : saisissez votre ID d'agent CrowdStrike. Cette valeur doit être en minuscules et sans traits d'union.

-

CrowdStrike - ID client : saisissez votre CrowdStrike – ID client. Cette valeur doit être en minuscules et sans traits d'union.

-

Niveau de confiance de la clé pour Chrome : utilisez le menu déroulant pour sélectionner une valeur prédéfinie.38295

-

Protection contre les virus et les menaces activée : cochez cette case pour garantir que le paramètre de protection contre les virus et les menaces du Centre de sécurité Windows est activé sur l'appareil.

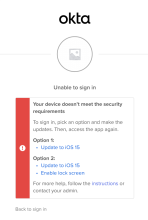

Configurer la correction

La fonctionnalité Période de grâce pour la garantie des appareils vous permet de configurer des instructions de correction à afficher dans le Sign-In Widget.

-

Masquer les instructions de remédiation : le Sign-In Widget n'affiche pas les instructions de correction pour les utilisateurs qui ne sont pas conformes à l'assurance de l'appareil.

-

Voir les instructions de remédiation : le Sign-In Widget affiche les instructions de correction pour les utilisateurs qui ne sont pas conformes à l'assurance de l'appareil.

Vous pouvez accorder aux utilisateurs un délai pendant lequel ils peuvent résoudre la non-conformité de l'appareil avant de perdre l'accès aux applications protégées par la politique. Sélectionnez une option Période de grâce :

-

Non : avec ce paramètre par défaut, les utilisateurs se voient refuser l'accès aux apps si leurs appareils ne remplissent pas les conditions de la politique de garantie des appareils. Pour accéder à nouveau aux applications, les utilisateurs doivent suivre les instructions de correction.

-

Oui, en fixant une date d'échéance : sélectionnez une date d'échéance pour la correction. La période de grâce pour la correction expire à minuit GMT (+00:00) le jour que vous sélectionnez. Dans le Sign-In Widget, la date d'échéance de la correction est calculée en fonction du fuseau horaire de l'utilisateur.

Par exemple, si vous configurez une période de grâce dont la date d'échéance est le 05/09/2024 00h00 GMT+00:00, les utilisateurs en heure avancée de l'Est reçoivent le message suivant dans le Sign-In Widget : Votre appareil ne répond pas aux exigences de sécurité. Corrigez le problème avant le 04/09/2024, 20h00 EDT pour éviter tout verrouillage. Les utilisateurs qui n'effectuent pas les actions de correction avant cette date et cette heure se voient refuser l'accès aux applications protégées par la politique.

-

Oui, en fixant un nombre de jours : vous pouvez configurer une période de grâce allant de 1 à 180 jours. Les utilisateurs qui n'effectuent pas les actions de correction avant la date et l'heure indiquées dans le Sign-In Widget se voient refuser l'accès aux applications protégées par la politique.

-

Pour désactiver la fonctionnalité Période de grâce pour la garantie des appareils, modifiez d'abord les configurations suivantes :

- Supprimez les paramètres de période de grâce que vous avez configurés dans l'une de vos politiques de garantie des appareils.

- Assurez-vous d'avoir un paramètre de correction cohérent dans toutes les politiques de garantie des appareils.

Rubriques liées

Ajouter une politique de garantie des appareils à une politique de connexion à des applications

Ajouter des politiques de garantie des appareils pour Android Device Trust