Configurer Okta en tant qu'AC avec un challenge SCEP délégué pour macOS avec Microsoft Intune

Configurez une autorité de certification (CA) pour émettre des certificats clients à vos appareils macOS ciblés.

|

Objectif |

Certificat d'attestation de gestion |

|

Plateforme |

macOS |

|

MDM |

Microsoft Intune |

|

URL SCEP |

Délégué |

Avant de commencer

-

Vous devez disposer de certificats déployés pour la signature numérique, mais pas à d'autres fins (par exemple, le chiffrement)

-

Okta Admin Console

-

Microsoft Intune

-

Microsoft Azure

Okta en tant que AC ne prend pas en charge les demandes de renouvellement. Au lieu de cela, redistribuez le profil avant l'expiration du certificat pour remplacer le certificat expiré. Configurez toutes les politiques SCEP MDM pour autoriser la redistribution des profils.

Procédure

Enregistrer les identifiants de l'application Azure Active Directory pour Okta.

-

Dans Microsoft Azure, cliquez sur Enregistrements d'applications.

-

Cliquez sur + Nouvel enreigstrement.

-

Sur la page Enregistrer une application, saisissez les éléments suivants :

-

Nom : saisissez un nom significatif pour l'application.

-

Types de compte pris en charge : sélectionnez le type de compte pris en charge approprié.

La procédure suivante utilise l'option Comptes dans ce répertoire d'organisation uniquement [<Nom_de_votre_Tenant> – Tenant unique].

-

URI de redirection (facultatif) : laissez ce champ vide ou sélectionnez Web, puis saisissez un URI de redirection.

-

Cliquez sur Enregistrement.

-

-

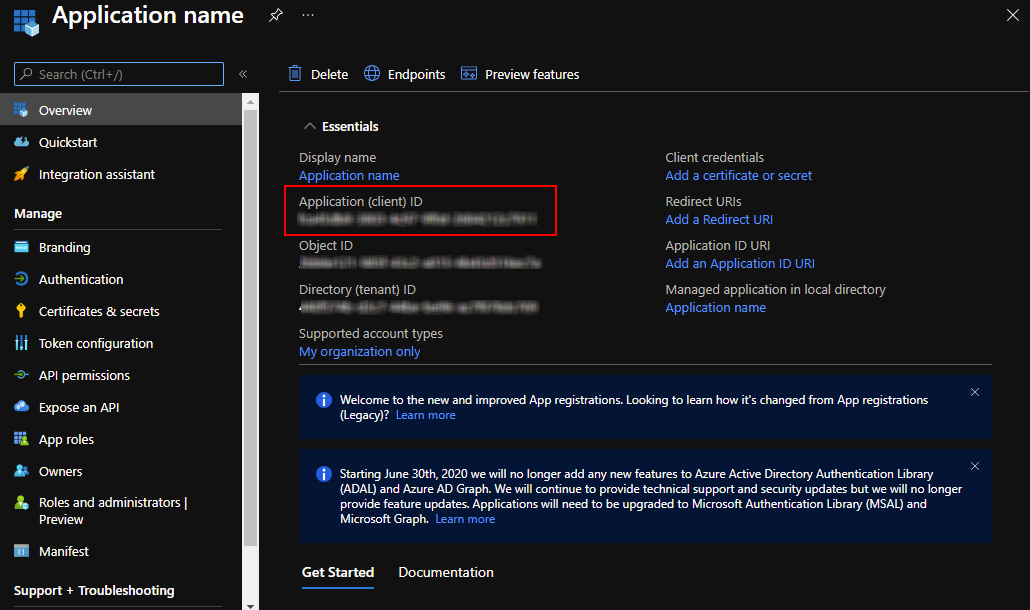

Sur la page de l'application sous Essentials, copiez l'ID (client) de l'application.

Cette valeur est requise pour l'Okta Admin Console à la tâche suivante.

-

Ajoutez un secret client :

-

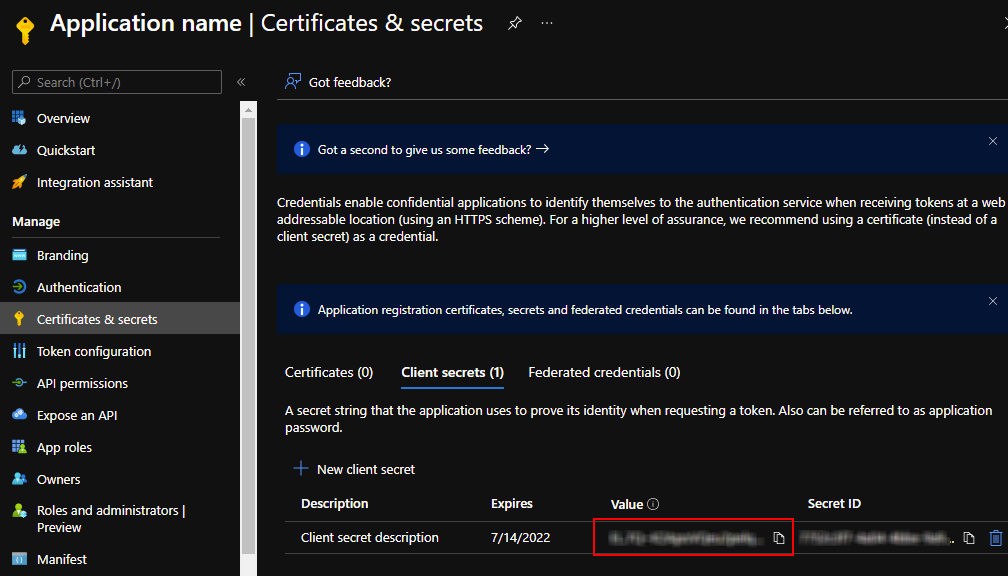

Dans le volet de gauche, cliquez sur Certificats et clés secrètes.

-

Sous Clés secrètes client, cliquez sur + Nouvelle clé secrète client.

-

Dans la section Ajouter un secret client, saisissez les informations suivantes :

-

Description : (facultatif) saisissez une description pour la clé secrète client.

-

Expire le : sélectionnez un délai d'expiration.

-

-

Cliquez sur Ajouter.

La clé secrète apparaît sous Clés secrètes client.

-

Dans l'onglet Clés secrètes client, copiez la Valeur.

-

-

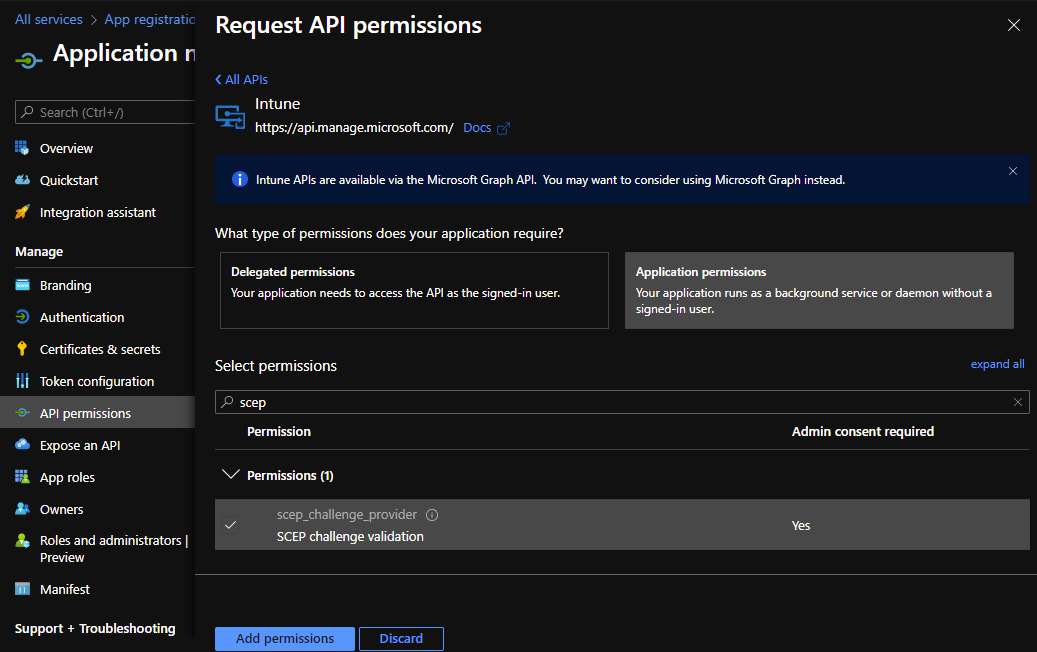

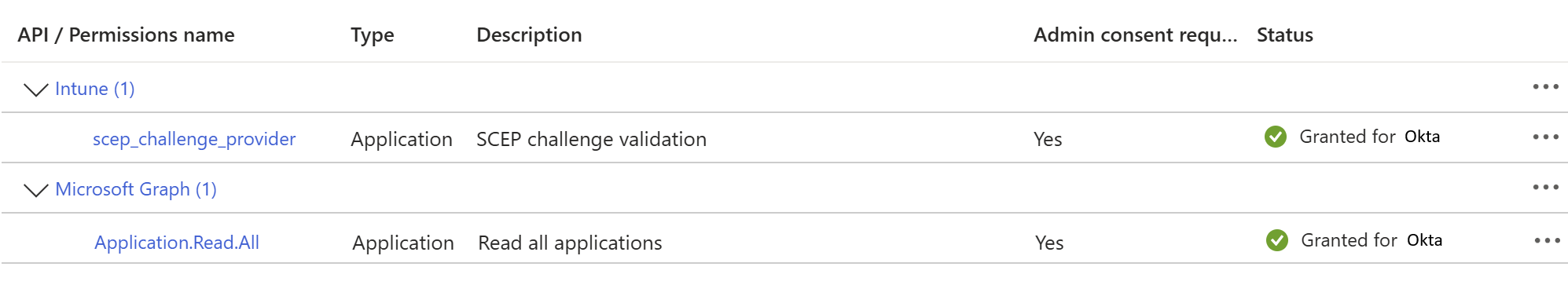

Définissez les permissions Intune scep_challenge_provider :

-

Dans le volet de gauche, cliquez Permissions d'API.

-

Cliquez sur + Add a permission (+ Ajouter une permissions).

-

Dans la section Demander des autorisations d'API, faites défiler vers le bas et cliquez sur Intune.

-

Sous Quel type de permissions votre application requiert-elle ?, cliquez sur Application permissions (Permissions de l'appli).

-

Dans le champ de recherche Sélectionner les autorisations, saisissez

scep. Cochez la case scep_challenge_provider.

-

Cliquez sur Ajouter des permissions.

-

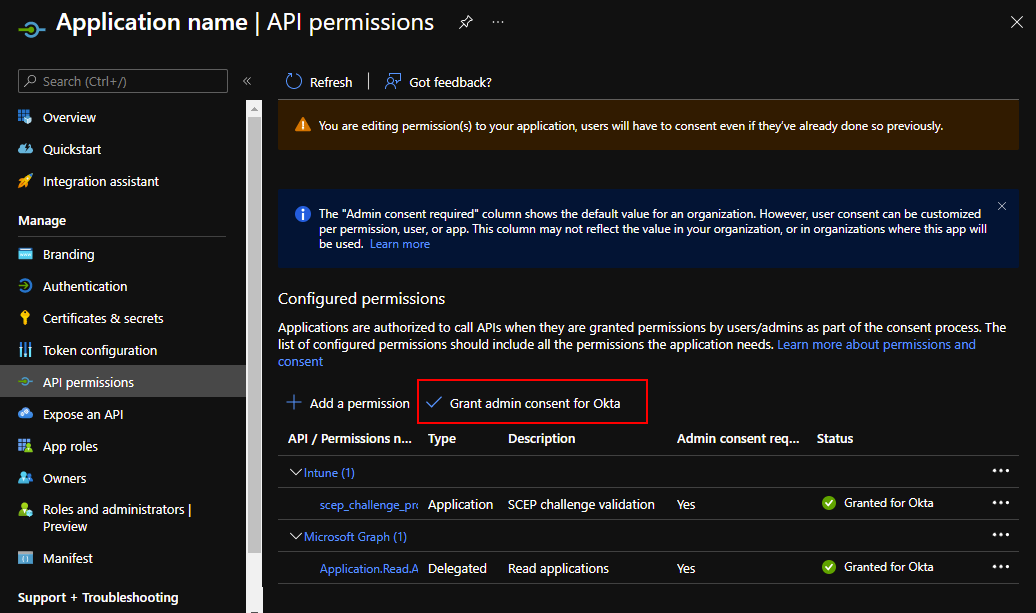

Dans la section Autorisations configurées, cliquez sur Accorder le consentement de l'administrateur pour [Nom_de_votre_Tenant].

-

Cliquez sur Oui dans le message qui s'affiche.

-

-

Définissez les permissions Microsoft Graph :

-

Cliquez sur + Add a permission (+ Ajouter une permissions).

-

Dans la section Demander des permissions API, cliquez sur Microsoft Graph.

-

Sous Quel type de permissions votre application requiert-elle ?, cliquez sur Permissions de l'application.

-

Dans le champ de recherche Sélectionner les autorisations, saisissez

application. Développez la liste Applications et sélectionnez Application.Read.All. -

Cliquez sur Ajouter des permissions.

-

Dans la section Autorisations configurées, cliquez sur Accorder le consentement de l'administrateur pour [Nom_de_votre_Tenant].

-

Cliquez sur Oui dans le message qui s'affiche.

-

Configurer l'attestation de gestion et générer une URL SCEP dans Okta

-

Dans l'Admin Console, accédez à .

-

Cliquez sur l'onglet Gestion du point de terminaison.

-

Cliquez sur Ajouter une plateforme.

-

Sélectionnez Bureau (Windows et macOS uniquement).

-

Cliquez sur Suivant.

-

Effectuez les configurations suivantes :

-

Autorité de certification : sélectionnez Utiliser Okta en tant qu'autorité de certification.

-

Type de challenge de stimulation de l'URL SCEP : sélectionnez URL SCEP dynamique, puis Microsoft Intune (SCEP délégué).

-

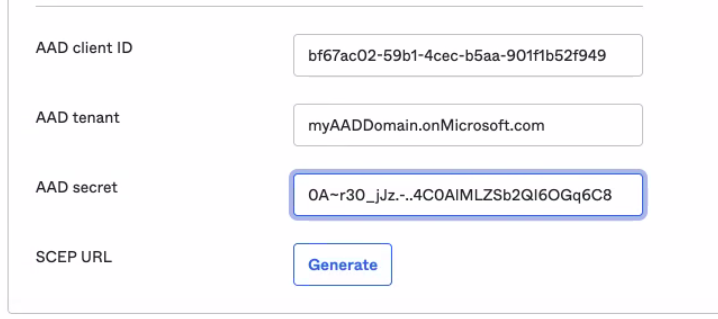

Saisissez les identifiants de l'application Azure Active Directory depuis Microsoft Azure :

-

ID client AAD : saisissez la valeur que vous avez copiée lors de la tâche précédente.

-

Tenant AAD : saisissez le domaine principal de votre Tenant AAD, par exemple,

myAADDomain.onMicrosoft.com. -

Valeur secrète AAD : saisissez la valeur secrète que vous avez copiée lors de la tâche précédente.

-

-

-

Cliquez sur Générer.

-

Copiez et enregistrez l'URL SCEP générée.

Cette URL est nécessaire lorsque vous créez un profil SCEP dans Microsoft Intune.

Télécharger le certificat x509 depuis Okta

-

Dans l'Admin Console, accédez à .

-

Cliquez sur l'onglet Autorité de certification.

-

Dans la colonne Actions pour l'AC Okta, cliquez sur l'icône Télécharger le certificat x509.

-

Renommez le fichier téléchargé afin qu'il comporte une extension

.cer.Vous avez besoin du fichier de certificat (CER) lorsque vous créez un profil de certificat de confiance dans Microsoft Intune.

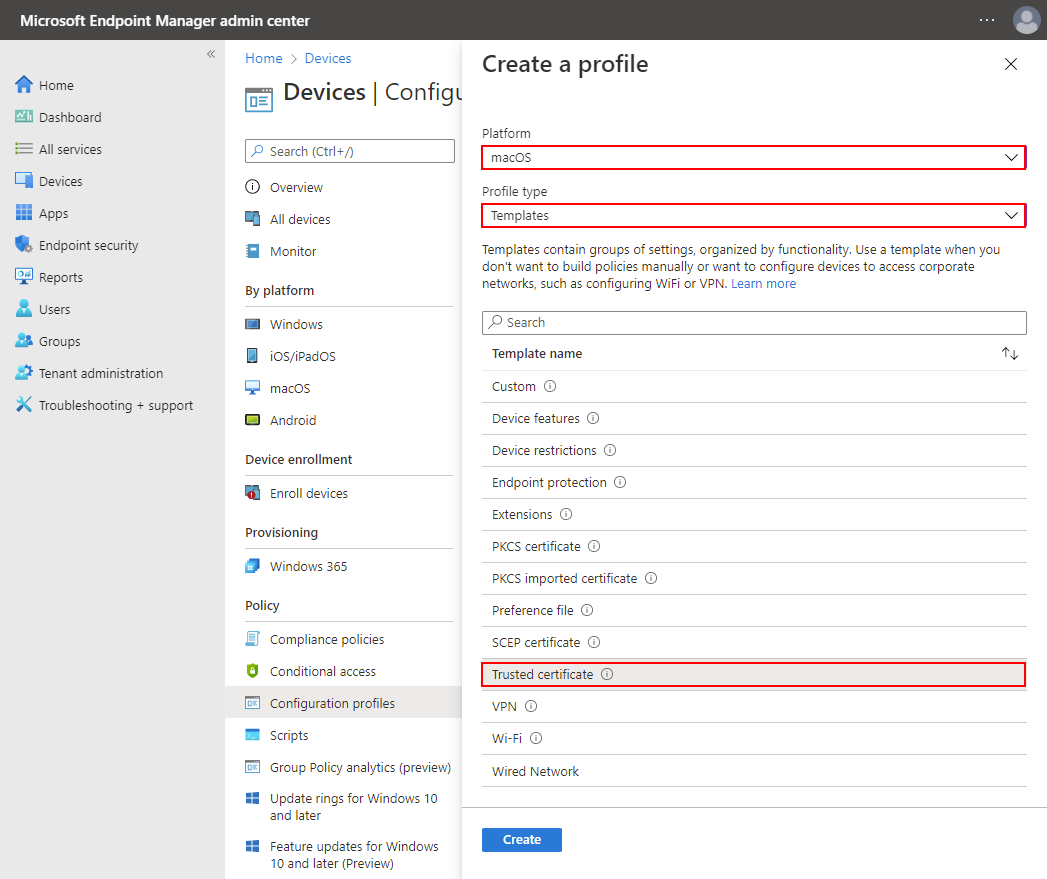

Créer un profil de certificat de confiance dans Microsoft Intune

-

Dans le centre d'administration Microsoft Intune, accédez à Appareils.

-

Cliquez sur Profils de configuration.

-

Cliquez sur + Créer un profil.

-

Sur la page Créer un profil :

-

Plateforme : sélectionnez macOS .

-

Profile type (Type de profil) : sélectionnez Templates (Modèles).

-

Dans la section Template name (Nom du modèle), cliquez sur Trusted certificate (Certificat de confiance).

-

Cliquez sur Créer.

-

-

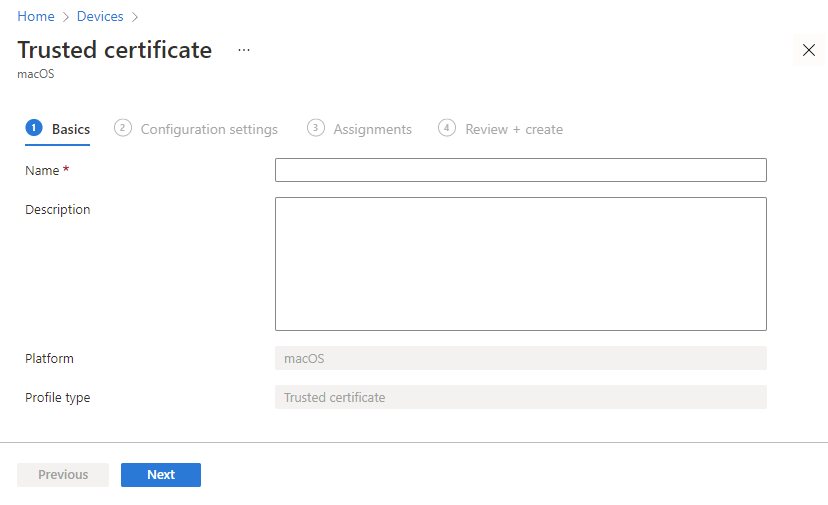

Dans l'onglet Notions de base de la page Certificat SCEP, renseignez les champs suivants :

-

Nom : saisissez un nom pour le certificat.

-

Description : (facultatif) saisissez une description pour le certificat.

-

Cliquez sur Suivant.

-

-

Dans l'onglet Paramètres de configuration de la page Certificat de confiance, sélectionnez les éléments suivants :

-

Fichier de certificat : sélectionnez le fichier de certificat x509 (fichier CER) que vous avez téléchargé depuis Okta.

-

Magasin de destination : sélectionnez Magasin de certificats de l'ordinateur – Intermédiaire.

-

Cliquez sur Suivant.

-

-

Dans l'onglet Affectations de la page Certificat de confiance, sélectionnez les éléments suivants :

-

Groupes inclus : affectez le profil de certificat de confiance à un ou plusieurs groupes d'utilisateurs. Les groupes d'utilisateurs doivent être les mêmes que ceux auxquels vous affecterez le profil SCEP.

Remarque :Assurez-vous que les groupes d'utilisateurs spécifiés dans les deux profils sont les mêmes.

-

Cliquez sur Suivant.

-

-

Dans l'onglet Règles d'applicabilité de la page Certificat de confiance, configurez toutes les règles requises et cliquez sur Suivant.

-

Dans l'onglet Réviser + créer de la page Certificat de confiance, révisez la configuration et cliquez sur Créer.

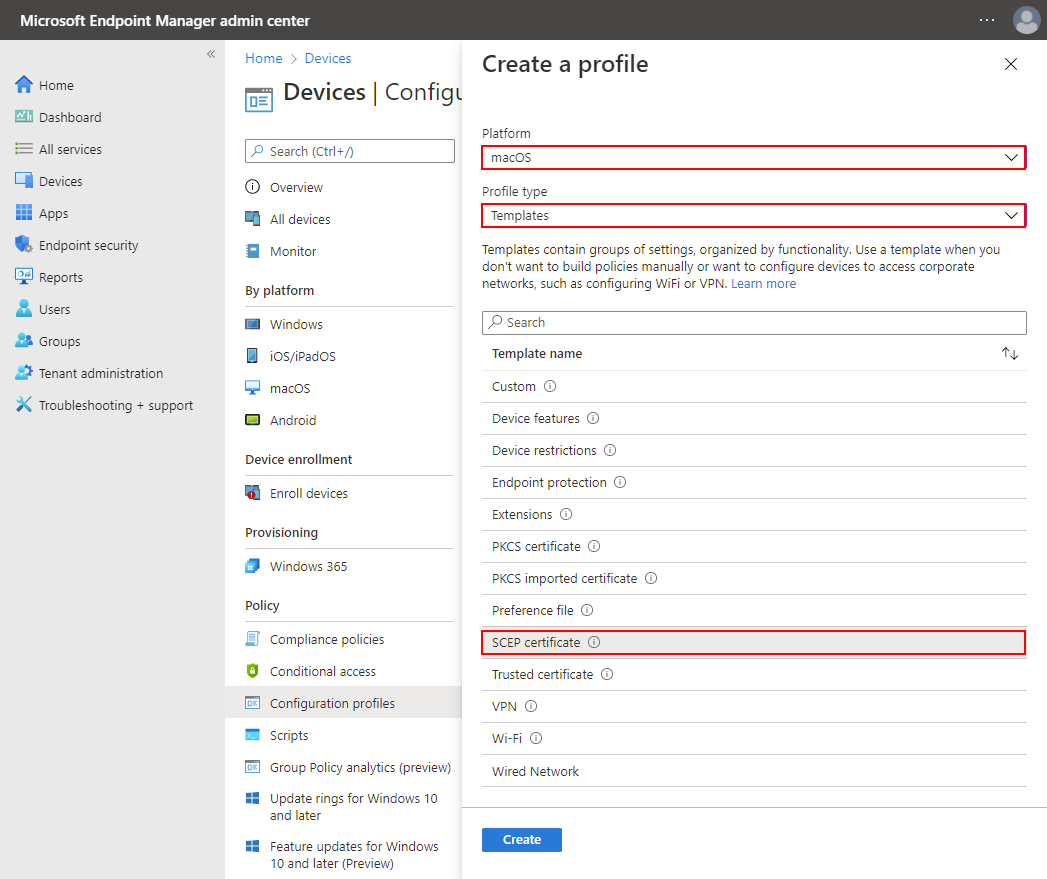

Créer un profil SCEP dans Microsoft Intune

-

Dans le centre d'administration Microsoft Intune, accédez à Appareils.

-

Cliquez sur Profils de configuration.

-

Cliquez sur + Créer un profil.

-

Sur la page Créer un profil :

-

Plateforme : sélectionnez macOS .

-

Type de profil : sélectionnez Modèles.

-

Sous Nom du modèle, cliquez sur Certificat SCEP.

-

Cliquez sur Créer.

-

-

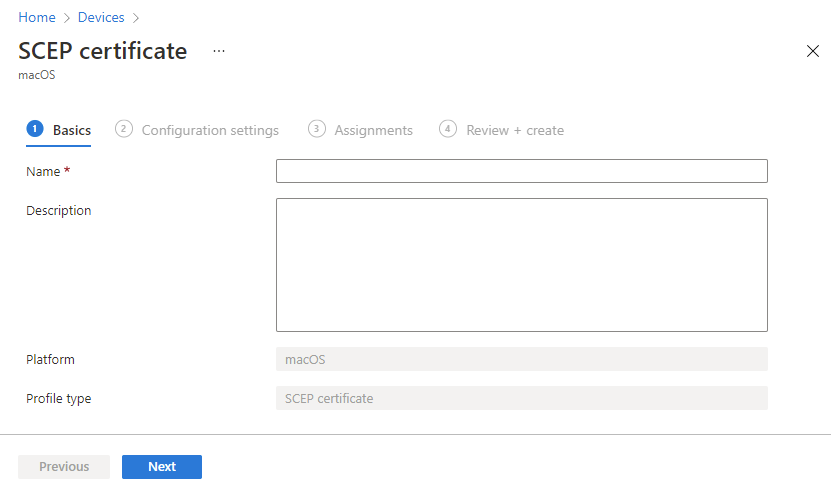

Dans l'onglet Notions de base de la page Certificat SCEP, renseignez les champs suivants :

-

Nom : saisissez un nom pour le certificat.

-

Description : (facultatif) saisissez une description pour le certificat.

-

Cliquez sur Suivant.

-

-

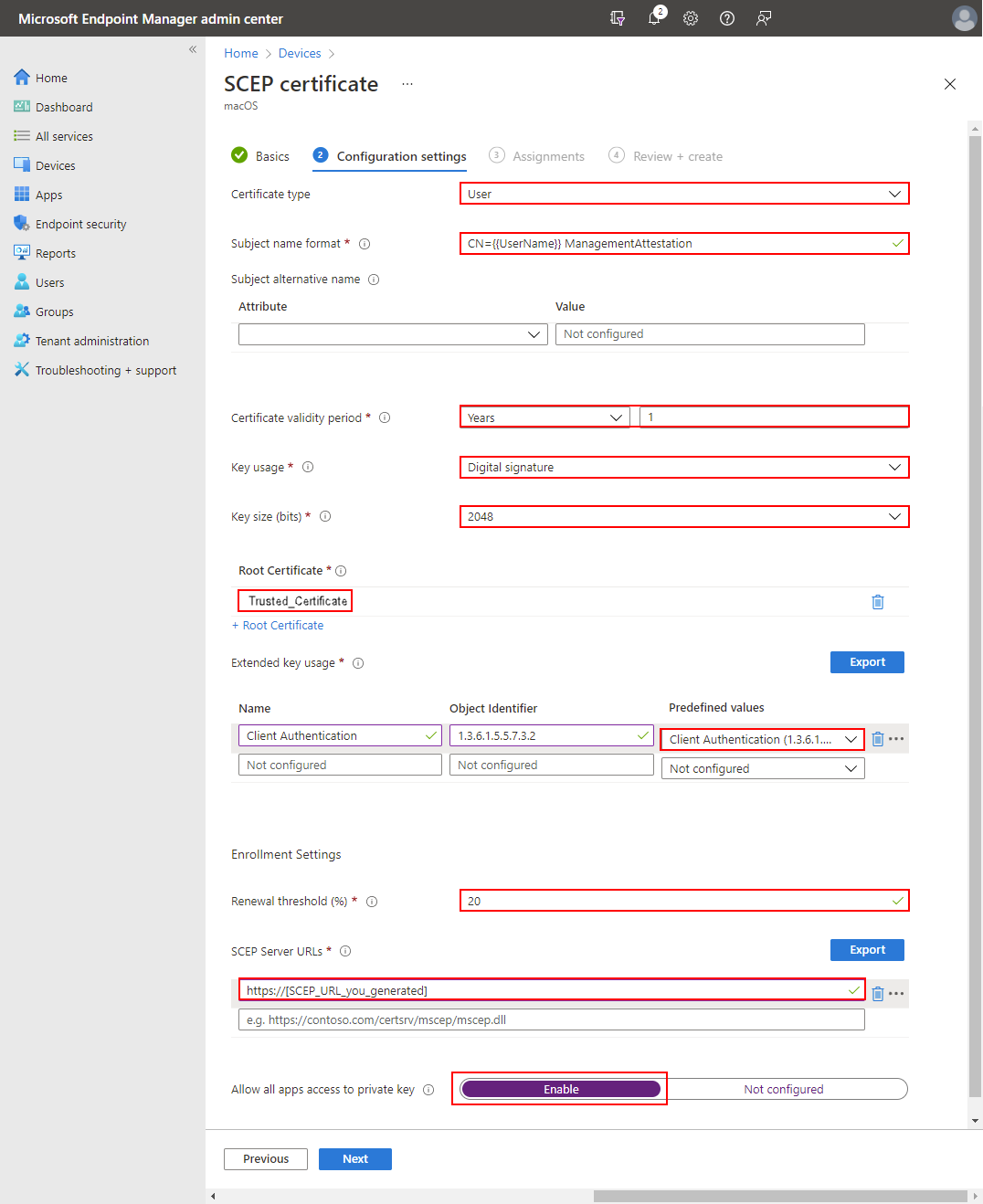

Dans l'onglet Paramètres de configuration de la page Certificat SCEP, renseignez les champs suivants :

-

Canal de déploiement : sélectionnez la manière dont vous souhaitez déployer le profil. Ce paramètre détermine également le trousseau dans lequel les certificats liés sont stockés.

-

Canal utilisateur : sélectionnez ce canal lors de la configuration d'un certificat SCEP pour la gestion des points de terminaison.

-

Canal de l'appareil : sélectionnez ce canal lors de la configuration d'un certificat SCEP pour Accès à l'appareil.

-

-

Type de certificat : sélectionnez un type de certificat en fonction de la façon dont vous prévoyez d'utiliser le profil.

-

Utilisateur : sélectionnez Utilisateur lors de la configuration d'un certificat SCEP pour la gestion des points de terminaison.

-

Appareil : utilisez Appareil lors de la configuration d'un certificat SCEP pour Accès à l'appareil.

-

-

Format de nom d'objet : saisissez un nom d'objet pour le certificat. Par exemple,

CN={{UserPrincipalName}},G={{GivenName}},SN={{SurName}}.Remarque :Okta n'a pas d'exigences de format spécifiques pour ce champ. Vous pouvez utiliser ce champ pour indiquer l'objectif du certificat en tant que signal de gestion des appareils pour Okta ou utiliser des variables de profil fournies par Microsoft Intune

Pour obtenir une liste des variables prises en charge, consultez Utiliser des profils de certificat SCEP avec Microsoft Intune.

-

Période de validité du certificat : sélectionnez Années dans la liste, puis saisissez

1dans le champ suivant. -

Utilisation de la clé : sélectionnez Signature numérique.

-

Taille de la clé [bits] : sélectionnez 2048.

-

Cliquez sur + Certificat racine.

-

Sur la page Certificat racine, sélectionnez le certificat de confiance que vous avez créé à la tâche précédente.

-

Cliquez sur OK.

-

Sous Utilisation de la clé étendue, définissez les valeurs prédéfinies sur Authentification client.

-

URL de serveur SCEP : saisissez l'URL SCEP que vous avez générée dans Okta.

-

Autoriser toutes les apps à accéder à la clé privée : sélectionnez Activer.

-

Cliquez sur Suivant.

-

-

Dans l'onglet Affectations de la page du certificat SCEP, affectez le certificat aux mêmes groupes d'utilisateurs auxquels vous avez affecté le profil de certificat de confiance. Cliquez sur Suivant.

Remarque :Assurez-vous que les groupes d'utilisateurs spécifiés dans les deux profils sont les mêmes.

-

Dans l'onglet Réviser + créer de la page Certificat SCEP, révisez la configuration et cliquez sur Créer.

Vérifiez l'installation du certificat sur vos appareils macOS

-

Sur un appareil macOS géré par Microsoft Intune, ouvrez l'une des entrées de trousseau suivantes :

-

Pour vérifier un certificat de gestion des points de terminaison, ouvrez .

-

Pour vérifier un certificat Accès à l'appareil, ouvrez .

-

-

Vérifiez qu'un certificat client et la clé privée associée existent.

-

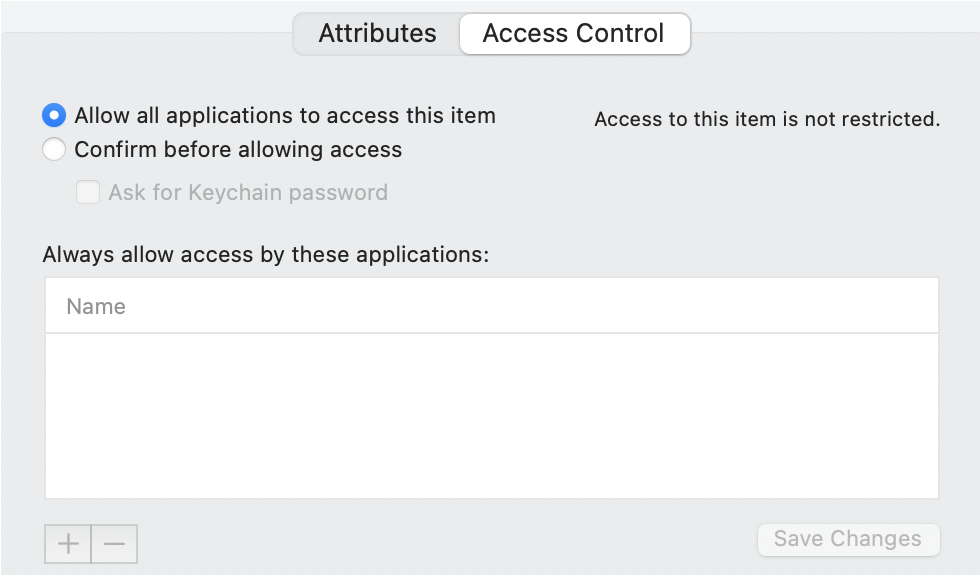

Assurez-vous que la clé privée est accessible à toutes les apps :

-

Double-cliquez sur la clé privée.

-

Cliquez sur l'onglet Contrôle d'accès.

-

Sélectionnez Autoriser toutes les applications à accéder à cet élément.

-

Cliquez sur Enregistrer les modifications.

-

Étapes suivantes

Ajouter une règle de politique d'authentification d'application pour le bureau