Flux de connexion

La séquence d'un flux de connexion dépend des exigences d'authentification que vous définissez dans vos politiques de session globale et de connexion à l'app. La politique de session globale définit l'accès de manière globale, pour toutes les apps de votre org, tandis que les politiques de connexion à l'app appliquent l'authentification des utilisateurs dans le contexte de l'app demandée.

L'emplacement et le profil de l'utilisateur sont vérifiés à l'aide des critères d'appartenance à un groupe et d'authentification des deux politiques. Lorsqu'un utilisateur est autorisé à se connecter sans mot de passe, Okta tente d'optimiser l'expérience de connexion. Si l'appareil est inscrit à Okta Verify et qu'un Authenticator biométrique est activé, il est toujours le premier facteur utilisé pour l'authentification de l'utilisateur.

Si les utilisateurs doivent se connecter à l'aide d'un mot de passe, l'invite du mot de passe en premier s'affiche toujours. Cela est vrai pour toute configuration de politique d'authentification où l'Authenticator de mot de passe est défini avec d'autres Authenticators.

Mot de passe/IdP

Si le facteur primaire d'une règle de politique de session globale est défini sur Mot de passe/IDP, les utilisateurs voient le Sign-In Widget avec mot de passe en premier.

-

Les utilisateurs saisissent leur nom d'utilisateur complet pour l'app, y compris le domaine, puis leur mot de passe dans le champ Mot de passe. Si vous avez activé la fonctionnalité Identificateurs multiples en accès anticipé, les utilisateurs peuvent saisir l'un des identifiants configurés au lieu de leur nom d'utilisateur.

La case à cocher Rester connecté conserve leur identifiants ainsi que les informations de vérification de l'Authenticator sur leur appareil pendant la durée désignée par la règle de politique.

-

Les utilisateurs finaux cliquent sur Connexion pour lancer le processus d'authentification.

-

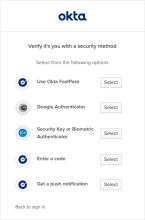

Sur la page de la méthode de sécurité, les utilisateurs choisissent l'une des options d'Authenticator primaire autorisées par les politiques de connexion à l'app et de session globale combinées.

-

Après avoir cliqué sur Sélectionner pour choisir un Authenticator, les utilisateurs finaux passent à l'étape de vérification où ils fournissent l'Authenticator requis et cliquent ensuite sur Vérifier.

Les utilisateurs de l'IdP voient également les options Rester connecté( et Ne pas rester connecté lorsqu'ils sont redirigés vers Okta. Après avoir effectué une sélection, l'option est masquée lors de leur prochaine connexion.

Mot de passe/IdP/tout facteur autorisé par les règles d'authentification de l'app

Si le facteur primaire d'une règle de politique de session globale est défini sur Mot de passe/IdP/tout facteur autorisé par les règles d'authentification de l'app, les utilisateurs voient le Sign-In Widget Identificateur en premier comme premier écran de leur flux d'accès.

-

Les utilisateurs saisissent le nom d'utilisateur complet de l'app, domaine compris, et cliquent sur Suivant. Si vous avez activé la fonctionnalité Identificateurs multiples en accès anticipé, les utilisateurs peuvent saisir l'un des identifiants configurés au lieu de leur nom d'utilisateur.

La case à cocher Rester connecté conserve leur identifiants ainsi que les informations de vérification de l'Authenticator sur leur appareil pendant la durée désignée par la règle de politique.

-

Sur la page de la méthode de sécurité, les utilisateurs choisissent l'une des options d'Authenticator primaire autorisées par les politiques de connexion à l'app et de session globale combinées.

-

Après avoir cliqué sur Sélectionner pour choisir un Authenticator, les utilisateurs finaux passent à l'étape de vérification où ils fournissent l'Authenticator requis et cliquent ensuite sur Vérifier.

Les utilisateurs de l'IdP voient également les options Rester connecté( et Ne pas rester connecté lorsqu'ils sont redirigés vers Okta. Après avoir effectué une sélection, l'option est masquée lors de leur prochaine connexion.

Rubriques liées

Politiques de connexion à l'application