À propos des certificats

- Arrière-plan

- Utilisation du certificat

- Créer une chaîne de certificats

- Convertir les différents formats de certificats

Arrière-plan

En général, les certificats Secure Socket Layer (SSL/X509) sont utilisés pour :

- Établir une connexion sécurisée entre un client et un serveur. Par exemple :

- Client : un navigateur ou un client VPN

- Serveur : <your-org>.okta.com ou l'agent RADIUS Okta

- Chiffrer une communication afin de garantir la sécurité des données sensibles.

- Authentifier l'identité d'une organisation.

Utilisation du certificat

Les certificats sécurisent les communications pour les sous-systèmes (comme les agents RADIUS Okta) lorsqu'ils utilisent le protocole EAP (Extensible Authentication Protocol)/Transport Layer Security par tunnel (EAP/TTLS) ou les cartes intelligentes avec protocole vérification de l'identité personnelle (PIV).

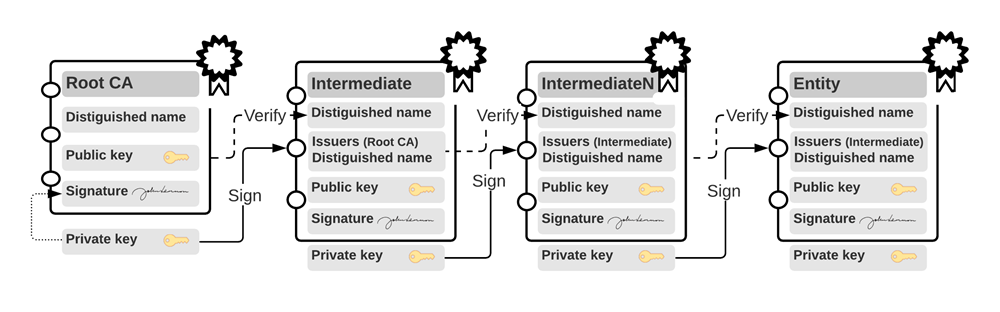

Émetteurs et types de certificats

Du point de vue de l'émetteur, il existe trois types de certificats :

- Certificats d'autorité de certification (racines) : ceux-ci sont détenus et gérés par les autorités de certification. Les autorités de certification sont des entités qui émettent des certificats numériques.

- Certificats intermédiaires : ils sont attribués à une entreprise ou par une entreprise à une division intermédiaire. Les certificats intermédiaires sont souvent utilisés pour signer les certificats intermédiaires de niveau inférieur ou les certificats finaux.

- Certificats d'entité : ils sont créés par une personne ou une entreprise à partir d'un de ses certificats intermédiaires pour un usage individuel.

Créer des chaînes de certificats

Les chaînes de certificats sont des regroupements de certificats. Okta exige généralement que toutes les chaînes de certificats soient au format Privacy Enhanced Mail (PEM).

Les chaînes de certificats concatènent tous les certificats dans l'ordre, de l'entité à la racine de confiance. S'il existe plusieurs certificats intermédiaires, ils doivent être inclus à la chaîne.

Les certificats peuvent être regroupés dans une chaîne de certificats à l'aide d'un éditeur ou d'un outil en ligne de commande. Par exemple, pour concaténer un certificat d'entité, un certificat intermédiaire et la clé privée de l'entité sur Linux :

cat entity.pem intermediate.pem entity-primarykey.pem > certificate-chain.pemLorsqu'ils sont chaînés, les regroupements de certificats ressemblent à ce qui suit :

-----BEGIN CERTIFICATE----- .... (entity certificate contents) -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- .... (Intermediate certificate contents) -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- .... (Trusted root certificate contents (Optional. Only required for self-signed chains)) -----END CERTIFICATE----- -----BEGIN RSA PRIVATE KEY----- .... (entity private key contents) -----END RSA PRIVATE KEY-----Créez une chaîne qui contient chaque certificat. Commencez par le certificat d'entité, suivi par le certificat intermédiaire, puis par le certificat racine, si nécessaire. Chaque certificat doit certifier directement le précédent. Le certificat racine n'est requis que lors de l'utilisation de chaînes de certificats auto-signés. Pour EAP-TTLS ou EAP-GTC, incluez aussi la clé privée de l'entité.

Convertir entre différents formats de certificats

Si vous avez reçu ou généré des certificats dans un format différent, ils devront potentiellement être convertis au format PEM avant d'être concaténés puis chargés. Des outils tels que openssl peuvent convertir un certificat d'un format à l'autre.

Les exemples suivants illustrent la conversion de plusieurs formats vers le format .PEM.

Format CRT vers PEM

openssl x509 -in cert.crt -outform PEM -out cert.pemFormat CER vers PEM

openssl x509 -in cert.cer -outform DER -out cert.pemLes protocoles EAP-TTLS et EAP-GTC prennent les formats pfx et p12 en charge. Cela permet de spécifier un mot de passe pour protéger une clé privée associée.

Convertir au format PFX

openssl pkcs12 -export -out certificate.pfx -inkey privateKey.key -in certificate.crtExemple de commande pour convertir au format P12

openssl pkcs12 -export -out certificate.p12 -inkey privateKey.key -in certificate.crtIl existe de nombreuses options supplémentaires pour la saisie et la conversion. Consultez la documentation openssl et la page du manuel openssl pour obtenir de plus amples informations.