Configurer Check Point SmartConsole

Au cours de cette tâche, nous allons configurer Check Point de manière à l'utiliser avec l'application Okta RADIUS.

Étapes

Avant de commencer

- Assurez-vous que les valeurs du port UDP commun et de la clé secrète sont disponibles.

Définir un objet serveur RADIUS

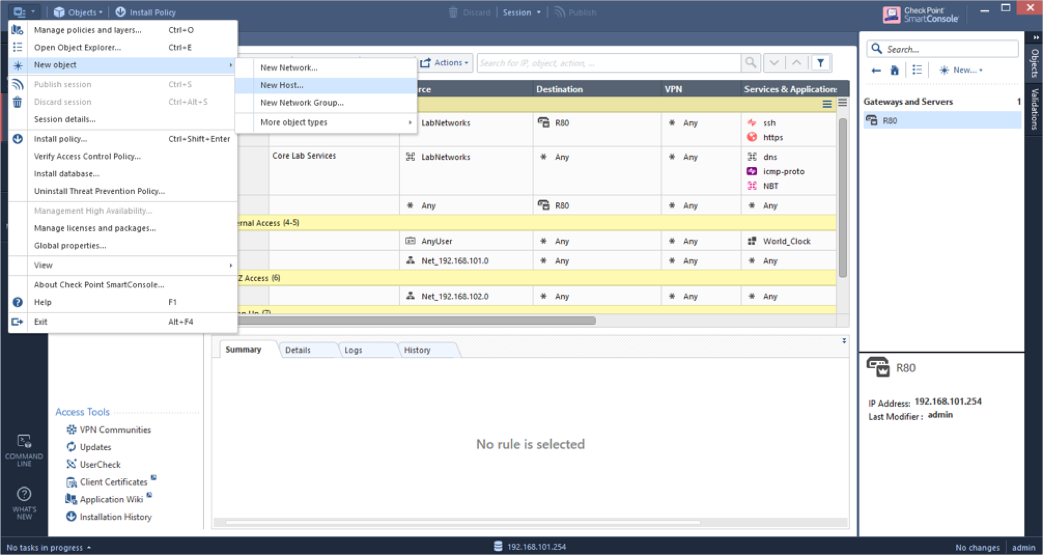

- Lancez Check Point SmartConsole (système d'exploitation Windows uniquement).

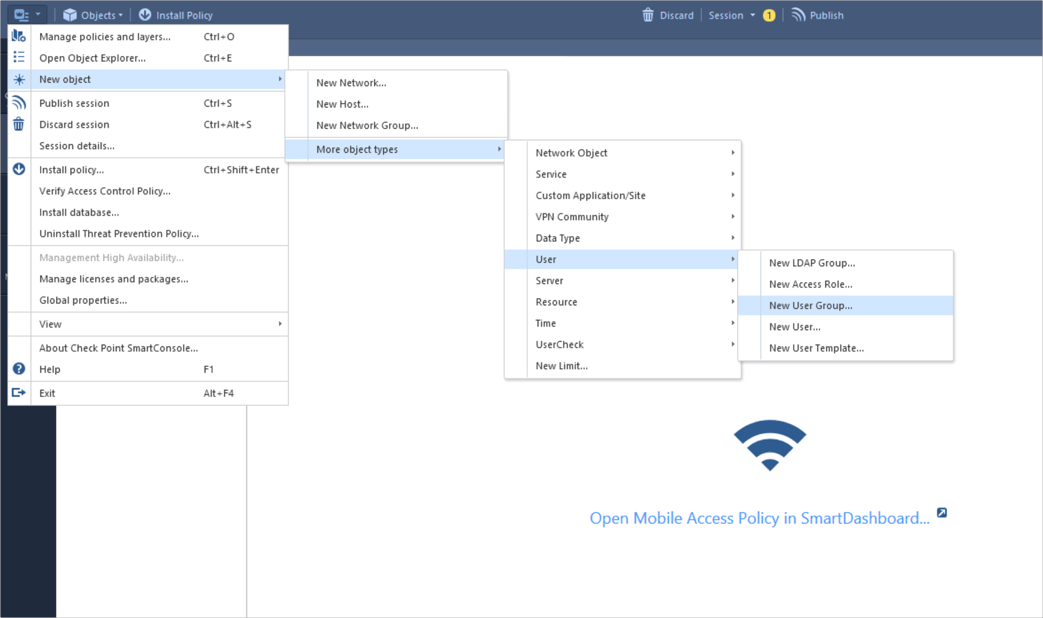

- À partir du menu situé en haut à gauche, accédez à

- Saisissez ce qui suit :

- Nom : un nom unique pour l'hôte où est installé le serveur RADIUS. Par exemple, MyHost.

- Adresse IPv4 : une adresse IP unique pour l'hôte où est installé le serveur RADIUS. Par exemple : 192.168.1.101.

- Cliquez sur OK.

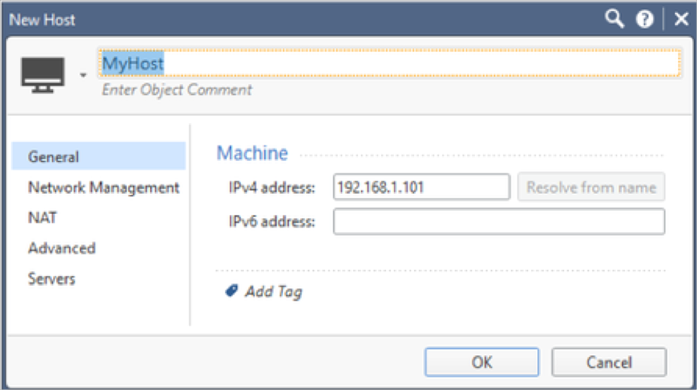

- À partir du menu en haut à gauche, accédez à , puis saisissez ce qui suit :

- Nom : un nom unique pour le serveur RADIUS. Par exemple, MyRADIUS.

- Hôte : choisissez l'hôte que vous avez défini précédemment.

- Service : remplacez par NEW-RADIUS pour correspondre au port UDP 1812 défini précédemment dans l'application RADIUS.

- Clé secrète partagée : saisissez la clé secrète RADIUS que vous avez précédemment définie dans l'application Okta RADIUS.

- Version : sélectionnez RADIUS Ver 2.0.

- Protocole : sélectionnez PAP.

- Priorité : 1 est la valeur par défaut. Si vous utilisez plusieurs serveurs RADIUS, effectuez les modifications selon vos besoins.

- Cliquez sur OK.

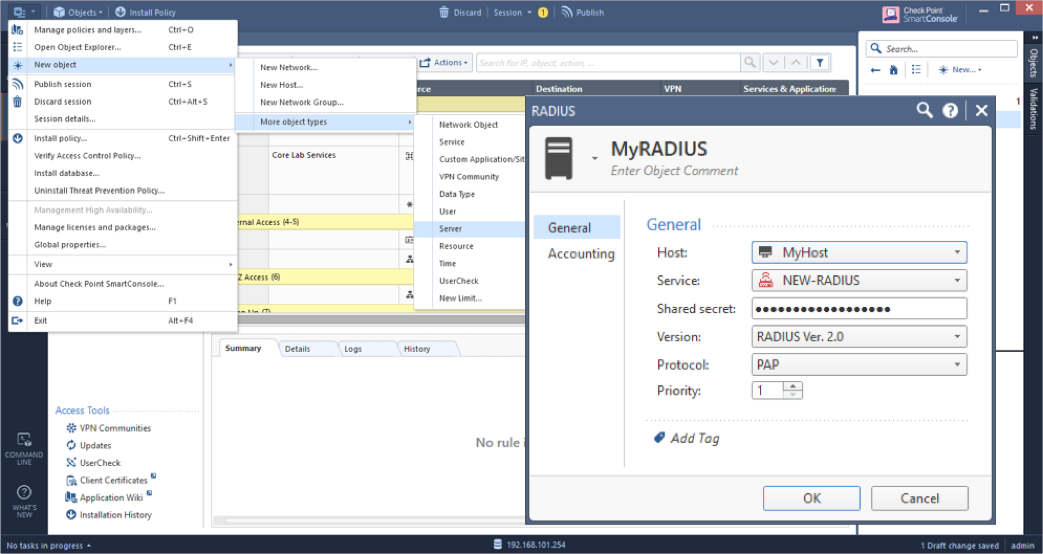

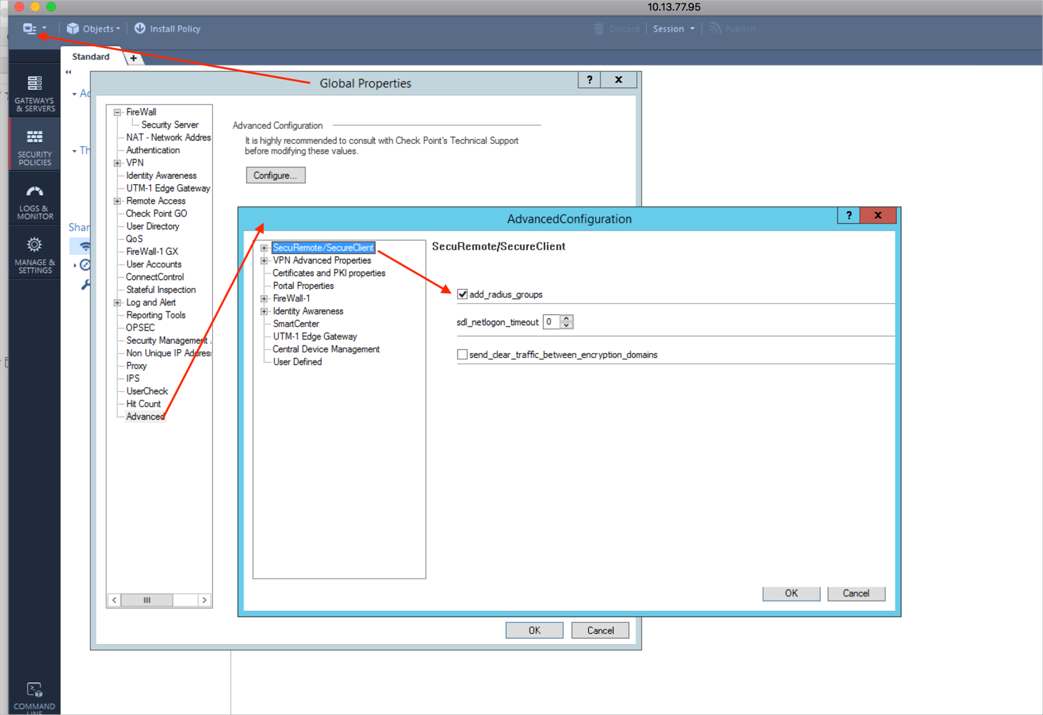

- À partir du menu en haut à gauche, accédez à , cochez add_radius_groups, puis cliquez sur OK :

- Définissez les groupes d'utilisateurs RADIUS.

Remarque : il n'est pas obligatoire de définir des groupes d'utilisateurs RADIUS en l'absence d'exigence indiquant qu'il doit servir de groupe d'utilisateurs participants.

- À partir du menu en haut à gauche, accédez à .

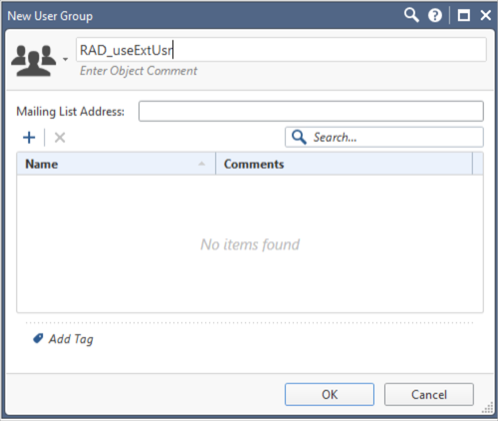

- Saisissez le nom du groupe au format suivant : RAD_<groupe auquel appartiennent les utilisateurs RADIUS>.

Remarque : le format peut être différent dans les versions antérieures. Consultez votre guide d'administration pour obtenir des détails supplémentaires.

Assurez-vous que le groupe est vide. Cliquez sur OK, puis sur Fermer.

Configurer une politique pour utiliser l'authentification RADIUS

Au cours de cette étape, nous allons décrire les deux cas d'utilisation suivants :

Exemple de client VPN avec accès à distance

-

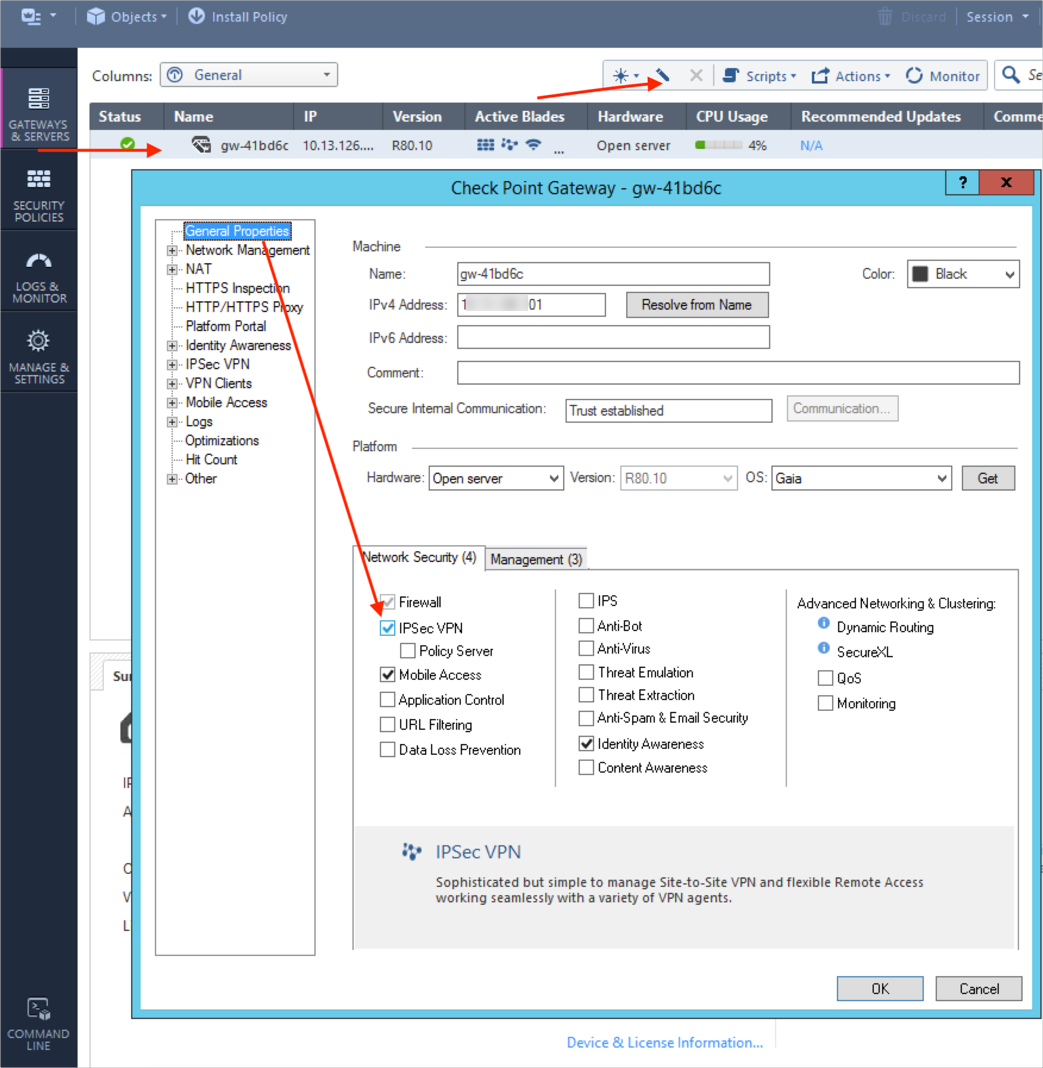

Dans SmartConsole, modifiez l'objet de la passerelle et sélectionnez VPN IPSec :

-

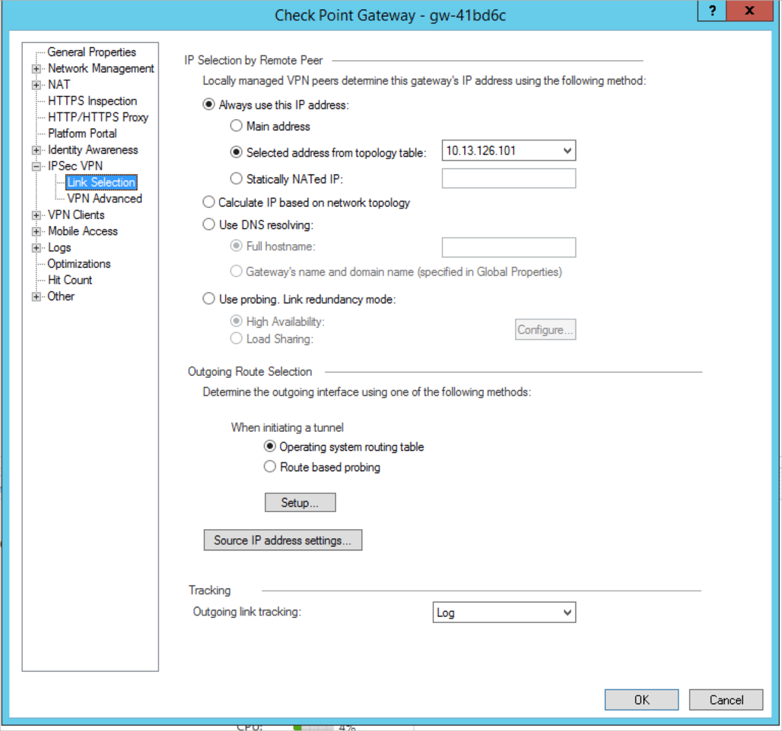

Lors de la modification de l'objet de la passerelle, sélectionnez Sélection du lien dans la branche VPN IPSec. En cas de besoin, modifiez également l'adresse de la passerelle pour utiliser l'adresse de la passerelle externe.

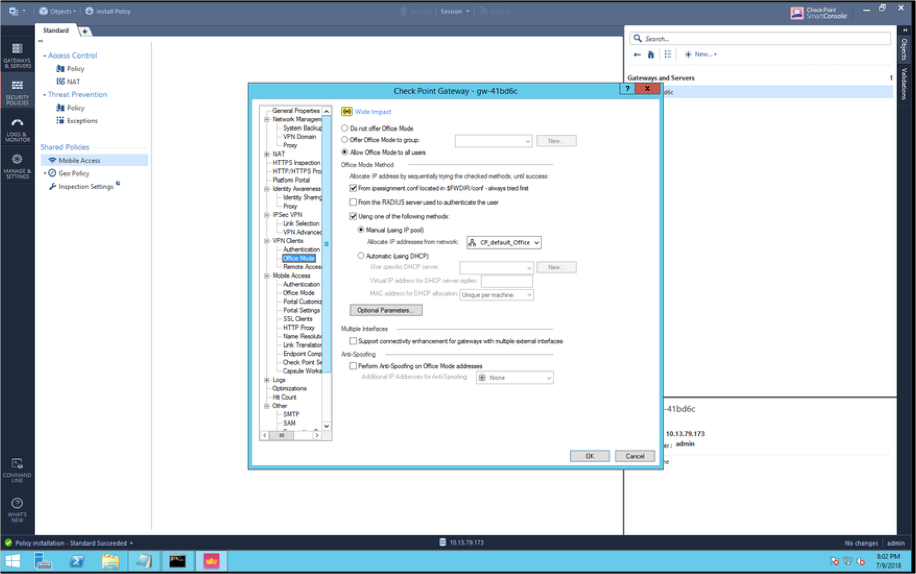

- Sélectionnez la branche et activez Autoriser le mode bureau pour tous les utilisateurs qui se servent de l'objet CP_default_Office_Mode_addresses_pool par défaut :

-

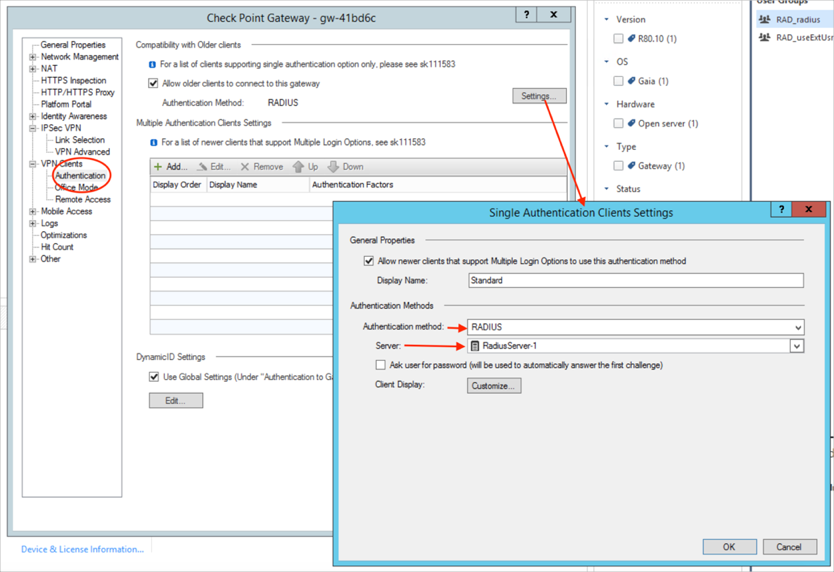

Accédez à . Dans la boîte de dialogue Paramètres des clients pour l'authentification unique, sélectionnez RADIUS en tant que Méthode d'authentification. Pour le Serveur, sélectionnez le serveur Radius que nous avons créé précédemment. Quand vous avez terminé, cliquez sur OK.

-

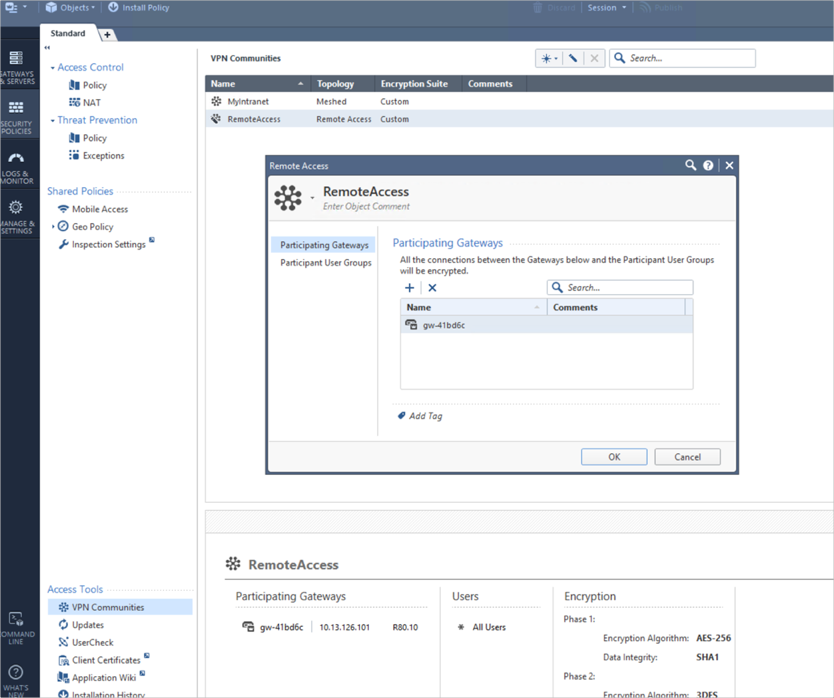

Accédez à POLITIQUES DE SÉCURITÉ, puis sélectionnez Contrôle d'accès. Ainsi, vous affichez Accéder aux outils > Communautés VPN. Cliquez sur Communautés VPN. Double-cliquez afin d'ouvrir la communauté RemoteAccess, puis cliquez sur + (Plus) pour ajouter la passerelle.

-

Cliquez sur Groupes d'utilisateurs participants, puis acceptez la valeur par défaut Tous les utilisateurs.

Configurer l'accès du navigateur au portail VPN SSL Check Point Mobile Access

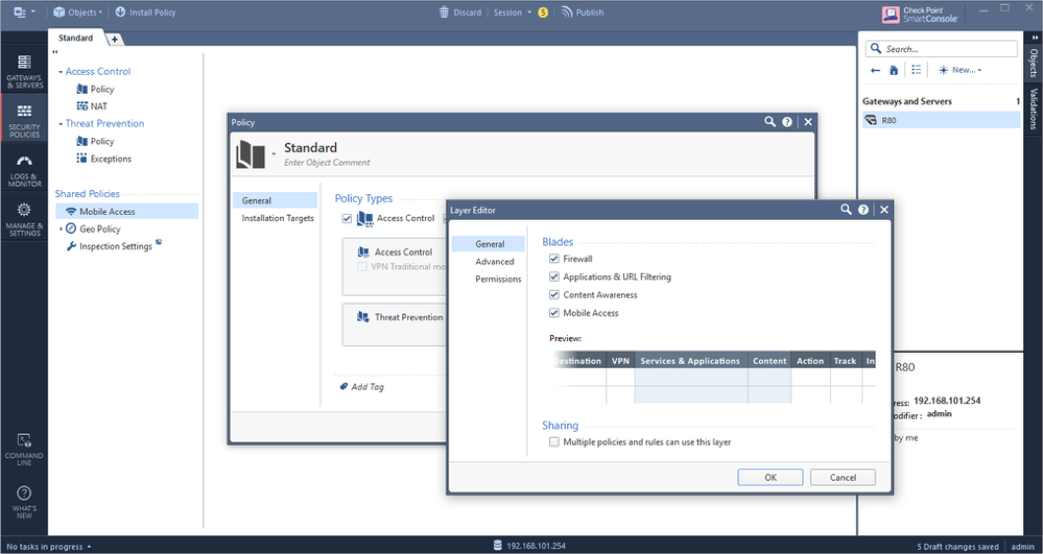

- Effectuez un clic droit sur Accéder à la politique de contrôle d'accès, puis sélectionnez Modifier la politique. Sélectionnez la case de menu Accéder aux couches de contrôle d'accès, puis sélectionnez Modifier la couche et Activer l'accès mobile dans la politique :

-

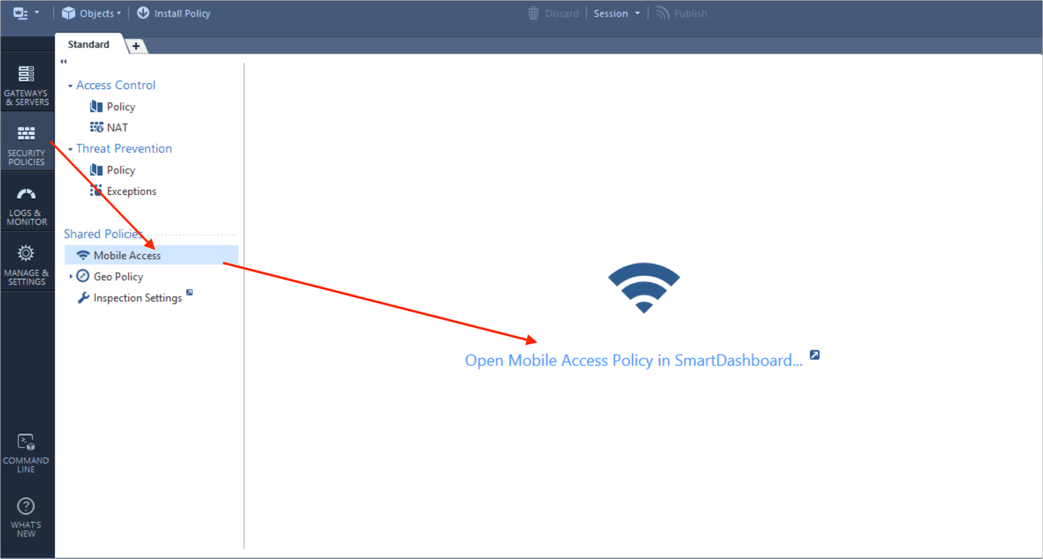

Sélectionnez Accès mobile dans la politique Contrôle d'accès. Cliquez sur le lien pour ouvrir la Politique d'accès mobile dans SmartDashboard.

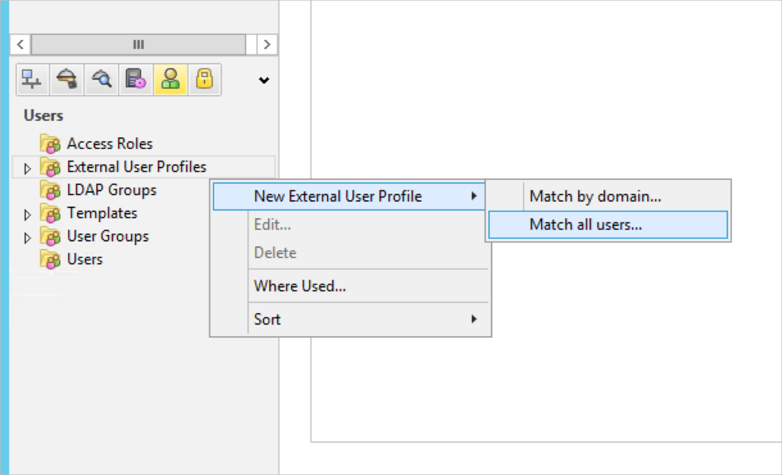

- Dans le coin inférieur gauche, cliquez sur l'objet Utilisateurs. Effectuez un clic droit sur Profils d'utilisateurs externes, puis accédez à :

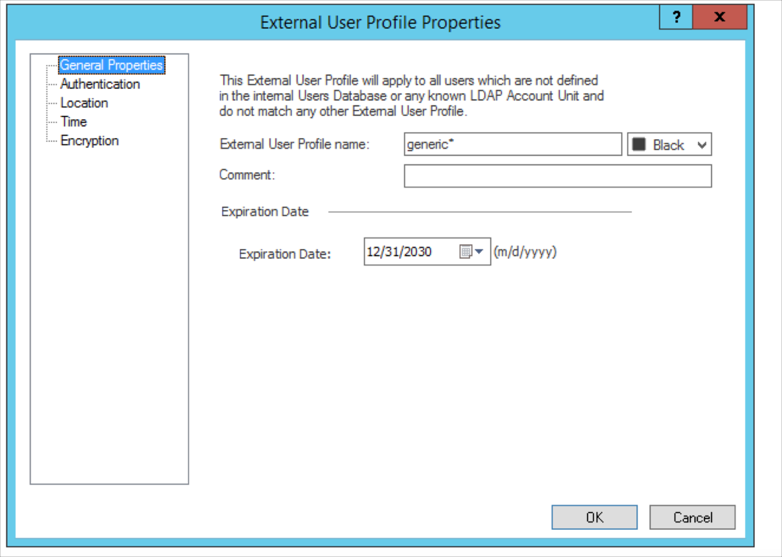

- La boîte de dialogue Propriétés du profil d'utilisateur externe suivante s'ouvre :

-

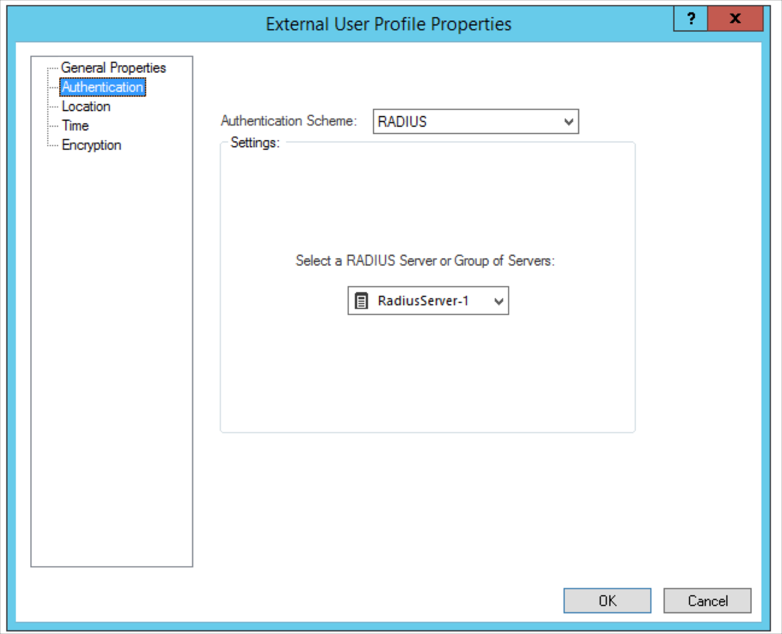

Sélectionnez Authentification puis RADIUS en tant que Schéma d'authentification. Ensuite, sélectionnez le serveur RADIUS que vous avez configuré ci-dessus, par exemple : RadiusServer-1. Quand vous avez terminé, cliquez sur OK :

-

Cliquez sur OK, puis sur le bouton Menu . Ensuite, sélectionnez . Fermez SmartDashboard pour revenir à SmartConsole.

- Cliquez sur Installer la politique pour publier les modifications et installer la politique sur la passerelle R80.