Configurer Cisco ASA Gateway

Au cours de cette tâche, nous allons définir un profil de serveur RADIUS, définir un profil d'authentification pour l'agent Okta RADIUS, appliquer le profil d'authentification Okta RADIUS à une passerelle, puis configurer le portail pour qu'il utilise le profil d'authentification Okta RADIUS.

Étapes

- Définir un groupe de serveurs AAA

- Ajouter un ou plusieurs serveurs AAA à votre groupe de serveurs AAA

- Modifier le profil de connexion AnyConnect pour utiliser le groupe de serveurs AAA

- Modifier le profil du client AnyConnect afin d'allonger le délai d'expiration

Avant de commencer

- Assurez-vous que les valeurs du port UDP commun et de la clé secrète sont disponibles.

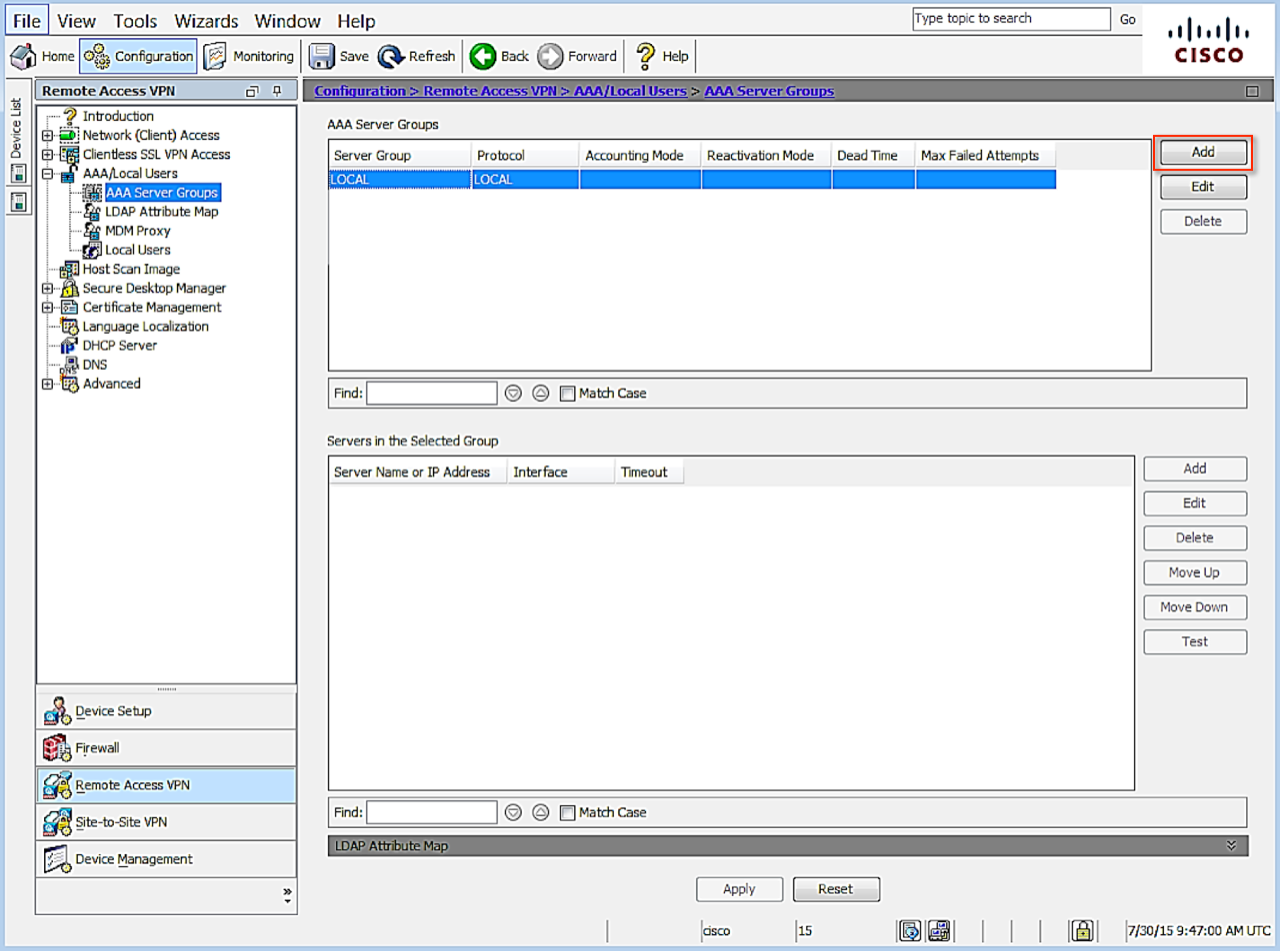

Définir un groupe de serveurs AAA

- Connectez-vous à la console Cisco ASDM qui correspond à l'appliance VPN en disposant des privilèges suffisants.

- Accédez à , comme indiqué ci-dessous.

- Cliquez sur Ajouter pour créer un nouveau groupe. L'écran Ajouter un groupe de serveurs AAA s'ouvre, comme affiché ci-dessous.

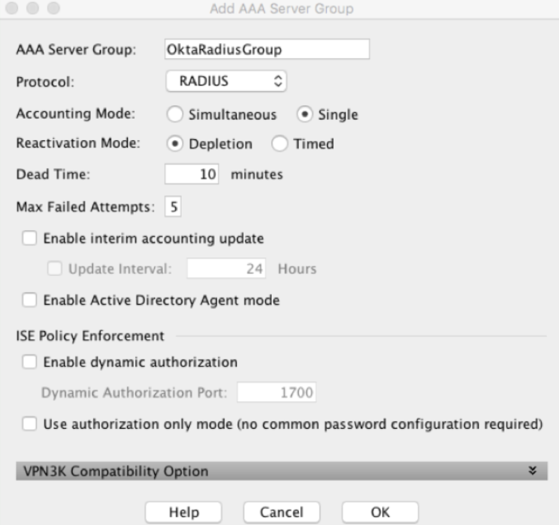

-

Conservez les paramètres par défaut, sauf pour les éléments suivants

-

Groupe de serveurs AAA : indiquez un nom qui permettra d'identifier le groupe pour le serveur de la MFA

-

Protocole : sélectionnez RADIUS, le cas échéant

-

Ajouter un ou plusieurs serveurs AAA à votre groupe de serveurs AAA

- Cliquez sur OK pour revenir à la console Cisco ASDM illustrée à l'étape 2 ci-dessus.

- Cliquez sur VPN de l'accès à distance et accédez à . Sélectionnez le groupe de serveurs que vous venez de créer.

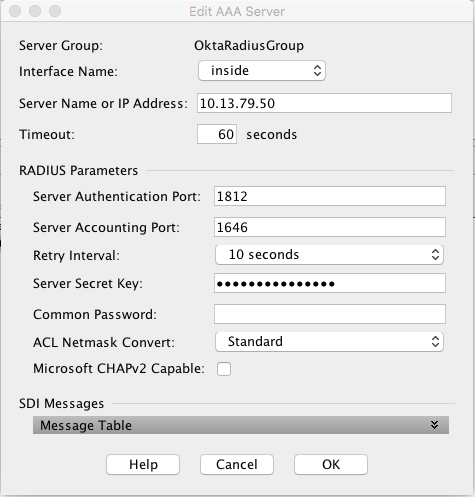

- Cliquez sur Ajouter. L'écran affiché ci-dessous s'ouvre.

- Conservez les paramètres par défaut, sauf pour les éléments suivants

- Nom de l'interface : sélectionnez l'interface qui sera en charge de la communication avec le serveur MFA

- Nom du serveur ou adresse IP : indiquez le nom ou l'adresse IP de l'agent du serveur Okta RADIUS

- Délai d'expiration (en secondes) : 60 secondes

- Port d'authentification du serveur : saisissez le numéro du port que vous avez configuré au cours de l'étape 3 ci-dessus lors du paramétrage de l'application dans Okta. Le port 1812 a été utilisé à titre d'exemple.

- Port de gestion du serveur : 1646. Nous n'utiliserons pas cette valeur, mais elle doit tout de même être saisie pour terminer la configuration.

- Intervalle avant nouvelle tentative : conservez la valeur par défaut (60 secondes)

- Clé secrète du serveur : la clé secrète fournie qui a été définie lors de l'étape 3 ci-dessus (la configuration de l'application dans Okta).

- Mot de passe commun : laissez ce champ vide

- Important : décochez la case Compatible avec Microsoft CHAPv2.

- Cliquez sur OK lorsque vous avez terminé.

- Cliquez sur APPLIQUER pour enregistrer la configuration.

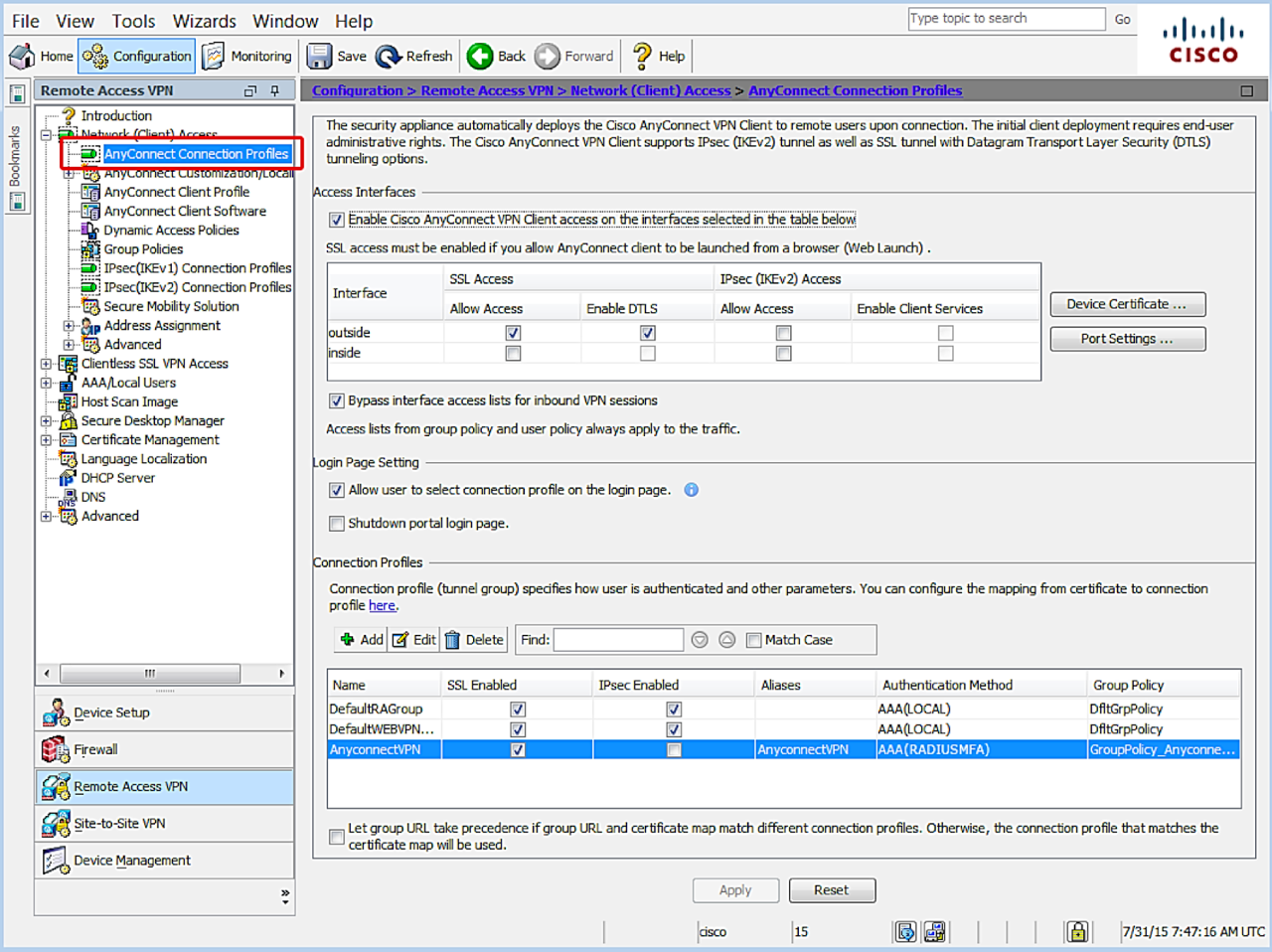

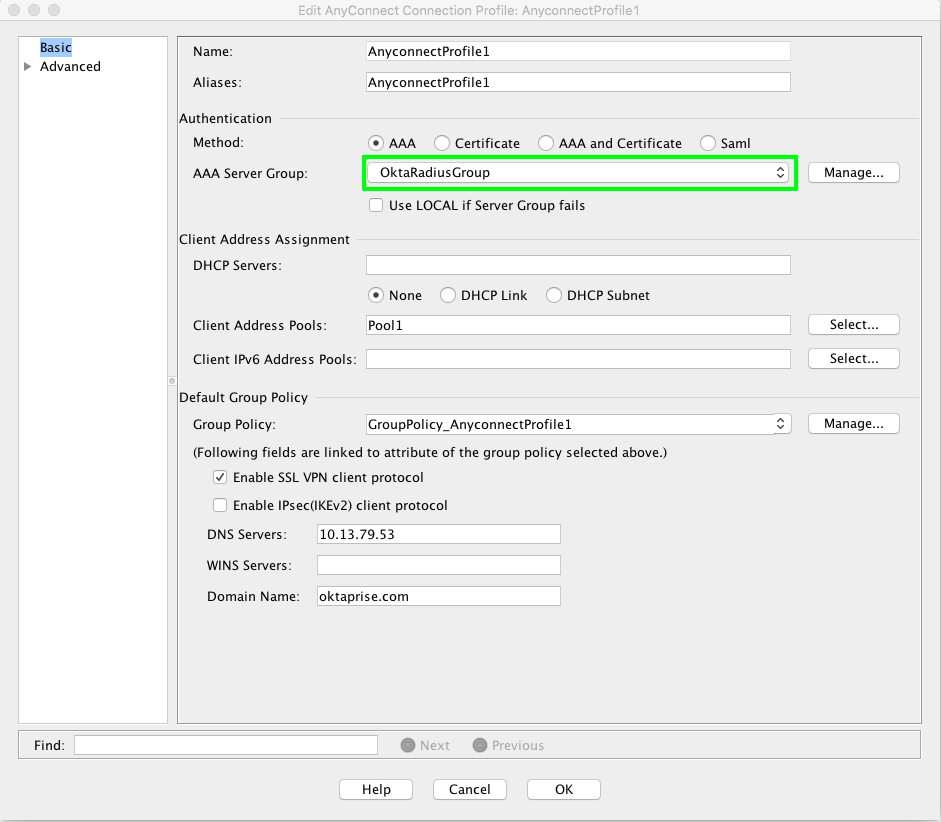

Modifier le profil de connexion AnyConnect pour utiliser le groupe de serveurs AAA

Au cours de cette étape, vous allez vous assurer qu'aucun paramètre d'autorisation/authentification/gestion contradictoire ou inverse n'existe.

- Dans la console Cisco ASDM de l'appliance VPN, accédez à , comme illustré ci-dessous.

-

Mettez le profil de connexion requis en surbrillance dans la section Profils de connexion et cliquez sur Modifier au-dessus de la liste de noms de profils. L'écran affiché ci-dessous s'ouvre.

- Dans la section Authentification, définissez la méthode sur « AAA ».

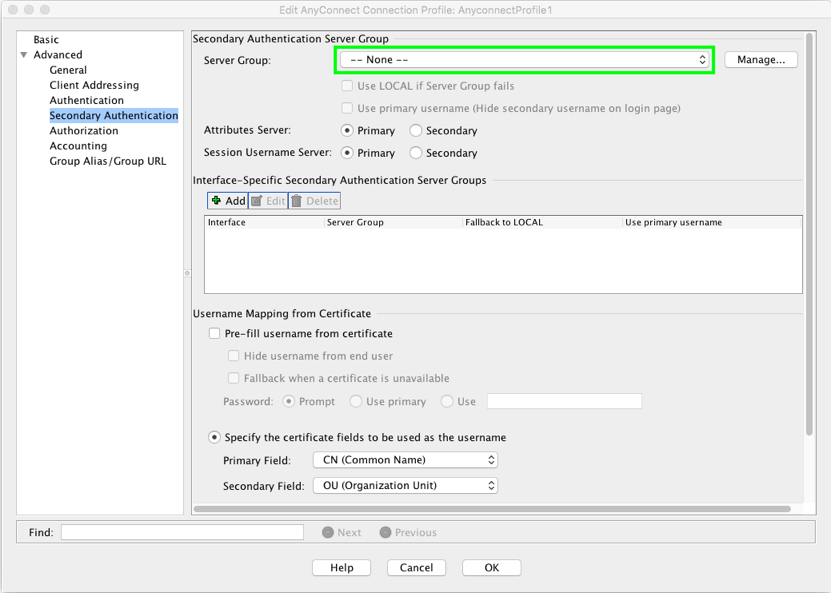

- Choisissez le groupe de serveurs AAA que vous venez de créer ou modifier, puis cliquez sur Avancé dans la colonne de gauche. L'écran affiché ci-dessous s'ouvre.

-

Cliquez sur Authentification secondaire à gauche et assurez-vous que le « Groupe de serveurs de l'authentification secondaire » est non défini.

La configuration actuelle est également connue sous le nom d'authentification « multi-étapes ».

Il existe une configuration alternative qui exploite le « groupe de serveurs de l'authentification secondaire » pour appliquer la MFA sur un autre flux. Dans cette configuration, l'authentification « secondaire » est gérée par les serveurs du groupe de serveurs AAA principal à l'aide de challenges RADIUS et de messages de réponse.

Dans cette configuration, le groupe de serveurs AAA principal est configuré de manière à exécuter l'authentification principale (nom d'utilisateur/mot de passe) sur un groupe de serveurs AAA pouvant être vérifié via un agent Okta RADIUS Server configuré de manière à exécuter uniquement l'authentification principale. Le groupe de serveurs AAA secondaire est configuré de manière à exécuter l'authentification secondaire sur un deuxième groupe de serveurs AAA qui est généralement constitué d'un Okta RADIUS Server et d'une application explicitement configurée pour ne pas procéder à l'authentification principale. Cette dernière est utilisée uniquement dans le but de vérifier le facteur enregistré (Push, vérification OTP, SMS OTP, etc.).

Parmi les raisons d'utiliser cette configuration alternative :

- Le serveur d'authentification principal fournit des détails supplémentaires relatifs à la gestion, à l'autorisation ou à la connexion qu'Okta n'est pas en mesure de fournir.

- Pour des raisons de conformité, l'expérience MFA ne doit pas être multi-étapes

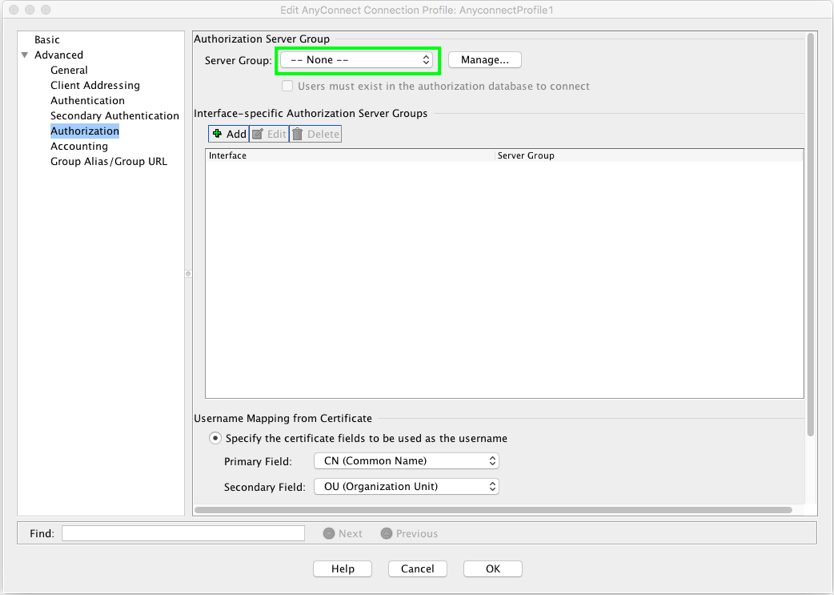

- Cliquez sur Autorisation à gauche et confirmez que la valeur Groupe de serveurs est définie sur Aucun, comme illustré ci-dessous.

Il existe des configurations qui tirent parti d'un groupe de serveurs d'autorisations supplémentaire distinct. Toutefois, elles sortent du cadre du présent guide. En effet, Okta a rencontré des problèmes lorsque ces paramètres pointaient vers un groupe de serveurs AAA rempli par des agents Okta RADIUS Server. Dans ces cas-là, un message de demande d'accès superflue est envoyé vers Okta RADIUS Server..

- Cliquez sur Gestion à gauche et confirmez que la valeur Groupe de serveurs de gestion est définie sur Aucun, comme illustré ci-dessous.

Dans certains cas, un groupe de serveurs de gestion unique et significatif peut s'avérer utile. Les groupes de serveurs AAA avec agents Okta RADIUS Server ne prennent pas en charge les messages de gestion RADIUS.

- Cliquez sur OK pour enregistrer les paramètres.

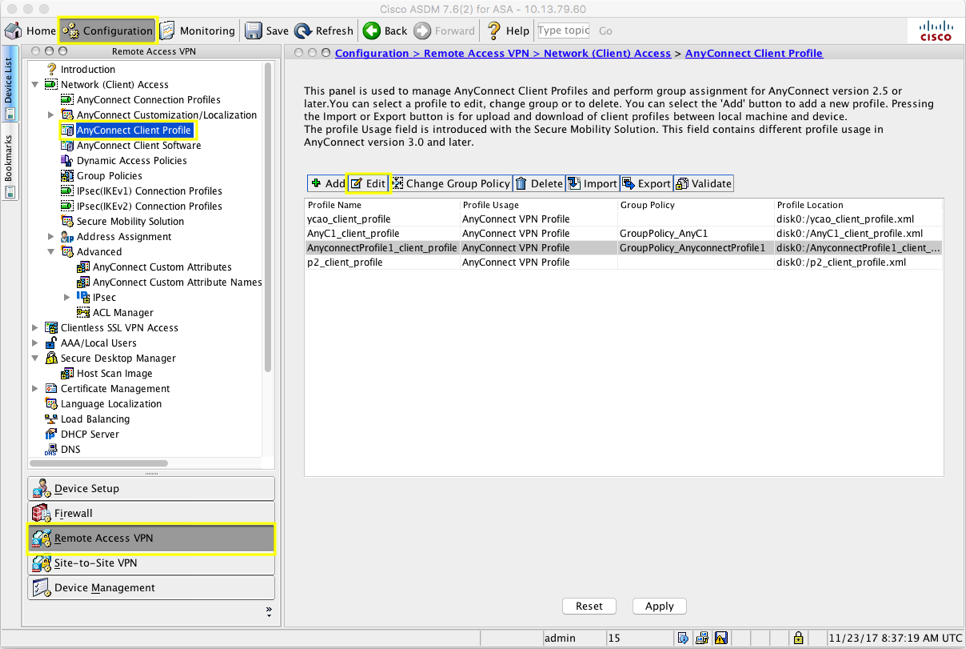

Modifier le profil du client AnyConnect afin d'allonger le délai d'expiration

- Dans Cisco ASA Admin Console, cliquez sur le bouton Configuration, puis sur le bouton VPN de l'accès à distance.

- Accédez à , mettez le profil du client requis en surbrillance, puis cliquez sur Modifier, comme illustré ci-dessous.

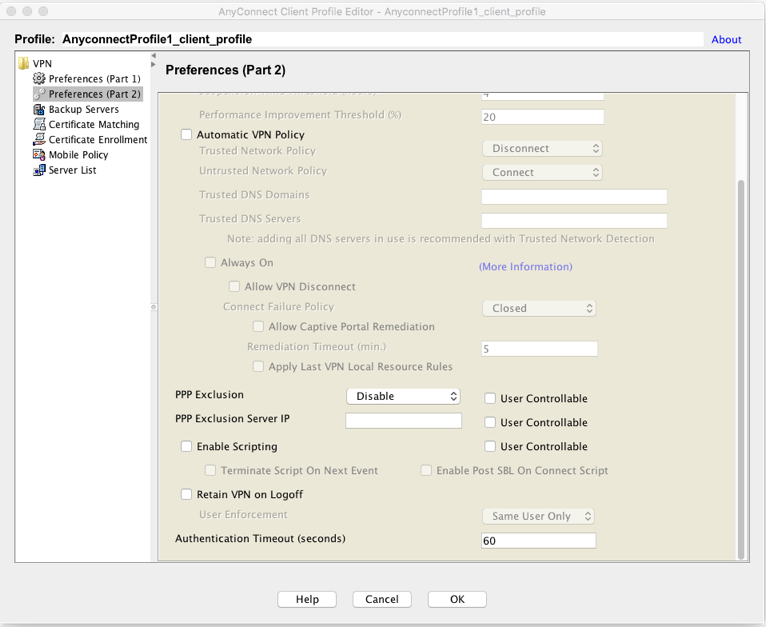

- Dans l'écran qui s'ouvre, sélectionnez Préférences (Partie 2), comme illustré ci-dessous.

- Faites défiler l'écran vers le bas et trouvez le délai d'expiration de l'authentification (en secondes). Définissez la valeur sur 60.

- Cliquez sur OK pour enregistrer les paramètres.

- Cliquez sur Appliquer pour enregistrer la configuration Okta RADIUS dans la Cisco ASA Admin Console.