Configurer le VPN Cisco ASA pour une interaction avec RADIUS

Au cours de cette tâche, nous allons configurer le VPN Cisco ASA, et plus particulièrement :

- Définir un profil de serveur RADIUS

- Définir un profil d'authentification pour l'agent Okta RADIUS

- Appliquer le profil d'authentification Okta RADIUS à une passerelle

- Configurer le portail de manière à utiliser le profil d'authentification Okta RADIUS.

Étapes

Avant de commencer

- Assurez-vous que les valeurs du port UDP commun et de la clé secrète sont disponibles.

Configurer un VPN Cisco ASA

- Définir un groupe de serveurs AAA

- Connectez-vous à la console Cisco ASDM qui correspond à l'appliance VPN avec un compte qui dispose des privilèges suffisants.

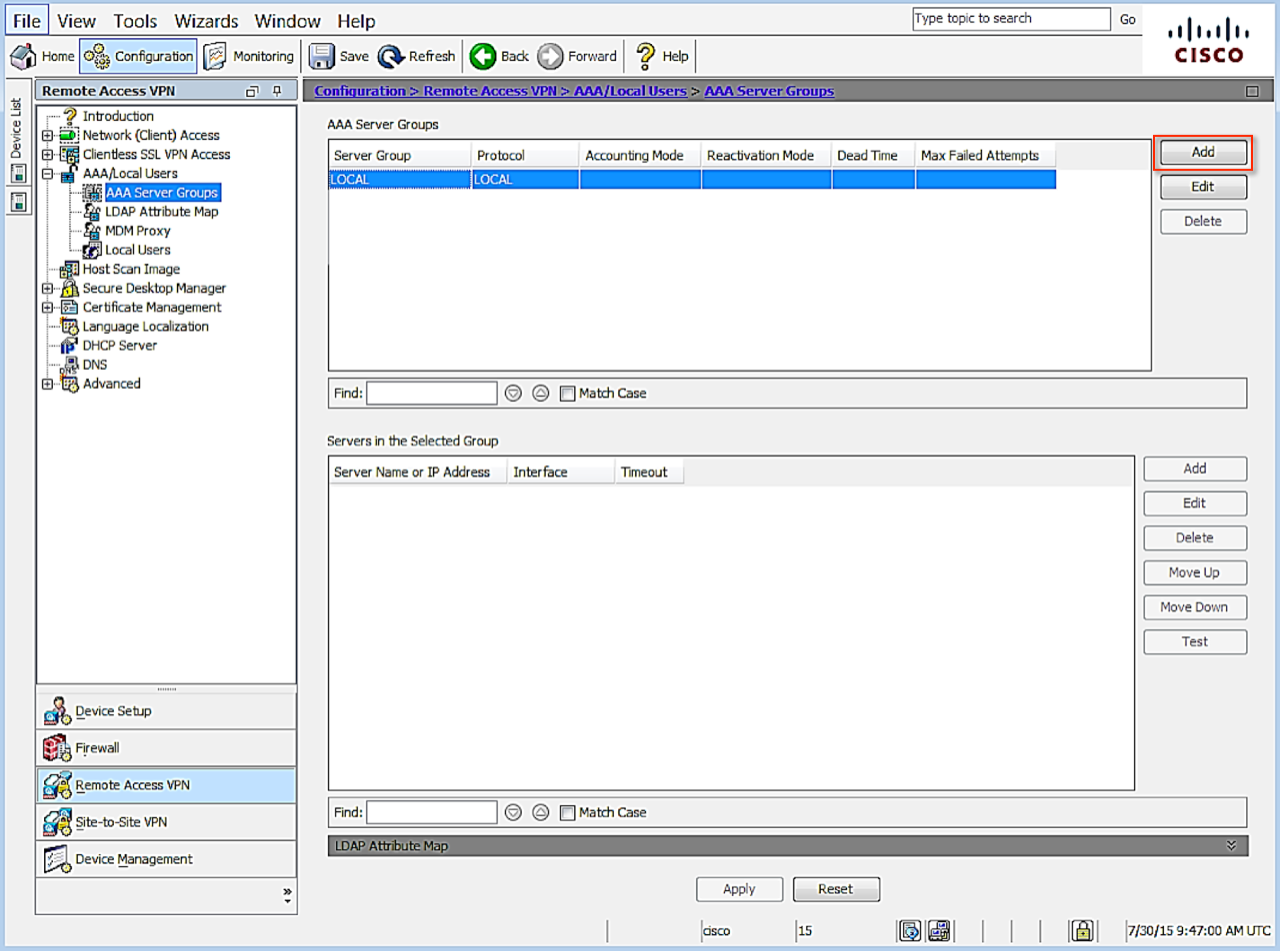

- Accédez à , comme indiqué ci-dessous.

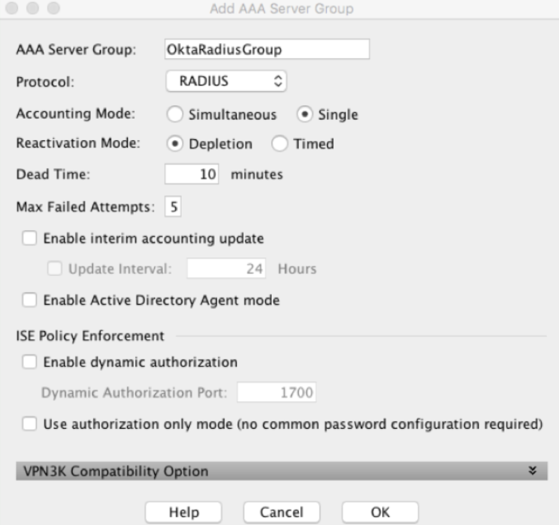

- Cliquez sur Ajouter pour créer un nouveau groupe. La boîte de dialogue Ajouter un groupe de serveurs AAA s'affiche.

Conservez les paramètres par défaut, sauf pour les éléments suivants :

Groupe de serveurs AAA : indiquez un nom qui permettra d'identifier le groupe pour le serveur de la MFA

Protocole : sélectionnez RADIUS, le cas échéant

- Cliquez sur OK.

- Ajouter un ou plusieurs serveurs AAA à votre groupe de serveurs AAA

Sélectionnez VPN de l'accès à distance et accédez à .

Sélectionnez le groupe de serveurs que vous venez de créer.- Cliquez sur Ajouter.

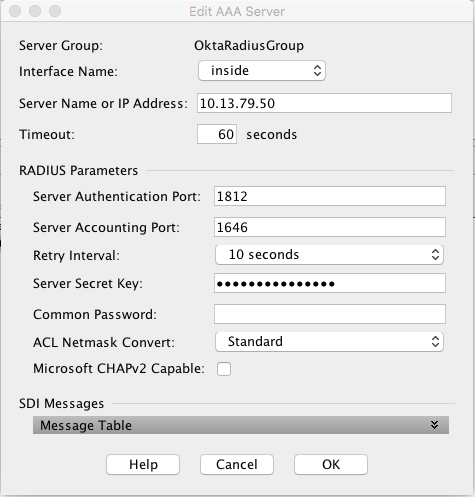

La boîte de dialogue de modification du serveur « Nom du serveur» s'affiche.

- Indiquez les informations suivantes, sans modifier les autres champs :

- Nom de l'interface : sélectionnez l'interface qui sera en charge de la communication avec le serveur MFA

- Nom du serveur ou adresse IP : indiquez le nom ou l'adresse IP de l'agent du serveur Okta RADIUS

- Délai d'expiration (en secondes) : 60 secondes

- Port d'authentification du serveur : saisissez le numéro de port requis. Le port 1812 a été utilisé à titre d'exemple.

- Port de gestion du serveur : 1646. Nous n'utiliserons pas cette valeur, mais elle doit tout de même être saisie pour terminer la configuration.

- Intervalle avant nouvelle tentative : conservez la valeur par défaut (60 secondes)

- Clé secrète du serveur : la clé secrète fournie qui a été définie lors de la configuration de l'application dans Okta.

- Mot de passe commun : laissez ce champ vide.

- Important : décochez la case Compatible avec Microsoft CHAPv2.

- Cliquez sur OK.

Cliquez sur Appliquer pour enregistrer la configuration.

Modifier le profil de connexion IPSec (IKEv2)

Modifiez le profil de connexion IPSec (IKEv2) pour utiliser le nouveau groupe de serveurs d'authentification.

- Ouvrez la console Cisco ASDM de l'appliance VPN.

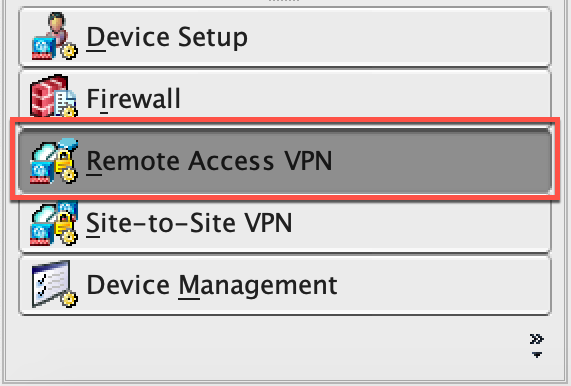

- Cliquez sur Configuration.

- Sélectionnez VPN de l'accès à distance.

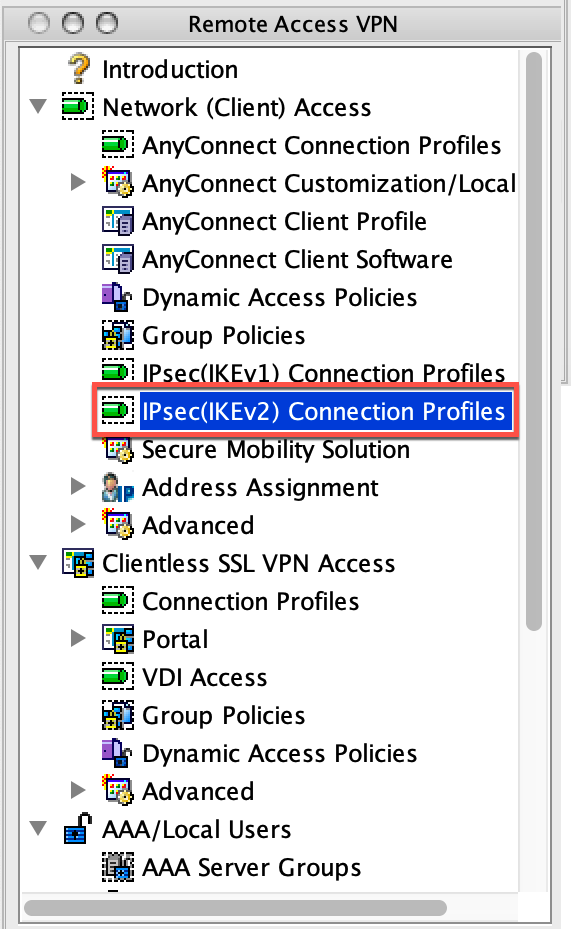

- Dans la section VPN de l'accès à distance, sélectionnez Profils de connexion IPsec (IKEv2).

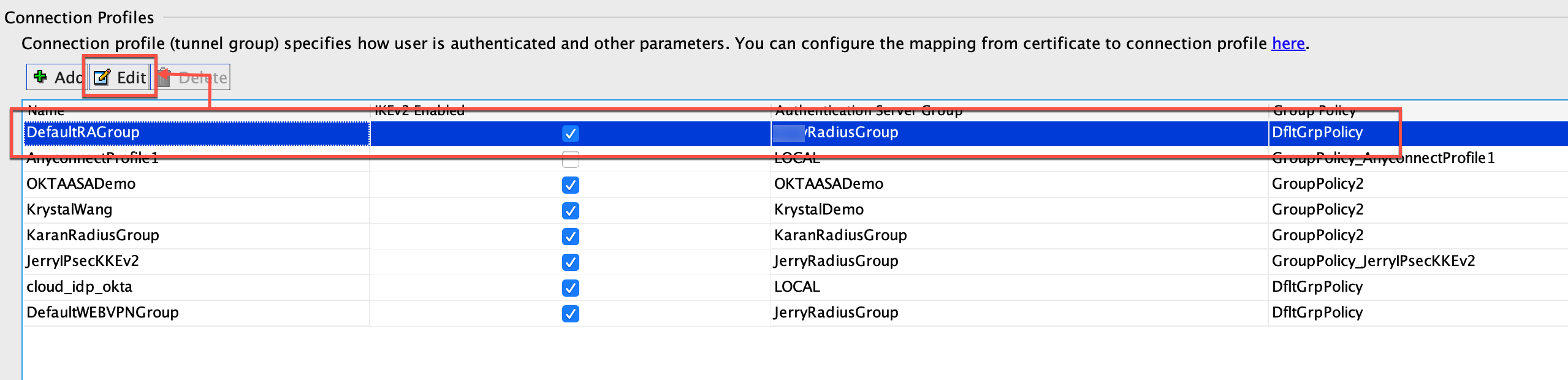

- Sélectionnez le groupe DefaultRAGroup et cliquez sur Modifier.

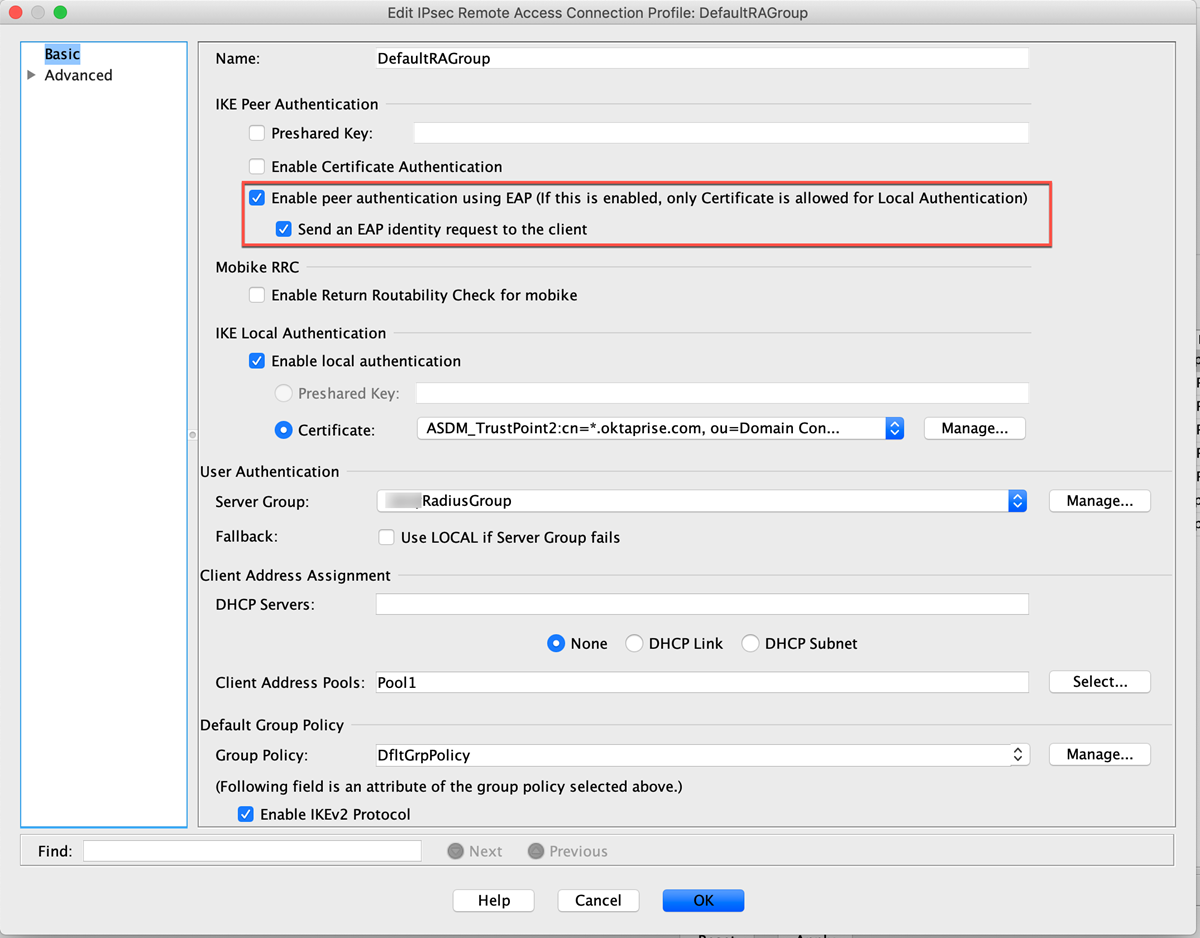

- Dans la section du groupe d'authentification de l'homologue IKE, sélectionnez Activer l'authentification pair à pair à l'aide d'EAP et Envoyer une demande d'identité EAP au client.

-

Cliquez sur OK pour enregistrer.