Configurer la passerelle Fortinet

Au cours de cette tâche, nous nous servirons de la console d'administration basée sur le Web de Fortinet afin d'intégrer Fortinet à RADIUS.

Étapes

- Définir un profil de serveur RADIUS

- Définir un groupe pare-feu

- Définir une politique IPv4

- Définir un mappage de portail/d'authentification

Avant de commencer

- Assurez-vous que les valeurs du port UDP commun et de la clé secrète sont disponibles.

Dans la partie 3, vous définissez un profil de serveur RADIUS, un serveur RADIUS, un groupe pare-feu, une politique IPv4 et un mappage d'authentification/de portail. Pour ce faire, utilisez la console d'administration basée sur le Web de Fortinet.

Définir un profil de serveur RADIUS

- Connectez-vous à la console d'administration Fortinet correspondant à l'appliance VPN en disposant des privilèges suffisants.

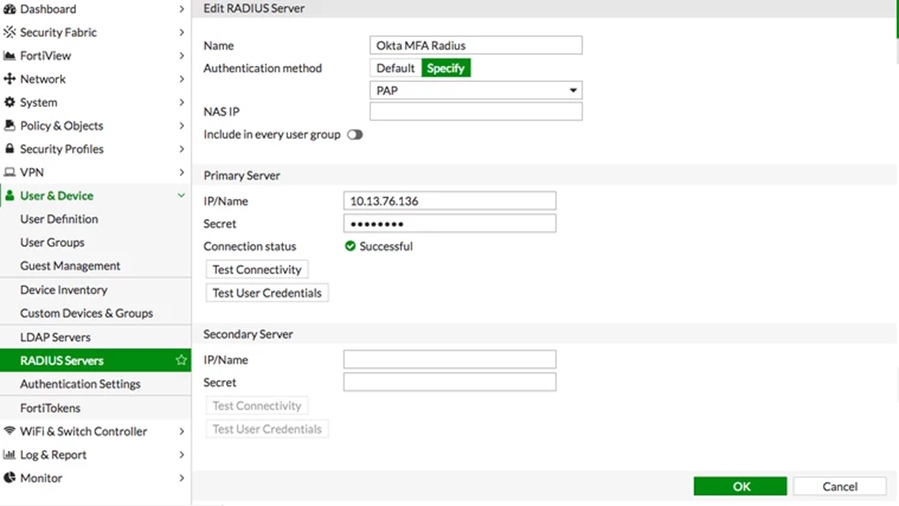

- Rendez-vous sur , puis cliquez sur Créer un nouveau pour définir un nouveau serveur RADIUS, comme indiqué ci-dessous.

-

Saisissez les valeurs suivantes pour créer un nouveau serveur RADIUS.

Champ Valeur Nom Un nom unique et approprié (Okta MFA RADIUS) IP/nom du serveur principal IP ou nom de l'agent du serveur RADIUS Okta Clé secrète du serveur principal La clé secrète correspondant à l'application FortiGate de Fortinet (RADIUS) définie dans l'étape 3 de la partie 2 ci-dessus. IP/nom du serveur secondaire Facultatif Clé secrète du serveur secondaire Facultatif Méthode d'authentification Préciser Méthode PAP IP NAS Vide Inclure dans tous les groupes d'utilisateurs Décoché Remarque : par défaut, FortiGate utilise le port 1812. Pour modifier ce paramètre, suivez les instructions de la ligne de commande ci-dessous.

- Cliquez sur OK pour enregistrer ces paramètres.

-

Définissez un délai d'expiration pour l'authentification à distance.

Pour Fortinet, le délai d'expiration par défaut est de 5 secondes. Toutefois, il est insuffisant lorsque vous utilisez Okta Verify Push. Exécutez les commandes suivantes à partir de la ligne de commande pour faire passer le délai d'expiration à 60 secondes. config system global set remoteauthtimeout 60 end

-

[Facultatif] Modifiez la définition de port standard

Pour définir un port UDP différent du port par défaut (en général 1812), exécutez les commandes suivantes depuis la ligne de commande.

Remarque : ces commandes présentent la définition complète de RADIUS. MyRadiusSecretKey est la clé secrète pour l"application FortiGate de Fortinet (RADIUS) définie dans l'étape 3 de la partie 2 ci-dessus. La commande permettant de définir le port RADIUS est en surbrillance.

config user radius edit "Okta MFA RADIUS" set server "10.20.251.19" set secret MyRadiusSecretKey set radius-port 1814 set auth-type pap next end

Définir un groupe pare-feu

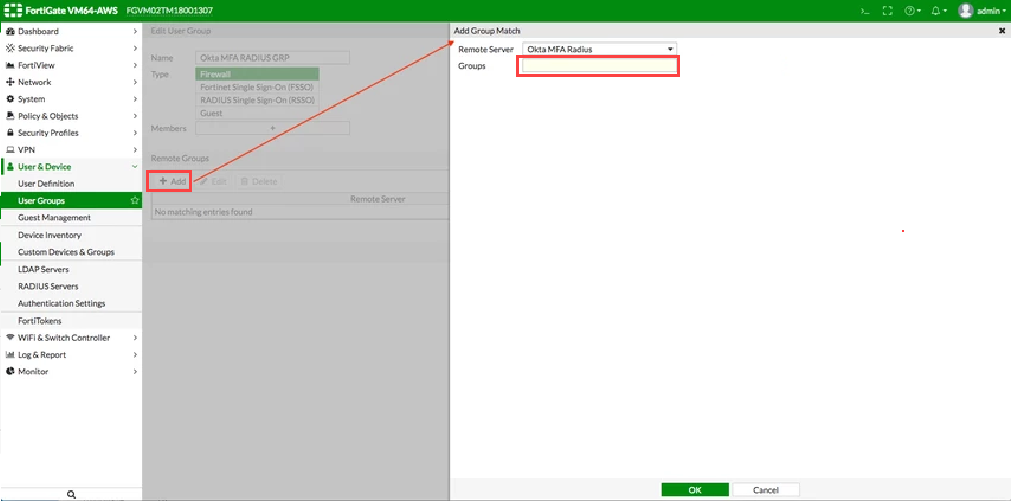

- Accédez à , puis cliquez sur Ajouterpour définir une nouvelle correspondance de groupe, comme affiché ci-dessous.

Remarque : le champ Groupes doit rester vide.

-

Saisissez les valeurs suivantes pour créer un nouveau groupe pare-feu :

Champ Valeur Nom Un nom unique et approprié (Groupe Okta MFA RADIUS) Type Pare-feu Membres à authentification unique Vide Groupes à distance Créer un nouveau

Serveur à distance : utilisez le nom créé lors de l'étape 1 ci-dessus (Okta MFA RADIUS).

Nom du groupe : choisissez un nom (remarque : pour le microprogramme FortiGate 5.6.5 et les versions ultérieures, laissez le nom du groupe vide).

- Cliquez sur OK pour enregistrer ces paramètres.

Définir une politique IPv4

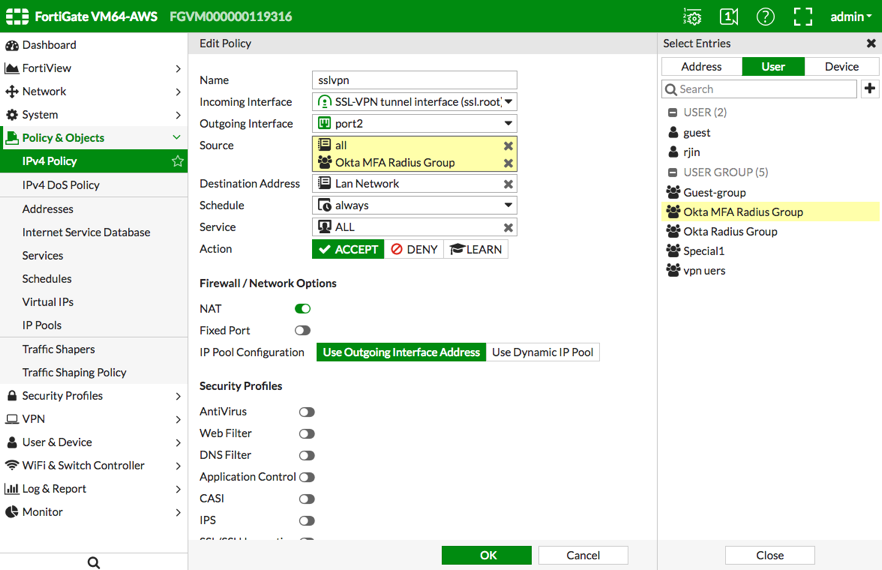

- Rendez-vous sur , puis localisez et modifiez la politique liée à votre interface SSL-VPN. Modifiez la Source, comme indiqué ci-dessous.

- Accédez à la boîte de dialogue L'utilisateur définit une politique IPv4 - Sélectionner écritures.

-

Sélectionnez et ajoutez le groupe que vous avez créé lors de l'étape précédente (Groupe Okta MFA Radius).

-

Cliquez sur OK pour appliquer et enregistrer les paramètres.

Définir un mappage de portail/d'authentification

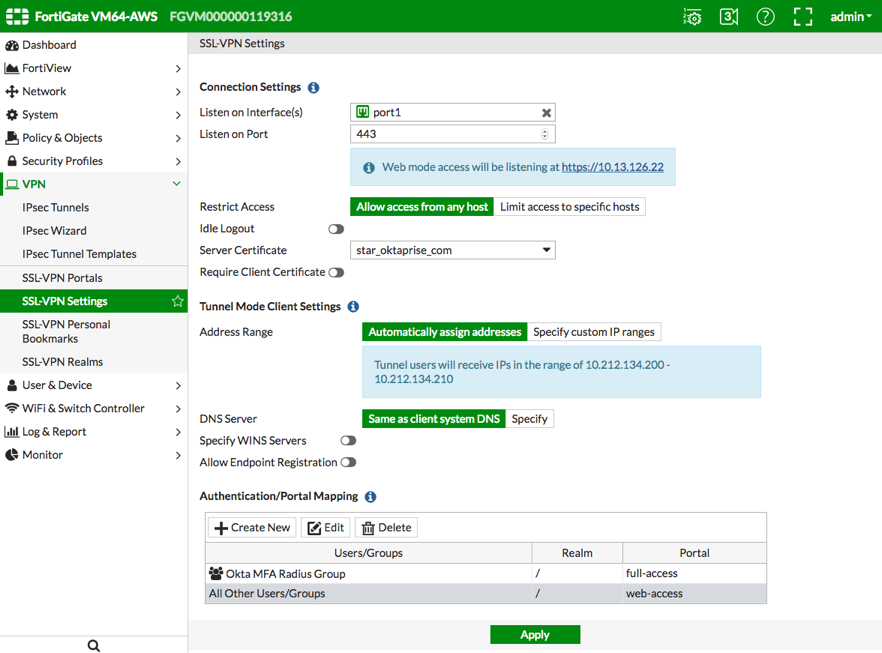

- Accédez à , puis à la section Mappage de portail/d'authentification.

- Pour accorder l'accès au groupe pare-feu que vous avez créé lors de l'étape précédente, créez un nouveau mappage ou modifiez un mappage existant, comme indiqué ci-dessous.

- Accédez à la boîte de dialogue L'utilisateur définit une politique IPv4 - Sélectionner écritures.

-

Cliquez sur Appliquer pour appliquer et enregistrer les paramètres.