Configurer la passerelle Pulse Connect Secure

Cette configuration comporte trois étapes :

Configurer un nouveau serveur d'authentification

Créer un domaine Realm d'utilisateur

Modifier ou confirmer les politiques de connexion

Avant de commencer

- Assurez-vous que les valeurs du port UDP commun et de la clé secrète sont disponibles.

Configurer un nouveau serveur d'authentification

- Connectez-vous à la page de connexion administrateur de Pulse Connect Secure en disposant des privilèges adéquats.

- Accédez à ,

- Cliquez sur Nouveau, puis cliquez Nouveau serveur pour définir un nouveau serveur d'authentification.

Vous pouvez aussi modifier un serveur RADIUS existant, le cas échéant, en le sélectionnant depuis la liste des serveurs d'authentification.

- Saisissez les valeurs suivantes pour créer un nouveau serveur RADIUS.

Nom Un nom unique (par exemple, Okta)

Identificateur NAS Facultatif

Serveur RADIUS IP ou nom de l'agent du serveur RADIUS Okta Port d'authentification Le port UDP Clé secrète partagée La clé secrète pour l'accès au port Adresse du serveur IP ou nom de l'agent du serveur RADIUS Okta Port de gestion Obligatoire, mais toute valeur est acceptable Adresse IPv5 NAS Facultatif. Affichée dans les journaux Okta, si définie Délai d'expiration Recommandé : 60 secondes Tentatives 1 - Facultatif. À titre facultatif, reprenez ces paramètres pour le serveur de sauvegarde, au besoin et en fonction des disponibilités.

- Ignorez la section Gestion RADIUS.

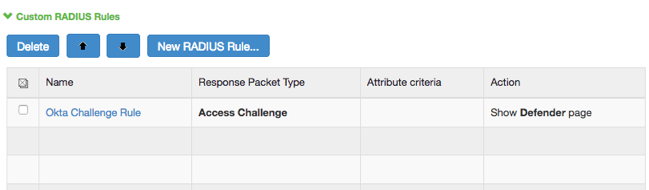

- Développez la flèche du menu déroulant Règles RADIUS personnalisées, puis cliquez sur Nouvelle règle RADIUS.

- La page suivante s'affiche.

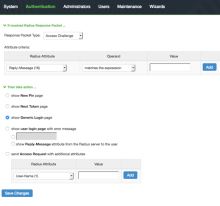

- Saisissez les valeurs suivantes pour créer une Règle RADIUS personnalisée.

Nom Nom unique (par exemple, Règle des vérifications Okta). Si vous avez reçu un paquet réponse RADIUS Sélectionnez Défi d'accès. Critères de l'attribut Attribut RADIUS : sélectionnez Reply-Message (18)

Opérande : sélectionnez correspond à l'expression.

Valeur : [laisser vide]

Effectuez ensuite l'action Sélectionnez afficher la page Generic Login. - Cliquez sur Enregistrer les modifications.

- Ignorez les avertissements qui indiquent que la règle n'est pas assez précise.

- Cliquez sur Enregistrer les changements pour enregistrer le nouveau serveur d'authentification.

Créer un domaine Realm d'utilisateur

-

Accédez à .

-

Depuis la vue Aperçu, cliquez sur Nouveau. Vous pouvez également modifier un domaine Realm authentification existant en le sélectionnant depuis la liste.

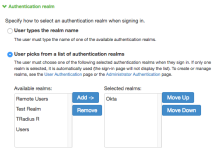

- Saisissez les valeurs suivantes pour créer un Nouveau domaine d'authentification.

Nom Un nom unique (par exemple, Okta). Description Facultatif. Utilisez la description de votre choix. Authentification Okta (ou le nom du serveur authentification que vous avez créé précédemment).

Attribut utilisateur/répertoire Dans la liste déroulante, sélectionnez Comme ci-dessus. Gestion Dans la liste déroulante, sélectionnez Aucun. Attributs de l'appareil Dans la liste déroulante, sélectionnez Aucun. - Cliquez sur Enregistrer les modifications.

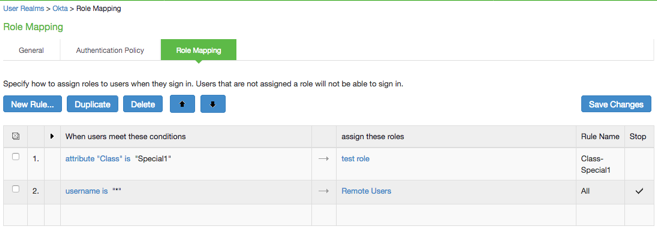

- Facultatif. Cliquez sur l'onglet Mappage des rôles,puis sélectionnez Mappage des rôles dans le menu supérieur. La page suivante apparaît :

Définissez une affectation des rôles basée sur l'attribut utilisateur. En associant cette affectation avec les paramètres RADIUS avancés, vous appliquez des rôles dynamiques aux utilisateurs.

Modifier ou confirmer les politiques de connexion

- Accédez à .

-

Identifiez la politique de connexion à modifier ou à confirmer et cliquez sur l'URL afin de modifier ou de confirmer ses domaines Realm sélectionnés.

-

Développez la section Domaine Realm d'authentification de la page détaillée de la politique et effectuez des changements au besoin.