Pulse Connect Secureゲートウェイを構成する

この構成は3つの部分に分かれています。

開始する前に

共通のUDPポートと秘密鍵の値が利用可能であることを確認します。

新しい認証サーバーを構成する

- 十分な権限でPulse Connect Secure Administratorのサインインページにサインインします。

- に移動します。

- 新規(New)をクリックしてから新規サーバー(New Server)をクリックして、新しい認証サーバーを定義します。

または、認証サーバーのリストから既存のRADIUSサーバーを選択して編集することもできます。

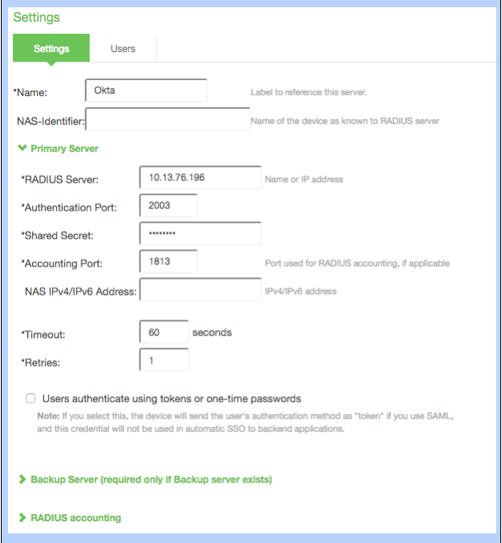

- 次の値を入力して、新しいRADIUSサーバー(New RADIUS Server)を作成します。

名前(Name) 一意の名前(Oktaなど)

NAS識別子(NAS Identifier) 任意

RADIUSサーバー(RADIUS Server) Okta RADIUS ServerエージェントのIPまたは名前 認証ポート(Authentication Port) UDPポート 共有シークレット(Shared Secret) ポートにアクセスするためのシークレット サーバーアドレス(Server Address) Okta RADIUS ServerエージェントのIPまたは名前 [Accounting Port(アカウンティングポート)] 必須(任意の値を設定可能) [NAS IPv5 Address(NAS IPv5アドレス)] 任意。定義した場合はOktaログに表示されます タイムアウト(Timeout) 推奨:60秒 再試行(Retries) 1 - 任意。バックアップサーバーが必要で利用可能な場合は、バックアップサーバーについてこの設定を繰り返します。

- RADIUSアカウンティング(RADIUS Accounting)セクションは無視します。

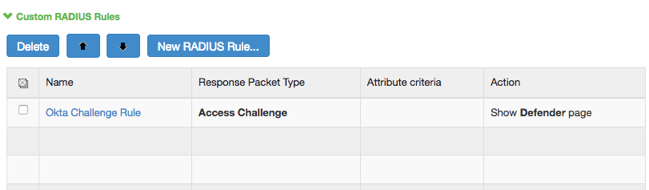

- カスタムRADIUSルール(Custom RADIUS Rules)ドロップダウンリストを展開し、新規RADIUSルール(New RADIUS Rule)をクリックします。

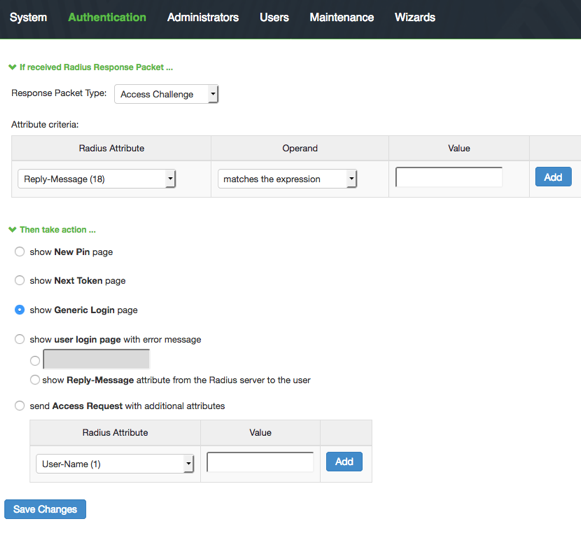

- 次のページが表示されます。

- 次の値を入力して、カスタムRADIUSルール(Custom RADIUS Rule)を作成します。

名前(Name) 一意の名前(「Oktaチャレンジルール」など) [If received Radius Response Packet(Radius応答パケットを受信した場合)] アクセスチャレンジを選択します。 [Attribute Criteria(属性基準)] Radius属性:Reply-Message (18)を選択します。

オペランド:式に一致を選択します。

値(Value):空白のままにします。

次のアクションを実行 汎用ログインページを表示を選択します。 - 変更を保存(Save Changes)をクリックします。

- ルールが具体的でないという警告は無視します。

- 新規認証サーバーの変更を保存(Save Changes)をクリックします。

ユーザーレルムを作成する

-

に移動します。

-

概要(Overview)ビューから、新規(New)をクリックします。または、リストから既存の認証レルムを選択して編集することもできます。

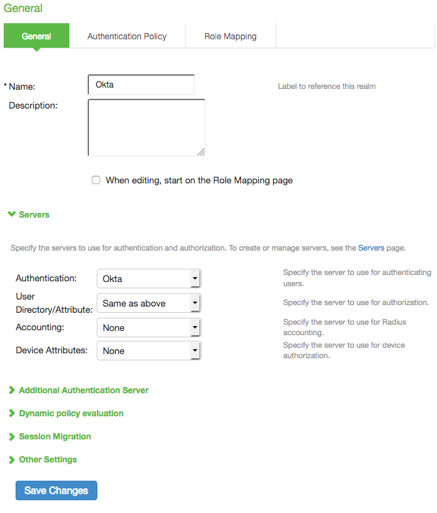

- 次の値を入力して、新しい認証レルム(New Authentication Realm)を作成します。

名前(Name) 一意の名前(「Okta」など)。 説明(Description) 任意。任意の説明を使用します 認証(Authentication) または以前に作成した認証サーバーの名前(Okta)。

[User/Directory Attribute(ユーザー/ディレクトリ属性)] ドロップダウンリストから上記と同じ(Same as Above)を選択します。 アカウンティング(Accounting) ドロップダウンリストからなし(None)を選択します。 [Device Attributes(デバイス属性)] ドロップダウンリストからなし(None)を選択します。 - 変更を保存(Save Changes)をクリックします。

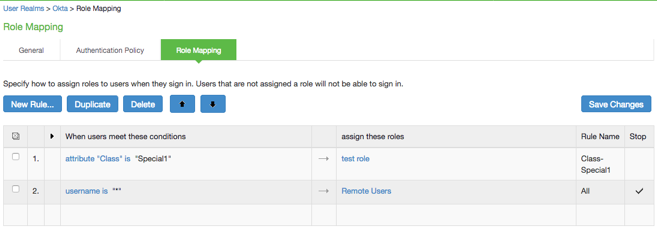

- 任意。ロールマッピング(Role Mapping)タブをクリックし、トップメニューからロールマッピング(Role Mapping)を選択します。次のページが表示されます。

ユーザー属性主導のロール割り当てを定義します。ユーザーに動的なロールを適用するには、これを高度なRADIUSの設定と組み合わせます。

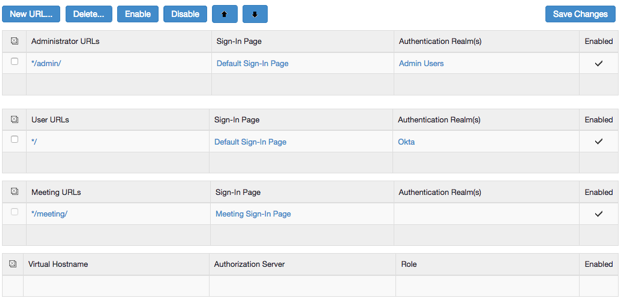

サインインポリシーを変更または確認する

- に移動します。

-

変更または確認するサインインポリシーを特定し、URLをクリックして選択したレルムを確認または編集します。

-

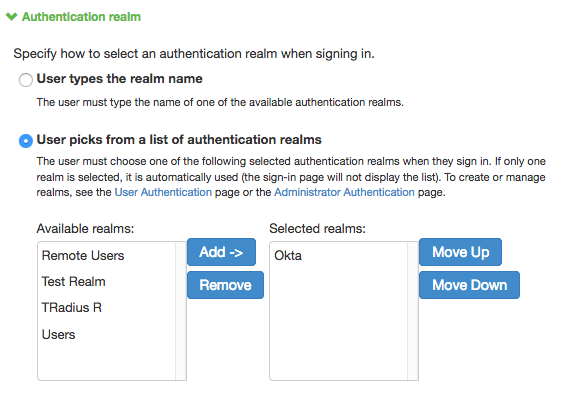

ポリシーの詳細ページの認証レルム(Authentication realm)セクションを展開し、必要に応じて変更を加えます。

次の手順