任意の設定を構成する

Fortinetは、クライアントIPレポートとグループ応答の2つの任意設定をサポートしています。

トピック:

開始する前に

共通のUDPポートと秘密鍵の値があることを確認します

クライアントIPレポートを構成する

ソースクライアントのIPアドレスに基づいて解析とレポートを行い、最終的にポリシーを適用できるようにOktaの構成を行うには、OktaでFortinet Fortigate(RADIUS)アプリを次のように構成する必要があります。

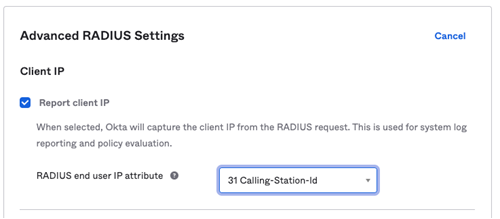

以下に示すように、Okta Admin Consoleで、RADIUSアプリの[Sign On(サインオン)]タブにある[Advanced RADIUS Settings(高度なRADIUSの設定)]に以下の設定を入力します。

- クライアントIP(Client IP)クライアントIPをレポート(:[Report client IP)]をオンにします。

- RADIUSエンドユーザーのIP属性([RADIUS End User IP Attributes)]: 31 Calling-Station-Id

グループ応答の構成

Fortinetアプライアンスは、11(Filter-Id)と25(Class)の標準の属性値ペア(AVP)を使用するグループを受信しません。代わりにベンダー固有の属性に依存します。

ベンダー固有の属性でRADIUSグループ情報を送信するようにアプリを構成するには、次の手順を完了します。

-

Admin Consoleで、に移動します。

- 検索(Search)フィールドを使ってアプリケーションを探し、検索結果で名前をクリックします。

- サインオン(Sign on)タブを選択します。

- 高度なRADIUS設定(Advanced RADIUS Settings)セクションまでスクロールし、編集(Edit)をクリックします。

- グループ応答(Groups Response)セクションで次のオプションを設定します。

- RADIUS応答にグループを含める(Include groups in RADIUS response)を選択します。

- RADIUS属性(RADIUS attribute)サブセクションで26-ベンダー固有(26-Vendor specific)を選択します。

- ベンダー固有ID(Vendor Specific ID)フィールドに製品のベンダーIDの数値コードを入力します。

- Cisco ASA-Group-Policy:3076

- Citrix Group-Names:3845

- Fortinet Group-Name:12356

- Palo Alto User-Group:25461

注:ベンダー固有のIDがここに表示されないときは、製品のドキュメントで探します。

- 製品の属性IDの数値を属性ID(Attribute ID)フィールドに入力します。

- Cisco ASA-Group-Policy:25

- Citrix Group-Names:16

- Fortinet Group-Name:1

- Palo Alto User-Group:5

注:属性IDがここに表示されないときは、製品のドキュメントでグループポリシー属性を探します。

- 保存(Save)をクリックします。

注:

グループメンバーシップ値の最大長さは247バイトです。グループ名の長さがこの制限を上回る場合、切り捨てられた部分的な値が返されます。単一の区切りリストを使用する代わりに、属性の繰り返しセットとして応答を構成します。