Désactiver les facteurs MFA dont la sécurité est plus faible dans les politiques d'inscription de facteur

Les administrateurs peuvent configurer l'authentification multifacteur (MFA) au niveau de l'application ou de l'organization. Lorsque les utilisateurs se connectent à Okta ou à une app, ils sont invités à s'authentifier. Si vous déployez des facteurs forts, ils offrent une meilleure protection contre le hameçonnage, les attaques dites de l'adveraire au centre (MIM, man-in-the-middle), etc.

Recommandation de tâche HealthInsight

Activez les facteurs MFA forts pour améliorer la résistance aux attaques par hameçonnage et de l'intercepteur.

| Recommandation d'Okta |

Mettre à jour les stratégies d'inscription de facteur comme suit :

|

| Impact sur la sécurité |

Élevé |

| Impact sur l'utilisateur final |

Élevé Lorsqu'ils se connectent à leur org, les utilisateurs finaux sont invités à s'inscrire à des facteurs obligatoires et peuvent ajouter des facteurs facultatifs. Les facteurs qui ont été désactivés ne sont pas visibles pour les utilisateurs finaux. |

Activer des facteurs forts pour l'inscription de facteur

-

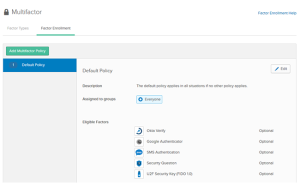

Dans l'Admin Console, allez à .

- Cliquez sur Inscription de facteur.

- Cliquez sur Modifier.

- Définissez le facteur de votre choix sur Obligatoire, Facultatif ou Désactivé.

Le facteur doit être désactivé dans toutes les stratégies d'inscription de facteur avant que le type de facteur puisse être désactivé depuis l'onglet Type de facteur.