Protection de session

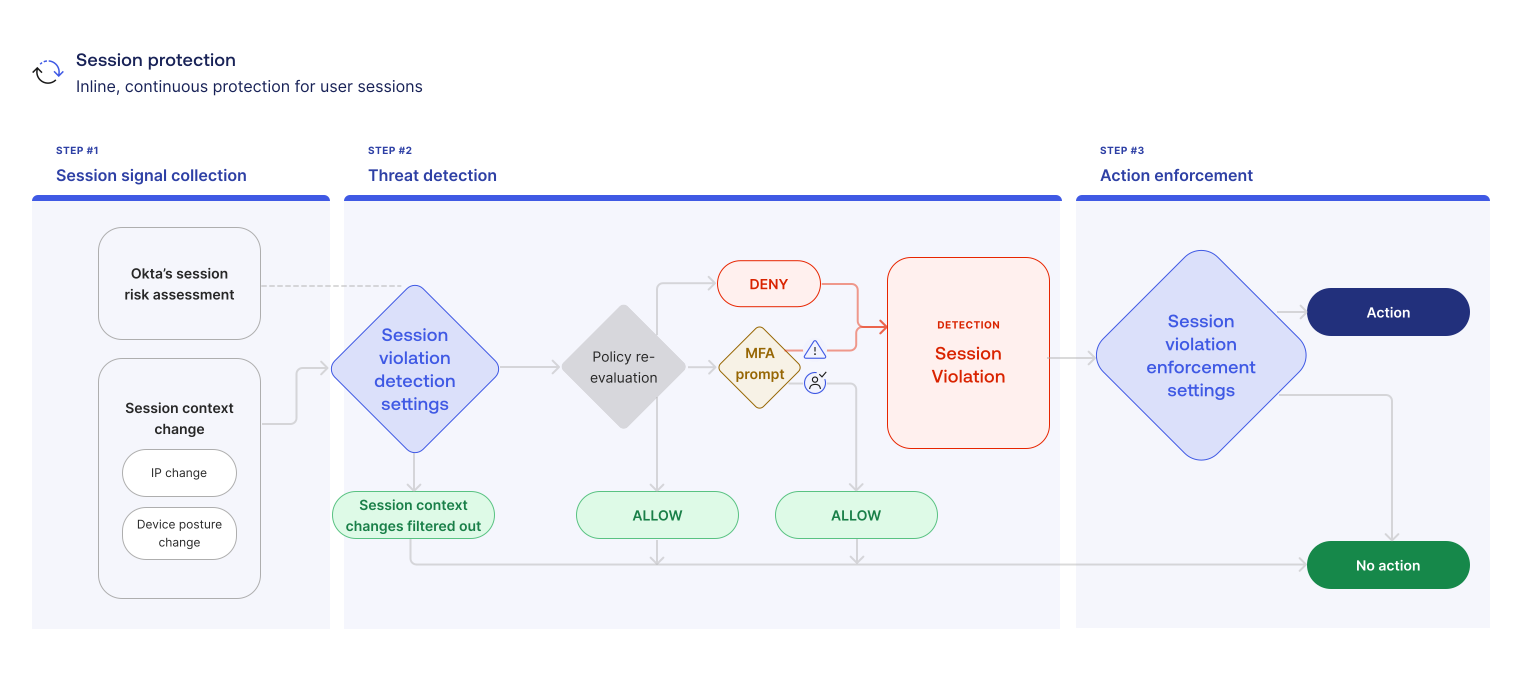

La protection de session est une fonctionnalité du moteur de risque ITP qui surveille en continu les sessions actives pour détecter et prévenir le détournement de session. Elle se compose de deux politiques propres à ITP : la politique de détection des violations de session et la politique d'application des violations de session. Ces politiques définissent le seuil de votre organisation pour le risque et l'enregistrement des violations de session.

Une fois qu'un utilisateur se connecte et se trouve dans une session active, ITP reçoit des signaux dès qu'il y a un changement d'IP ou d'appareil. En fonction de la configuration de vos politiques, ITP surveille ces signaux pour détecter tout signe de piratage de session et détermine quand réévaluer votre politique de session globale et vos politiques de connexion à l'app . Il s'agit du concept d'évaluation continue de l'ITP dans la pratique : les utilisateurs doivent respecter et maintenir les exigences définies dans vos politiques de connexion globales pour les sessions et les apps tout au long de leur durée de vie de session.

La protection de session renforce votre défense contre les hackers de session, car elle permet aux administrateurs de configurer des étapes de remédiation automatisées à suivre si la réévaluation de ces politiques échoue. Et surtout, elle vous permet de configurer le moment où ces étapes sont déclenchées, afin que vous puissiez isoler les violations à risque et améliorer l'expérience de vos utilisateurs.

Avantages

- Évaluation continue des exigences d'authentification

- Les sessions des utilisateurs sont protégées au-delà de leur authentification initiale et les administrateurs peuvent garantir une protection contre des menaces telles que le détournement de session.

- Tri des alertes efficace grâce à la réduction du bruit et des faux positifs

- Adaptez l'ITP aux priorités de sécurité de votre organisation pour obtenir le contrôle et équilibrer la sécurité grâce à une expérience utilisateur fluide. Cela peut réduire les tickets d'assistance de vos utilisateurs en limitant l'impact aux seuls événements que vous avez configurés comme étant significatifs pour votre organisation.

- Sensibilité configurable

- L'outil d'évaluation du risque d'Okta fournit une sortie de risque correspondant au changement du contexte de la session. Cela vous aide à choisir quand appliquer les réévaluations, en fonction de la sensibilité au niveau du risque ou d'une liste d'autorisation au niveau du réseau.

- Des statuts différents pour la surveillance et l'application

- La surveillance de l'état vous permet de comprendre les schémas de risque dans votre org et d'identifier les détections qui nécessitent une réévaluation de la politique. Passez à Appliqué lorsque vous êtes prêt à commencer à répondre aux violations.

Fonctionnement

Au cours d'une session Okta active, le moteur de risque ITP enregistre les modifications apportées aux signaux IP et Appareil en tant qu'événements user.session.context.change. Les modifications du contexte de la session sont les événements qui se produisent, comme les nouvelles adresses IP, les changements d'ASN ou les changements de posture de l'appareil. Elles peuvent être utiles en cas d'audit ou d'enquête, mais elles n'impliquent pas par elles-mêmes une action ou un risque. Celles qui échouent à la réévaluation des politiques sont enregistrées comme des violations de session, et cela peut indiquer la présence d'une menace.

Collecte de signaux de session

ITP surveille en permanence les changements d'IP et de signaux d'appareils pour déterminer le risque de la session.

Détection des menaces

Les paramètres de détection des violations de session filtrent les modifications du contexte de la session que vous avez ajoutées à la liste d'autorisation. Les derniers changements de contexte entraînent une réévaluation de la politique. Le but de la réévaluation est de déterminer si les nouvelles conditions de session correspondent aux conditions définies dans vos politiques de connexion à l'app et à la session globale.

-

DENY signifie que les nouvelles conditions de session ne satisfont pas la réévaluation de votre politique. Une violation de session est enregistrée : policy.auth_reevaluate.fail.

-

L'invite MFA signifie qu'une vérification supplémentaire est nécessaire. Si les utilisateurs ne fournissent pas la MFA appropriée, ou s'ils n'interagissent pas avec une page Okta pour recevoir l'invite, une violation de session est enregistrée : policy.auth_reevaluate.fail.

-

AUTORISER signifie que les nouvelles conditions de session satisfont votre réévaluation de politique, ou que l' utilisateur a fourni la MFA appropriée. Aucune violation de session n'est enregistrée.

Si le statut de votre protection de session est Surveillance, une invite REFUSER ou MFA est enregistrée dans les détails de l'événement policy.auth_reevaluate.fail, mais aucune action ne se produit. Le flux Surveillance se termine ici.

Application des actions

Si le statut de votre protection de session est Appliqué, les utilisateurs avec une violation de session sont déconnectés d'Okta et invités à utiliser la MFA. ITP exécute une action supplémentaire (déconnexion de l'application ou un workflow personnalisé) si vous en configurez une.

Rubriques connexes

Configurer la protection de session