Évaluation du risque

Une évaluation avancée du risque est disponible via Identity Threat Protection with Okta AI. Si votre org a activé ITP, reportez-vous à Protection de session et Politique Risques pour l'entité à la place.

Dans le cadre de l'évaluation du risque, un moteur basé sur les données détermine si un événement de connexion donné représente ou non une activité malveillante potentielle. Okta attribue un niveau de risque à chaque tentative de connexion en examinant différentes informations, notamment :

- L'adresse IP à l'origine de la demande de connexion ;

- Le comportement de l'utilisateur à l'origine de la demande de connexion ;

- Les tentatives de connexion ayant précédemment about ou échoué ;

- Les informations de routage associées à la demande.

Sur la base de ces informations, vous pouvez configurer des politiques d'authentification personnalisées pour différents scénarios en fonction du niveau de risque. Dans le cas où une tentative de connexion est évaluée et identifiée comme présentant un risque « élevé », vous pouvez demander une authentification supplémentaire avant d'autoriser l'accès.

L'outil d'évaluation du risque identifie automatiquement toute tentative de connexion d'un nouvel utilisateur comme étant un événement à risque « élevé ». À chaque nouvelle tentative d'authentification réussie, l'outil d'évaluation du risque collecte davantage d'informations sur l'activité et les habitudes de connexion de l'utilisateur et évalue les tentatives de connexion suivantes en fonction de ce référentiel.

Pour une évaluation et une atténuation précises du risque, les applications de confiance doivent envoyer un deviceToken valide à Okta.

L'évaluation du risque est conçue pour compléter, et non remplacer, les outils de sécurité existants. Ne l'utilisez pas pour les activités suivantes :

- Remplacer la gestion des bots ou la détection de l'automatisation ;

- Remplacer les pare-feux d'application Web

- Faciliter n'importe quel type de conformité de la sécurité.

Informations liées au risque dans les événements du Journal système

Les événements du Journal système enregistrent des informations sur la façon dont le niveau de risque a été déterminé pour chaque tentative d'authentification. Par exemple, le niveau de risque pour un événement de connexion peut être basé sur une combinaison des facteurs suivants :

- Emplacement inhabituel

- Appareil inhabituel

- Suspicion de menace basée sur la fonction de détection Okta ThreatInsight

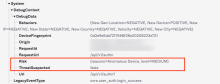

Pour en savoir plus sur l'évaluation du risque d'un événement, accédez à DebugContext et DebugData.

Dans cet exemple, le niveau de risque pour cette tentative de connexion est MOYEN parce que votre utilisateur s'est connecté à l'aide d'un nouvel appareil, comme indiqué par la mention raisons=Appareil anormal.

Vous pouvez constater que le champ ThreatSuspected est false, même si le niveau de risque est MOYEN. Si la tentative de connexion provenait d'une adresse IP suspectée d'activité potentiellement malveillante, le champ ThreatSuspected indiquerait true.

Vous pouvez aussi interroger le Journal système pour visualiser tous les événements présentant un niveau de risque spécifique. Par exemple, pour afficher la liste des événements identifiés comme présentant un niveau de risque MOYEN, vous pouvez filtrer le Journal système à l'aide de la requête suivante :

debugContext.debugData.risk co "level=MEDIUM"

Pour afficher la liste des événements identifiés comme présentant un niveau de risque ÉLEVÉ, vous pouvez filtrer le Journal système à l'aide de la requête suivante :

debugContext.debugData.risk co "level=HIGH"

Pour afficher la liste des événements identifiés comme présentant un niveau de risque FAIBLE, vous pouvez filtrer le Journal système à l'aide de la requête suivante :

debugContext.debugData.risk co "level=LOW"

Par défaut, Okta évalue le niveau de risque de chaque demande de connexion ainsi que les changements de comportement des utilisateurs. Les résultats de l'évaluation des risques et du comportement sont ajoutés à la section DebugContext du Journal système dans le champ LogOnlySecurityData. Voir Évaluation des risques et du comportement.

Événements relatifs à la protection contre les menaces d'identité dans le Journal système

Identity Threat Protection with Okta AI est une solution de protection continue contre les menaces qui réagit aux menaces à mesure qu'elles surviennent. Elle reçoit des indicateurs de risque par le biais du moteur de risque Okta Risk Engine et des fournisseurs d'événements de sécurité, et enregistre les événements lorsqu'elle détecte un changement dans le contexte de la session d'un utilisateur ou dans le niveau de risque pour l'entité.

Certains événements d'Identity Threat Protection sont disponibles pour les orgs ayant activé Adaptive MFA. Pour les afficher dans le Journal système, vous devez avoir le rôle de super administrateur directement affecté (pas d'affectation de groupe).

- user.risk.detect s'affiche lorsque le niveau de risque d'une entité change.

- user.session.context.change s'affiche lorsqu'Okta identifie une modification du contexte de la session utilisateur, du contexte de l'appareil ou de l'adresse IP (sauf si l'adresse IP qui en résulte se trouve dans un proxy de confiance).

- security.events.provider.receive_event s'affiche lorsqu'Okta reçoit un signal de risque provenant d'un fournisseur d'événements de sécurité.

Pour en savoir plus sur l'évaluation des risques avec ITP, voir Protection de session et Politique Risques pour l'entité.

Configurer l'évaluation des risques

Vous pouvez ajouter l'évaluation du risque en tant que condition à n'importe quelle règle de politique d'authentification ou politique de session globale en configurant le champ AND Le niveau de risque est Faible, Moyen ou Élevé. Par défaut, ce niveau de risque est défini sur N'importe lequel.

Suivez ces étapes pour configurer l'évaluation du risque.

- Créez une politique de session globale et configurez la règle associée. Voir Créer une politique de session globale.

- Créez une politique de connexion aux applications et configurez la règle associée. Consultez Ajouter une règle de politique de connexion à l'application.

- Sélectionnez la condition AND Le niveau de risque est, puis sélectionnez un niveau de risque et enregistrez la règle.

Rubriques liées

À propos de Okta ThreatInsight