移行を準備する

orgをMicrosoft Entra IDからOktaに移行する前に、Microsoft Entra IDでサービスアプリを作成し、Okta Workflowsを構成する必要があります。

開始する前に

-

Entra ID構成のエクスポートとOktaへの移行フローをダウンロードします。

-

移行で使用されるMicrosoft Graph APIについて理解します。

Microsoft Entra IDでサービスアプリを作成する

サービスアプリにAPIのアクセス許可を割り当てて、Microsoft Entra IDからOktaにアプリメタデータをエクスポートできるようにします。

アプリを登録する

-

Microsoft Entra管理センターで、 に移動します。[アプリケーションの登録]ダイアログが開きます。

-

アプリの名前を入力し、[Accounts in this organizational directory only(この組織のディレクトリ内のアカウントのみ)」を選択します。

-

[Register(登録)]をクリックします。

APIのアクセス許可を追加する

-

に移動します。

-

[Add a permission(アクセス許可を追加)]をクリックします。[APIのアクセス許可をリクエスト]ダイアログが開きます。

-

[Microsoft APIs]タブで[Microsoft Graph]を選択します。

-

[Application permissions(アプリケーションのアクセス許可)]を選択し、次のアクセス許可をアプリに追加します。

- Application.Read.All

- AppRoleAssignment.ReadWrite.All

- Policy.Read.All

-

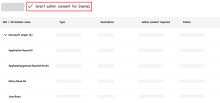

[Grant admin consent(管理者の同意を付与する)]をクリックします。前の手順で選択した各アクセス許可に対して管理者の同意が付与されます。

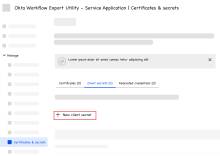

クライアントシークレットを作成します。

-

に移動します。

-

[クライアントシークレット]タブを選択し、[New client secret(新しいクライアントシークレット)]をクリックします。[クライアントシークレットの追加]ダイアログが開きます。

-

説明と有効期限を入力して、[Add(追加)]をクリックします。

-

[Client secrets(クライアントシークレット)タブで、値列に表示されるシークレットをコピーします。後でOkta Workflowsで使用できるように安全な場所に保管します。

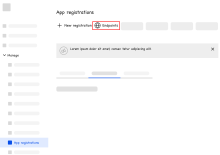

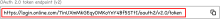

OAuth 2.0トークンエンドポイントをコピーする

-

に移動します。

-

[Endpoints(エンドポイント)]をクリックします。

-

[OAuth 2.0 token endpoint (v2)(OAuth 2.0トークンエンドポイント(v2))]リンクをコピーします。後でOkta Workflowsで使用できるように安全な場所に保管します。

Okta Workflowsを構成する

Microsoft Entra ID移行用にOkta Workflowsを構成するには、次の手順に従います。

Microsoft Entra ID移行フローテンプレートをOkta Workflowsに追加する

-

Okta Workflowsコンソールにサインインします。

-

テンプレートページに移動します。

-

[Entra ID Configuration Export and Migration to Okta(Entra ID構成のエクスポートとOktaへの移行)]フローを検索して選択します。

-

[Add Template(テンプレートを追加)]をクリックします。

-

確認ダイアログで、[Add Template(テンプレートを追加)]をもう一度クリックします。テンプレートがフォルダとしてWorkflows環境に追加されます。同じ名前のフォルダが存在する場合は、同じ名前の2番目のフォルダが追加されます。

-

Workflowsのホームページで、新しいフォルダをクリックしてフローのコンポーネントを表示します。フォルダーには8つのフローと2つのテーブルが表示されます。

-

各フローをオンに切り替えます。

APIコネクター接続を作成する

-

Okta Workflowsコンソールで[Connections(接続)]をクリックします。

-

[New Connection(新規接続)]をクリックします。[New Connection(新規接続)]ダイアログが開きます。

-

[API Connector(APIコネクター)]を検索して選択します。

-

[Create(作成)]をクリックします。

-

コネクターの名前を入力し、[Auth Type(認証タイプ)]を[None]に設定します。

-

[Create(作成)]をクリックします。

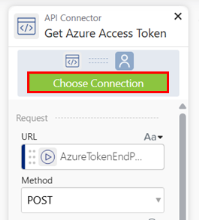

Microsoft Entra IDフローにAPIコネクターを追加する

-

Okta Workflowsで、Microsoft Entra IDフローが含まれているフォルダーを開きます。

-

フローを選択します。

-

[API Connector(APIコネクター)]までスクロールします。

-

[Choose Connection(接続の選択)]をクリックし、先ほど作成した接続を選択します。

-

各フローにこれらの手順を繰り返します。

Okta Workflows接続をセットアップする

-

WorkflowsコンソールとAdmin Consoleにサインインします。

-

Workflowsコンソールで[Connections(接続)]をクリックします。

-

[New Connection(新規接続)]をクリックします。[New Connection(新規接続)]ダイアログが開きます。

-

Oktaコネクターを検索して選択します。

-

[新規接続]ウィンドウで名前と任意の説明を入力します。

-

Admin Consoleで、に移動します。

-

[Okta Workflows OAuth]アプリを検索して選択します。

-

[Sign On(サインオン)]タブをクリックし、[Client ID(クライアントID)]と[Client secret(クライアントシークレット)]の値をコピーします。

-

Workflowsコンソールで、コピーした値を[Client ID(クライアントID)]フィールドと[Client Secret(クライアントシークレット)]フィールドに貼り付けます。

-

[Domain(ドメイン)]フィールドに、https://のないOktaドメイン(atko.okta.comなど)を入力します。

-

[権限]タブをクリックします。

-

[Customize scopes (advanced)(スコープをカスタマイズ(高度))]を選択します。

-

接続に次のスコープを追加して、[Create(作成)]をクリックします。

エクスポートフローを実行する

-

Workflowsコンソールで、Microsoft Entra IDエクスポートフローが含まれているフォルダーを開きます。

-

[1.0 Get Entra ID Application Information - Parent Flow(1.0 Entra IDアプリケーション情報を取得する - 親フロー)]を選択します。

-

[Run(実行)]をクリックします。

-

先ほどコピーしたトークンエンドポイント、クライアントID、クライアントシークレットの値を入力します。

-

[Run(実行)]をクリックします。

-

エクスポートされたデータを表示するには、エクスポートファイルフォルダーから を選択します。テーブルには次の情報が表示されます。

-

Application Name(アプリケーション名):アプリの名前。

-

ID:Microsoft Entra ID内のアプリの一意識別子。

-

App ID(アプリID):Microsoft Entra ID内のアプリタイプの一意識別子。

-

Entity ID(エンティティID):SAMLアプリの一意識別子。

-

ACS or Redirect URL(ACS URLまたはリダイレクトURL):SAMLアプリの場合、これはSAMLアサーションがポストされるURLです。OIDCアプリの場合、これは認証コードがポストされるリダイレクトURLです。

-

Application Protocol(アプリケーションプロトコル):アプリのプロトコルタイプ(SAMLまたは OIDC)。

-

Group Assignment(グループ割り当て):アプリが割り当てられているグループ。

- Action(アクション):[Migrate(移行する)]が表示されます。Oktaは、Microsoft Entra IDからのアプリメタデータを使用してorgにこれらのアプリを作成します。

-

Okta App ID(OktaアプリID):空欄にしておきます。この列には、Oktaでアプリが作成されるとアプリIDが表示されます。

-

Status(ステータス):空欄にしておきます。フローが完了すると列にステータスが表示されます。

-

次の手順

Microsoft Entra IDからOktaに条件付きアクセスポリシーを移行する