OktaのRADIUSアプリケーション

Oktaは、異なるRADIUS対応アプリを区別し、構成ごとにOkta RADIUSアプリを設定することでそれらを同時にサポートすることができます。さらに、Okta RADIUSアプリケーションは、ポリシーの作成とグループへのアプリケーションの割り当てをサポートします。

管理者はOkta Admin Consoleからこれらすべてのアプリとインフラストラクチャ構成を管理できるため、RADIUS対応のアプリは簡単に管理できます。

制限事項

1つのOkta Verifyデバイスのみ登録します。それより多くのOkta Verifyを追加すると、未定義の、または予期しない動作が発生する可能性があります。

RADIUSが構成されたorgをClassic Engineから移行し、番号チャレンジを使用するOkta Verify Authenticatorを構成した場合、このチャレンジはサポートされていないにもかかわらずRADIUSユーザーに提示されます。これを防ぐには、早期アクセス機能のRADIUSの番号一致チャレンジを無効にする(Disable number matching challenge for RADIUS)を有効にします。「早期アクセス機能とBeta機能を管理する」を参照してください。

サポートされる要素

多数のAuthenticatorの登録をユーザーに許可した場合、RADIUSプロンプトに対してチャレンジメッセージのサイズが大きくなりすぎることがあります。Oktaでは、一定期間に登録するAuthenticatorを8個までにすることを推奨しています。

OktaではRADIUSアプリ用に次のAuthenticatorをサポートしています。

|

MFA Authenticator |

パスワード認証プロトコル(PAP) | 拡張認証プロトコル - Generic Token Card(EAP-GTC) | 拡張認証プロトコル - Tunneled Transport Layer Security(EAP-TTLS)* |

|---|---|---|---|

| Duo(プッシュ、SMS、パスコードのみ) | サポート | サポート | Duoパスコードのみ。 |

|

サポート |

サポート |

文字列「EMAIL」が最初に送信された場合にサポートされます。「関連する注意事項」を参照してください。 |

|

|

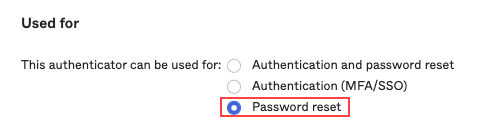

RADIUSは、メールによるインライン登録をサポートしていません。インライン登録を使用する場合は、メールを無効にするか、メール設定でパスワードリセット(Password reset)を指定します。

|

|||

| サポート | サポート | サポート(チャレンジが回避される限り)。たとえば、MFAのみ、または「パスワード、パスコード」。 | |

| サポート (1デバイスのみ) |

サポート (1デバイスのみ) |

チャレンジが回避される限りサポート。 (1デバイスのみ) 例:TOTPの場合、MFAのみ、または「パスワード、MFA」。プッシュチャレンジは帯域外で送信されるため、プッシュはプライマリ認証 + MFAで機能します。 |

|

|

サポート対象外 |

サポート対象外 |

サポート対象外 |

|

| サポート(パスワードとMFAのみ) | サポート(パスワードとMFAのみ)。 | サポート対象外 | |

| サポート | サポート | 文字列「CALL」が送信された場合にサポートされます。「関連する注意事項」を参照してください。 | |

|

YubiKey OTPYubiKey OTP Authenticatorを構成する |

サポート | サポート | サポート - チャレンジが回避される限り。たとえば、MFAのみ、または「パスワード、パスコード」。 |

* RADIUSは、次の3つの認証方法をサポートしています。

- パスワード + MFA:パスワードを使用したプライマリ認証が行われ、その後、ユーザーは認証を完了するための要素を選択するよう求められます。

- MFAのみ:パスワードの代わりに、ユーザーはワンタイムパスコード(OTP)を入力するか、

EMAIL、SMS、CALL、PUSH(大文字と小文字を区別しない)のいずれかを入力します。 - パスワード、パスコード:リクエストでパスワードの直後にパスコードを入力します。同一リクエスト内に存在する必要があります(「

Abcd1234,879890」または「Abcd1234,SmS」など)。

プロトコルは次の認証方法をサポートします。

| プロトコル | サポート |

|---|---|

| PAP | パスワードとMFA、MFA、「パスワードとパスコード」。 |

| EAP-TTLS | MFAのみ、「パスワードとパスコード」。 |

| EAP-GTC | パスワードとMFA、MFAのみ、「パスワードとパスコード」。 |

ユーザーは指定された文字列EMAIL/SMS/CALLを送信する必要があります。最初は失敗が返されます。これにより、指定された方法を使用して提供されるOTPが生成されます。提供されたOTPは、認証に使用できます。

EAP-TTLSは登録をサポートしていません

EAP-TTLSが有効になっていて、Okta Verifyまたは電話が必須登録ポリシーとして指定されており、ユーザーがそのAuthenticatorに登録されていない場合、認証は予期せず失敗します。

U2FセキュリティおよびWindows Helloは、RADIUS対応の実装と互換性がありません。OktaのRADIUSアプリケーションを参照してください。

パスワードレス認証

RADIUS認証では、プライマリ認証メカニズムとしてパスワードが使用されます。従来のRADIUS認証は、パスワードを持たないユーザーでは実行できません。アプリケーション設定プロパティのOktaでプライマリ認証を実施(Okta performs primary authentication)がクリアされている場合は、RADIUSで認証のためにほかの要素を使用できます。詳細については、OktaのRADIUSアプリケーション(2FA Only (Passwordless Mode))の 二要素認証のみ(パスワードレスモード)を参照してください。

パスワードレス認証の詳細については、「パスワードレスサインインエクスペリエンスをセットアップする」を参照してください。

サポートされる機能と制限

機能

-

複数のRADIUS対応アプリとインフラストラクチャをサポート

アプリとインフラストラクチャコンポーネント(VPNなど)はそれぞれ、同じOkta RADIUSエージェントを使用して一意に構成できます。エージェントはRADIUS構成ごとに複数の異なるポートをリッスンできます。たとえば、 Cisco AnyConnectではRADIUS UDPポート1812が使用されますが、別のオンプレミスアプリではRADIUS UDPポート1813を使用できます。

-

ユーザーおよびグループ固有の構成

管理者は、RADIUSに対応したアプリとインフラストラクチャへのアクセスを特定のユーザーとグループに制限できます。

-

グループの所有権をRADIUSアプリケーションに渡す

Oktaでは、ユーザーのグループのリストをRADIUSに対応したアプリまたはインフラストラクチャに渡します。これにより、管理者はグループメンバーシップに基づいて、さまざまなレベルのアクセスとセキュリティによるきめ細かい認可をサポートできます。

-

IPアドレスに基づく多要素認証とセキュリティを提供

RADIUSに対応したアプリまたはインフラストラクチャに接続しようとするクライアントのIPアドレスを解決する際、管理者はユーザーの接続元が特定のIP範囲内かネットワークゾーン内かに応じてアクセス権を設定できます。ネットワーク(Network)を参照してください。

-

一元化されたクラウドベースの構成

管理者はOkta RADIUSエージェントサーバー自体に変更を加えることなく、すべてのRADIUS対応アプリとインフラストラクチャ構成をOkta Admin Consoleから管理できます。

-

2FAのみ(パスワードレスモード)

RADIUS対応アプリは、多要素認証で第2要素のみを使用するように構成できます。これはパスワードレスモードとしても知られています。

二要素認証モードに対応するようにアプリを構成する場合は、Oktaがプライマリ認証を実行(Okta performs primary authentication)チェックボックスをオフにすることで、一意のUDPポートを使用し、アプリケーションユーザー名の形式(Application username format)を検証します。

制限事項

- RADIUSポートと共有シークレットは、構成済みのRADIUSアプリケーションまたはVPNを通じてOkta Admin Consoleから取得されます。RADIUSエージェントのプロンプトから入力された情報は、情報の入力後にorgがこの機能を有効にした場合に使用できます。

- WiFiインフラストラクチャはサポートされていません。

- RADIUSエージェントはPAPベースの認証のみをサポートします。他のプロトコルはサポートされていません。

一般的なワークフロー

|

タスク |

説明 |

|---|---|

| RADIUSエージェントをダウンロードする |

Admin Consoleで、に移動します。 環境に適したOkta RADIUSエージェントをダウンロードします。 |

| WindowsにOkta RADIUS Serverエージェントをインストールする | プラットフォーム用にOkta RADIUS Server Agentをインストールします。 |

| RADIUSアプリケーションを追加する | 汎用RADIUSアプリケーションを追加し、グループを作成して構成します。 |

| 顧客向けRADIUSアプリケーションを構成する | 顧客向けアプリケーションを構成します。 |

| テスト(Test) | 統合を検証およびテストします。 |

| クライアントIPレポート | 任意。RADIUS対応システムにアクセスするユーザーのIPアドレスまたはネットワークゾーンに基づいて、異なるアクセスレベルを適用、制限、提供するようOktaを構成できます。 |

| 認可のためのOktaグループメンバーシップ情報 | 任意。RADIUS対応サービスを利用するユーザーが属するグループに基づいて、異なるレベルの認可とアクセスを提供するようにOktaを構成できます。 |

| RADIUSサービスアドレスフィルタリング | 任意。セキュリティを強化するために、特定のネットワークアダプターのIPアドレスを入力するか、(VPNサーバーなどの)IPアドレスのリストを追加して、RADIUSサービスへのアクセスを制限することもできます。これにより、不正なホストがRADIUSサービスにアクセスすることがなくなります。 |