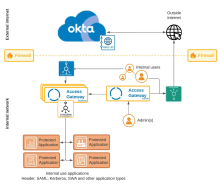

内部専用シングルデータセンターのアーキテクチャ

内部Access Gatewayは、Access Gatewayを使用して内部専用でアクセスできるWebリソースを保護するために必要なコンポーネントを表す単一のデータセンターアーキテクチャです。Access Gatewayクラスターを導入することで、 Access Gatewayシングルインスタンスアーキテクチャを拡張します。ただし、すべてのコンポーネントが内部ネットワーク内からのみデプロイされ、アクセスされるという点で異なります。

このアーキテクチャは、以下の要件を満たすように設計されています。

- 内部使用アプリケーションのセットへのセキュアアクセス - 内部ネットワークからのみアクセス可能。

- フォールトトレランスの提供 - クラスターワーカーとしてAccess Gatewayの追加インスタンスを提供し、クラスターが使用できない場合は、クラスターが正常に動作し続けるようにする。

- キャパシティの管理 - 期待される負荷を処理するために、Access Gatewayの追加インスタンスを提供する。

利点と欠点

| 利点 | 欠点 |

|---|---|

|

|

アーキテクチャ

コンポーネント

| ロケーション | コンポーネント | 説明 |

|---|---|---|

| 外部インターネット | Webクライアント | 該当なし、このアーキテクチャには外部使用クライアントはない |

| Okta org |

Okta orgは、アイデンティティサービスを提供しています。 |

|

| Okta org Universal Directory |

Okta orgでホスティングされるOkta Universal Directoryには、その他のLDAPまたはActive Directory実装の外部のユーザーが含まれます。通常、これにはその他のカスタマーアカウントやパートナーアカウントなどが含まれます。 |

|

| ファイアウォール | 外部インターネットからDMZ | 外部インターネットとDMZホスティングAccess Gatewayの間の従来のファイアウォール。 |

| 内部ネットワーク | 内部クライアント |

従来のクライアントブラウザで、[appN|consumer-app1].example.com URLとして認識されるAccess Gatewayにアクセスします。 |

| プロキシサーバー | 内部プロキシサーバー外部インターネットへのAccess Gatewayおよび内部クライアントトラフィックのプロキシ。 | |

| Access Gateway管理者 | 構成、構成バックアップ、ログ転送および類似のアクティビティを扱うデータセンター内のAccess Gateway管理者ノード。 内部ネットワーク内の管理者によるアクセス。 |

|

| Access Gateway以前のロードバランサー |

クライアントとAccess Gatewayクラスター間の負荷分散を行います。 クライアントと内部使用Access Gatewayクラスターの間に配置されます。 |

|

| Access Gateway | DMZ内に配置されるAccess Gatewayインスタンスは、外部インターネットクライアントが使用するアプリケーションへのアクセスを提供するために使用されます。 通常、Amazon Web Services、MS Azure、Orace OCIなどの仮想環境でホスティングされます。「Access Gatewayのデプロイメントを管理する」を参照してください。 |

|

| 内部アプリケーションロードバランサーとしてのAccess Gateway |

Access Gatewayクラスターと保護対象アプリケーション間の負荷を分散します。 |

|

| appN.example.com

URLは非表示 |

Access Gatewayによって保護されたアプリケーションの1つにアクセスするために、Webクライアントが入力するアプリケーションの1つを表すURL。通常、この性質のすべてのURLは、Access Gatewayインスタンスによってサービスされ、解決されます。 |

|

| 保護されたアプリケーション URLは非表示 |

protd-N.internal-example.com URLを使用してアクセスできる保護されたWebリソースのセット。従来のアプリケーションであり、Access Gatewayで、各アプリケーション定義内で[Protected Web Resource(保護されたWebリソース)]フィールドを使用して対話します。 |

その他の考慮事項

DNSは通常、外部ドメインと内部ドメインの間で分割されます。[appN|consumer-app1].example.comなどの外部URLはすべて外部で使用され、Access Gatewayインスタンスを指し示します。[protd-N|consumer-app1].internal-example.comなどのAccess Gatewayで使用される内部URLは、内部DNSで提供されます。

ほとんどのアーキテクチャは、ログイベントを外部のsyslogコンポーネントに転送します。Oktaは、すべてのAccess Gateway環境にログサーバーを設定することを強く推奨します。詳細については、「ログフォワーダーを構成する」を参照してください。

このアーキテクチャでは、アーキテクチャコンポーネントを収容するデータセンターが示されていません。