Authentification multifacteur

L'authentification multifacteur (MFA) est une méthode par laquelle les utilisateurs doivent valider leur identité de deux manières minimum afin d'accéder à leur compte. Il est ainsi plus difficile pour des tiers non autorisés de se connecter au compte d'un utilisateur. Ils ne pourront probablement pas accéder à toutes les méthodes d'authentification.

Ajouter des authenticators comportant différents types de facteurs et caractéristiques en termes de méthodes vous permettra de renforcer votre politique MFA. Vous pouvez imposer des authenticators à des applications ou à des groupes d'utilisateurs et définir ceux qui pourront être utilisés lors de la récupération de compte.

|

Type de facteur |

Caractéristique de la méthode |

Authenticator |

|---|---|---|

|

Possession |

Présence de l'utilisateur |

E-mail, téléphone, IdP |

|

Présence de l'utilisateur, lié à un appareil |

OTP personnalisé, Duo Security, Google Authenticator, Symantec VIP |

|

|

Présence de l'utilisateur, lié à un appareil, protégé par le matériel |

OTP YubiKey |

|

|

Présence de l'utilisateur, lié à un appareil, résistante à l'hameçonnage |

Carte intelligente |

|

|

Présence de l'utilisateur, lié à un appareil, résistante à l'hameçonnage, protégé par le matériel |

Carte intelligente (avec option Matériel) |

|

|

Possession + Données biométriques |

Présence de l'utilisateur, lié à un appareil, résistante à l'hameçonnage, protégé par le matériel |

Okta Verify, authenticator personnalisé |

|

Présence de l'utilisateur, lié à un appareil, résistante à l'hameçonnage |

Clés d'accès (FIDO2 WebAuthn) |

|

|

Possession + Connaissances |

Présence de l'utilisateur, lié à un appareil, résistante à l'hameçonnage, vérification de l'utilisateur |

Carte intelligente (avec option PIN) |

|

Présence de l'utilisateur, lié à un appareil, résistante à l'hameçonnage, vérification de l'utilisateur, protégé par le matériel |

Carte intelligente (avec options PIN et Matériel) |

|

|

Connaissances |

Présence de l'utilisateur |

Mot de passe, question de sécurité, code d'accès temporaire |

Types de facteurs

Les authenticators Okta peuvent être classés en trois types de facteurs :

- Possession : élément appartenant à l'utilisateur, comme un téléphone ou un compte e-mail.

- Connaissances : élément connu de l'utilisateur, comme un mot de passe ou la réponse à une question de sécurité.

- Biométrie : données biométriques de l'utilisateur. Cela représente un attribut physique de l'utilisateur pouvant être scanné par un appareil, comme l'empreinte digitale ou le visage de l'utilisateur.

Caractéristiques de la méthode

Les facteurs se classent en plusieurs catégories selon les caractéristiques :

- Lié à un appareil : ces authenticators sont associés à un appareil spécifique.

- Protégé par le matériel : ces authenticators impliquent l'utilisation d'un appareil physique pour procéder à l'authentification.

- Résistant à l'hameçonnage : ces authenticators ne fournissent aucune donnée d'authentification qu'un utilisateur puisse partager avec d'autres. Les utilisateurs ne peuvent donc pas être amenés à partager leurs identifiants lors de campagnes d'hameçonnage. Voir Authentification résistante à l'hameçonnage et Solutions Okta pour la résistance à l'hameçonnage.

- Présence de l'utilisateur : ces authenticators nécessitent une interaction humaine.

- Vérification de l'utilisateur : ces authenticators permettent de prouver que l'utilisateur qui s'authentifie est bien celui qu'il prétend être.

Authenticators

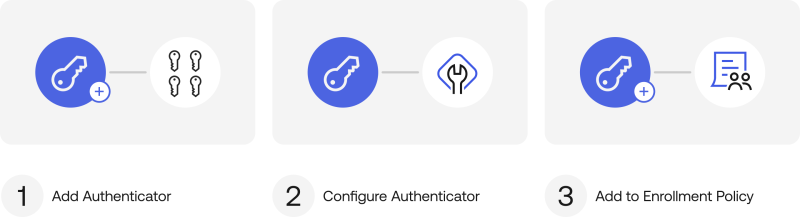

Pour utiliser un authenticator, vous devez l'ajouter depuis , le configurer, puis l'ajouter à une politique d'enrôlement. Consultez les rubriques suivantes sur les authenticators pour savoir comment procéder.

- Authenticator personnalisé

- OTP personnalisé

- Duo Security

- Clés d'accès (FIDO2 WebAuthn)

- Google Authenticator

- IdP

- Okta Verify (TOTP (Mot de passe à usage unique et à durée limitée) et Push)

- Okta FastPass

- Mot de passe

- Téléphone

- Question de sécurité

- Carte intelligente

- Symantec VIP

- Code accès temporaire

- OTP YubiKey

Réinitialiser les authenticators

Vous pouvez réinitialiser les authenticators de vos utilisateurs. Une fois la réinitialisation effectuée, les utilisateurs devront reconfigurer leurs authenticators. Voir Réinitialiser l'authentification multifacteur (MFA) pour les utilisateurs.