ステップ1:OktaでWorkspace ONE AccessをIDプロバイダーとして構成する

これは早期アクセス機能です。有効にするには、Okta Admin Consoleでの順に移動して、モバイルプラットフォームのWorkspace1 Device Trustをオンにします。

このセクションでは、OktaでWorkspace ONE AccessをIDプロバイダー(IdP)として構成する方法について説明します。この構成は、統合カタログ、モバイルSSO、およびDevice Trustを構成するために必要です。

詳細については、インバウンドSAMLの構成の典型的なワークフローを参照してください。

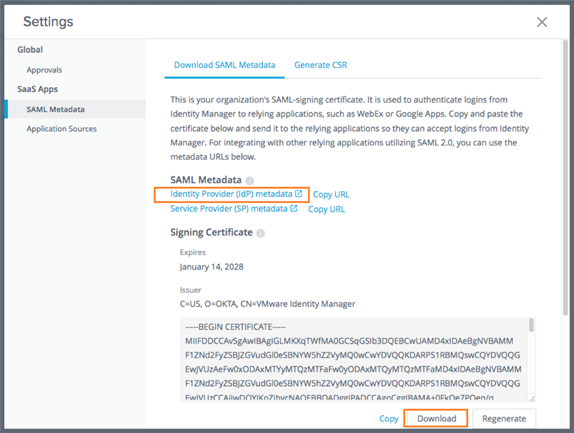

Workspace ONE AccessのSAMLメタデータ情報を取得する

OktaでIDプロバイダーをセットアップするために必要なSAMLメタデータ情報をWorkspace ONE Accessから取得します。

- システム管理者として、Workspace ONE Accessコンソールにログインします。

- タブを選択します。

- 設定(Settings)をクリックします。

- 左側のペインでSAMLメタデータ(SAML Metadata)をクリックします。

メタデータのダウンロード([Download Metadata)]タブが表示されます。

- 署名証明書をダウンロードします。

- 署名証明書([Signing Certificate)]セクションで、ダウンロード(Download)をクリックします。

- 証明書ファイルがダウンロードされる場所(

signingCertificate.cer)をメモします。

- SAMLメタデータを取得します。

- SAMLメタデータ(SAML Metadata)セクションで、Identity Provider (IdP) metadata(IDプロバイダー(IdP)のメタデータ)リンクを右クリックして、新しいタブまたはウィンドウで開きます。

- IDプロバイダーのメタデータファイルで、次の値を検索し、メモします。

- エンティティID(entityID)

例:

https://tenant.vmwareidentity.com/SAAS/API/1.0/GET/metadata/idp.xml -

Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST"を含むSingleSignOnServiceのURL例:

https://tenant.vmwareidentity.com/SAAS/auth/federation/sso

- エンティティID(entityID)

- SAMLメタデータ(SAML Metadata)セクションで、Identity Provider (IdP) metadata(IDプロバイダー(IdP)のメタデータ)リンクを右クリックして、新しいタブまたはウィンドウで開きます。

OktaにIDプロバイダーを追加する

Oktaが外部のIDプロバイダーをどのように処理するかの詳細については、IDプロバイダー(Identity Providers)を参照してください。

- OktaのAdmin Consoleで、に移動します。

- IDプロバイダーを追加(Add Identity Provider)をクリックし、SAML 2.0 IdPを選択します。

- 次へ(Next)をクリックします。

- IDプロバイダーの名前を入力します。例:Workspace ONE。

- 以下を構成します。

- IdPユーザー名(IdP Username):idpuser.subjectNameIdを入力します。

カスタムSAML属性でユーザー名を送信する場合は、適切な式を定義してください。詳細については、「Okta Expression Language」を参照してください。

- フィルター(Filter):このチェックボックスは選択しないでください。

- 一致対象([Match against)]: Oktaユーザー名(Okta Username)を選択します。

環境の必要に応じて選択内容と送信する値を調整します。

- 一致が見つからない場合(If no match is found):Oktaサインインページにリダイレクト(Redirect to Okta sign-in page)を選択します。

- IdP発行者URI(IdP Issuer URI):エンティティID(entityID)を入力します。

これは、Workspace ONEのIDプロバイダーのメタデータファイルから取得した値です。例:https://tenant.vmwareidentity.com/SAAS/API/1.0/GET/metadata/idp.xml

- IdPシングルサインオンURL(IdP Single Sign-On URL):SingleSignOnService LocationのURLを入力します。

これは、Workspace ONEのIDプロバイダーのメタデータファイルから取得した値です。例:https://tenant.vmwareidentity.com/SAAS/auth/federation/sso

- IdP署名証明書(IdP Signature Certificate):「Workspace ONE AccessのSAMLメタデータ情報を取得する」でWorkspace ONEからダウンロードした署名証明書ファイルを参照して選択します。

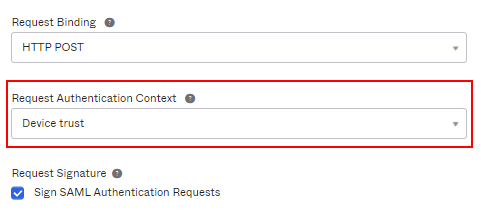

- 認証コンテキストのリクエスト: Device Trust を選択します。

この設定は、認証要求のコンテキストを指定します。

注:認証コンテキストのリクエスト(Request Authentication Context)オプションが利用できない場合は、に移動して、モバイルプラットフォームのWorkspace1 Device Trustを有効化します。

- IdPユーザー名(IdP Username):idpuser.subjectNameIdを入力します。

- 終了(Finish)をクリックします。

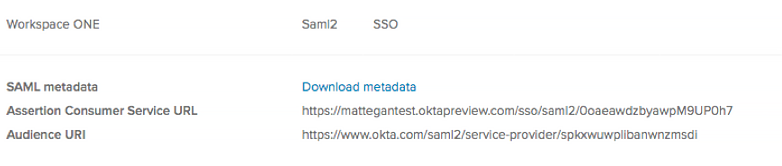

- 次の情報が表示されていることを確認します。

- SAMLメタデータ

- アサーションコンシューマーサービスURL

- オーディエンスURI

- メタデータファイルをダウンロードして保存します。

-

メタデータのダウンロード(Download Metadata)リンクをクリックします。

-

メタデータファイルをローカルに保存します。

-

メタデータファイルを開いて、「Workspace ONE AccessのSAMLメタデータ情報を取得する」で使用するためにその内容をコピーします。

-