Remplacer Desktop Device Trust par Okta FastPass

Vous ne pouvez pas modifier Device Trust après avoir effectué une mise à niveau vers Identity Engine. Utilisez Okta FastPass et Okta Verify à la place.

Après la mise à niveau, vos authentifications Device Trust existantes (authentifications TLS mutuelles ou mTLS) continuent de fonctionner sur Identity Engine.

Toutes les conditions Device Trust de stratégie d'authentification aux applications sont traduites en Appareil : Enregistré, Géré dans Identity Engine. Si le certificat Device Trust valide est présent sur l'appareil, ce dernier est enregistré et géré. Si un certificat n'existe pas sur l'appareil, ou qu'il existe sans être valide, l'appareil n'est pas géré.

Démarrer cette procédure

Vérifier que Device Trust fonctionne

Après la mise à jour, Device Trust est activé. Okta FastPass n'est pas encore activé. L'expérience de l'utilisateur final est la même que sur Classic Engine. Si un utilisateur tente d'accéder à une app qui est protégée par une condition d'appareil, Okta demande au navigateur de présenter le certificat Device Trust, puis le valide. Après validation, l'utilisateur peut accéder au compte de l'app.

Ne supprimez pas encore Device Trust. Vous ne pouvez pas revenir sur cette action.

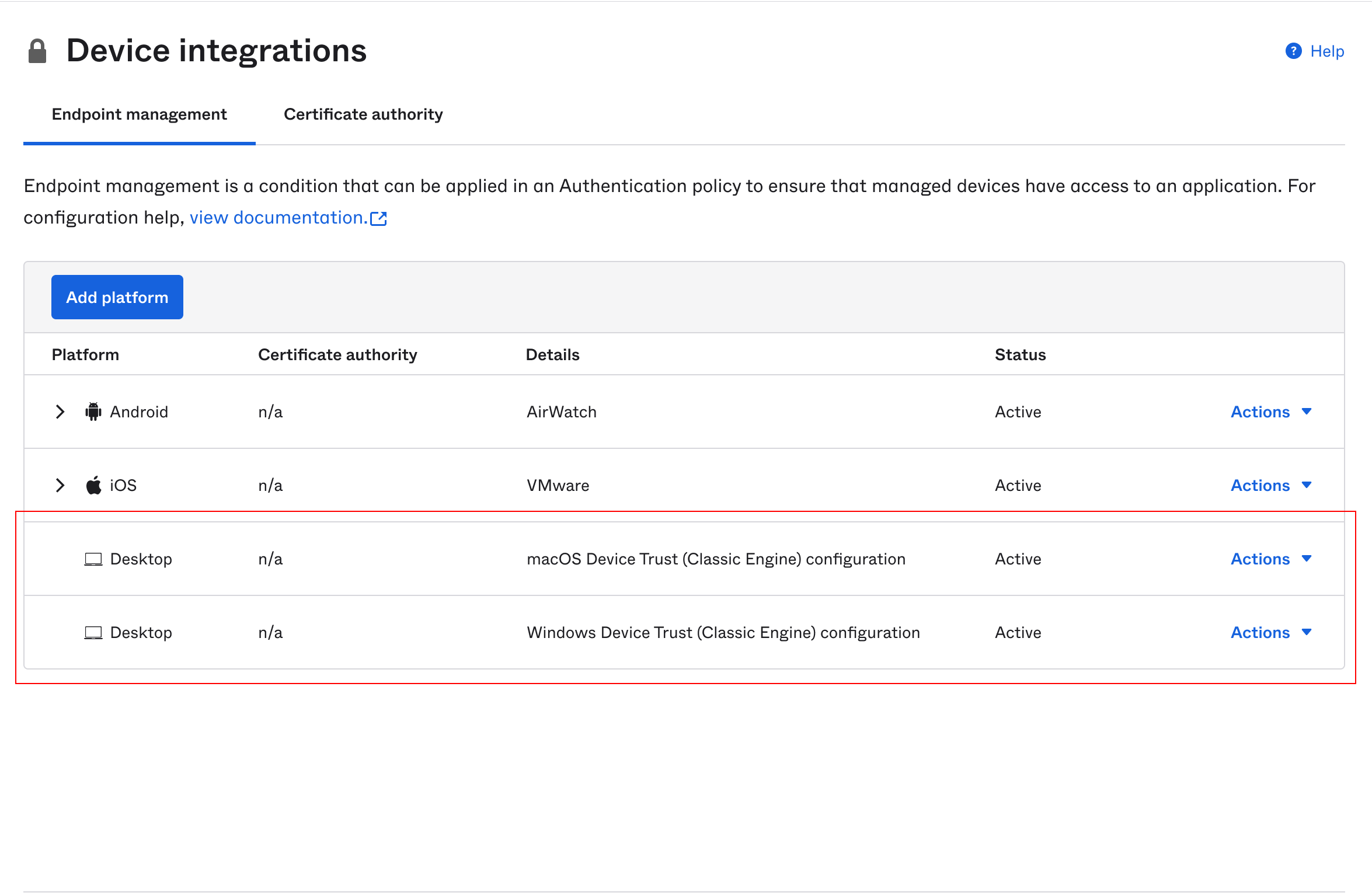

- Vérifiez que votre configuration Device Trust a migré vers Identity Engine :

-

Dans l'Admin Console, accédez à .

- Cliquez sur l'onglet Gestion du point de terminaison.

- Vérifiez que les plateformes répertoriées correspondent aux types d'appareils que vous avez identifiés lors de la procédure de pré-mise à niveau. Consultez Désactivez Device Trust sur les appareils mobiles.

Par exemple, si Windows et macOS Device Trust a été activé dans votre Classic Engine, ces plateformes sont répertoriées sur la page Gestion du point de terminaison.

-

- Vérifiez que votre politique de connexion à l'app comprend une règle pour les conditions relatives aux appareils enregistrés et gérés :

-

Dans l'Admin Console, accédez à .

- Cliquez sur Connexion à l'application.

- Sélectionnez la politique que vous souhaitez vérifier.

- L'une des règles de la politique doit spécifier Appareil : Enregistré, Géré.

-

- Affichez les événements suivants du System Log pour vérifier que Device Trust fonctionne toujours :

- Authentification

-

DisplayMessage: authentification de l'appareil par le biais d'un certificat -

EventType:user.authentication.authenticate

-

- Inscription

-

DisplayMessage: enrôlement du certificat Device Trust -

EventType:user.credential.enroll

-

- Délivrance

-

DisplayMessage: mission du certificat Device Trust -

EventType:pki.cert.issue

-

- Révocation

-

DisplayMessage: révocation des certificat Device Trust -

EventType:pki.cert.revoke

-

- Renouvellement

-

DisplayMessage: renouvellement des certificats Device Trust -

EventType:pki.cert.renew

-

- Authentification

- Vérifiez les éléments suivants sur plusieurs systèmes d'exploitation :

- Tous les cas d'utilisation existants fonctionnent. Par exemple, les utilisateurs disposant d'appareils de bureau compatibles avec Device Trust peuvent s'authentifier.

- Toutes les politiques d'authentification à l'app ont migré avec succès. Pour les apps qui sont protégées par Device Trust, une règle doit inclure une condition pour Géré et Enregistré.

- Utilisez la certification mutuelle mTLS existante.

- Le renouvellement des certificats fonctionne (le cas échéant).

- Les nouvelles enrôlements fonctionnent (le cas échéant).

Activez Okta FastPass pour certains utilisateurs

Examinez les scénarios suivants et lecture seule sur Enregistrement de l'appareil.

| Okta Verify n'est pas installé. | Lorsque l'utilisateur essaie d'accéder à une application protégée par Device Trust, la page de connexion de l'organisation apparaît. Okta sonde l'appareil de l'utilisateur pour obtenir Okta Verify. Une fois que l'utilisateur a saisi son nom d'utilisateur, Okta effectue une vérification mTLS et l'attestation de gestion est recueillie à partir du certificat Device Trust sur l'appareil. |

| Okta Verify est installé sur l'appareil, mais l'utilisateur dispose uniquement d'un compte Okta Classic Engine. | Lorsque l'utilisateur essaie d'accéder à une application protégée par Device Trust, la page de connexion de l'organisation apparaît. Une fois que l'utilisateur a saisi son nom d'utilisateur, Okta effectue une vérification mTLS et l'attestation de gestion est recueillie à partir du certificat Device Trust sur l'appareil. |

| Okta Verify est installé sur l'appareil, mais l'utilisateur n'a pas de compte. | Lorsqu'un utilisateur essaie d'accéder à une application protégée par Device Trust, il est invité à ajouter un compte Okta Verify. Le flux d'authentification se termine sans authentification mTLS, car le statut Device Trust a été fourni par Okta Verify. |

- Si vous avez désactivé Device Trust mobile, effectuez cette procédure : Configurer l'attestation de gestion pour les appareils mobiles. Passez ensuite à l'étape suivante.

- Préparez les appareils d'entreprise pour Okta FastPass. Poussez la dernière version de l'app Okta Verify sur tous les appareils de bureau. En utilisant votre MDM, activez l'enrôlement en ligne pour certains utilisateurs. Consultez Enregistrement de l'appareil et Appareils gérés. Consultez Configurations Okta Verify pour les appareils macOS et Configurations Okta Verify pour les appareils Windows pour plus d'informations sur le flag

EnrollmentOptions. - Assurez-vous qu'une autorité de certification (CA) est configurée et que les certificats de gestion sont déployés sur tous les appareils de bureau. Vous pouvez utiliser Okta comme autorité de certification ou fournir votre propre autorité de certification. Consultez Configurer une autorité de certification.

Si vous fournissez votre propre CA, suivez ces étapes :

-

Dans l'Admin Console, accédez à .

- Cliquez sur l'onglet Autorité de certification.

- Déployez les certificats de gestion sur les appareils.

-

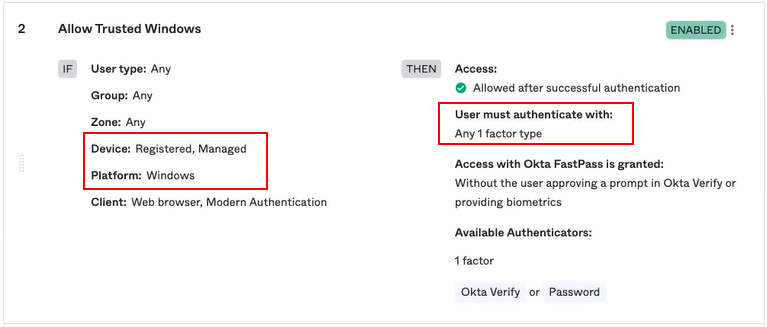

- Mettre à jour votre politique de connexion à l'app. Vérifiez que vous disposez d'une règle gérée pour chaque plateforme applicable. Remplacez la valeur L'utilisateur doit s'authentifier avec par 1 type de facteur quel qu'il soit :

- Autoriser un appareil macOS de confiance :

- Plateforme : macOS

- Appareil : Enregistré, Géré

- L'utilisateur doit s'authentifier avec : 1 type de facteur quel qu'il soit

- Autoriser Windows de confiance :

- Plateforme : Windows

- Appareil : Enregistré, Géré

- L'utilisateur doit s'authentifier avec : 1 type de facteur quel qu'il soit

Pour plus de détails sur la configuration de votre politique d'authentification à l'app, consultez Configurer une politique d'authentification à l'app pour Okta FastPass.

Après avoir effectué cette étape, les utilisateurs sont automatiquement invités à s'inscrire sur Okta Verify lors de leur prochain accès à Okta. Si un utilisateur a installé Okta Verify et ajouté un compte (s'est inscrit), il utilise maintenant Okta FastPass pour se connecter. Par conséquent, l'appareil est de confiance. Si l'utilisateur n'a pas de compte Okta Verify, il utilise les certificats Classic Engine Device Trust pour se connecter.

- Autoriser un appareil macOS de confiance :

- Activez Okta FastPass. Il s'agit d'un paramètre global, mais seuls les catégories d'utilisateurs suivants ont accès à Okta FastPass :

- Utilisateurs avec enrôlement en ligne (configurés à l'étape 2)

- Les utilisateurs qui se sont inscrits dans Okta Verify et qui ont un certificat de gestion (configuré à l'étape 3).

Remarque :Lorsque vous activez Okta FastPass, assurez-vous de cocher la case Okta FastPass (toutes les plateformes) avant de désactiver Okta Device Trust.

- Vérifiez ces scénarios lorsque Okta FastPass est activé :

- Les utilisateurs qui ne sont pas inscrits sur Okta Verify, mais qui sont inscrits avec Device Trust, devraient pouvoir accéder avec succès aux apps qui sont gérées.

- Les utilisateurs qui ne sont pas inscrits sur Okta Verify devraient être en mesure de s'inscrire sur Okta Verify.

- Les utilisateurs qui se sont inscrits sur Okta Verify à partir d'un appareil géré devraient pouvoir accéder aux apps qui sont gérées.

- Les utilisateurs qui se sont inscrits à Okta Verify depuis un appareil non géré devraient pouvoir accéder aux apps de la même manière qu'avant la migration.

Activer Okta FastPass pour tous les utilisateurs

Encouragez les utilisateurs à s'inscrire sur Okta Verify et à disposer de certificats de gestion sur leurs appareils. Idéalement, tous les utilisateurs ont un compte Okta Verify avec Okta FastPass activé, de sorte que vous n'avez plus besoin de Device Trust.

- Demandez à tous les utilisateurs de s'inscrire sur Okta Verify ou déployez-le sur tous les appareils des utilisateurs.

Partagez cette information avec vos utilisateurs finaux :

- Vérifiez les éléments suivants :

- Okta Verify est déployé auprès de tous les utilisateurs à l'aide de votre MDM.

- Tous les utilisateurs ont un certificat de gestion, en utilisant votre MDM (consultez Tâche 2, étape 2).

- Tous les utilisateurs accèdent aux apps à partir d'appareils avec Okta Verify, et non Device Trust) (consultez tâche 1, étape 3).

Supprimer Device Trust et mettez vos serveurs IWA hors service

Lorsque tous vos utilisateurs utilisent Okta FastPass, vous pouvez supprimer Device Trust.

- Consultez les événements du System Log pour vous assurer que les signaux Device Trust n'existent plus. (Consultez Tâche 2, étape 3). Si des signaux Device Trust existent, faites migrer ces utilisateurs vers Okta Verify. Tous les utilisateurs qui n'utilisent pas Okta Verify seront impactés.

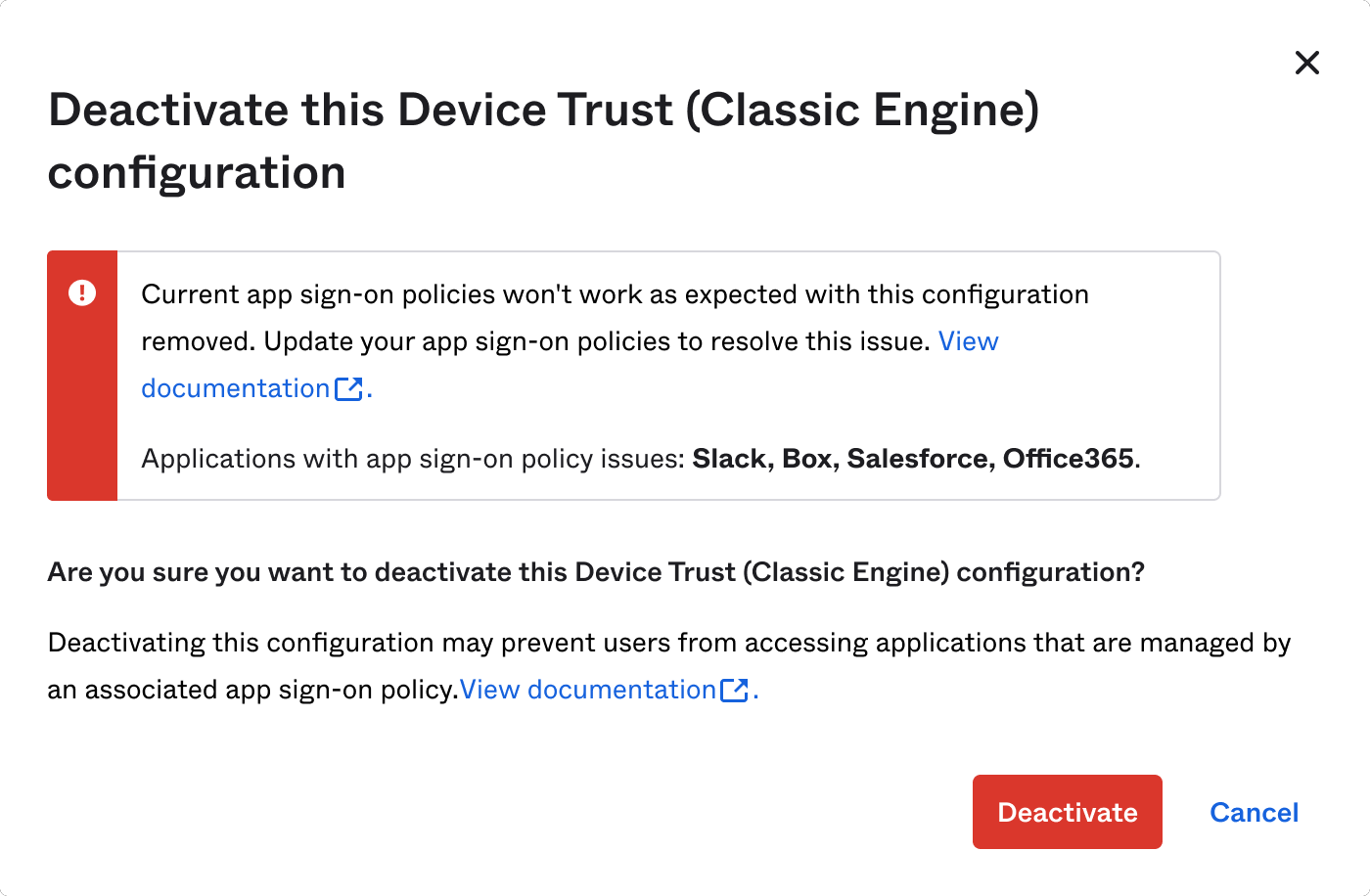

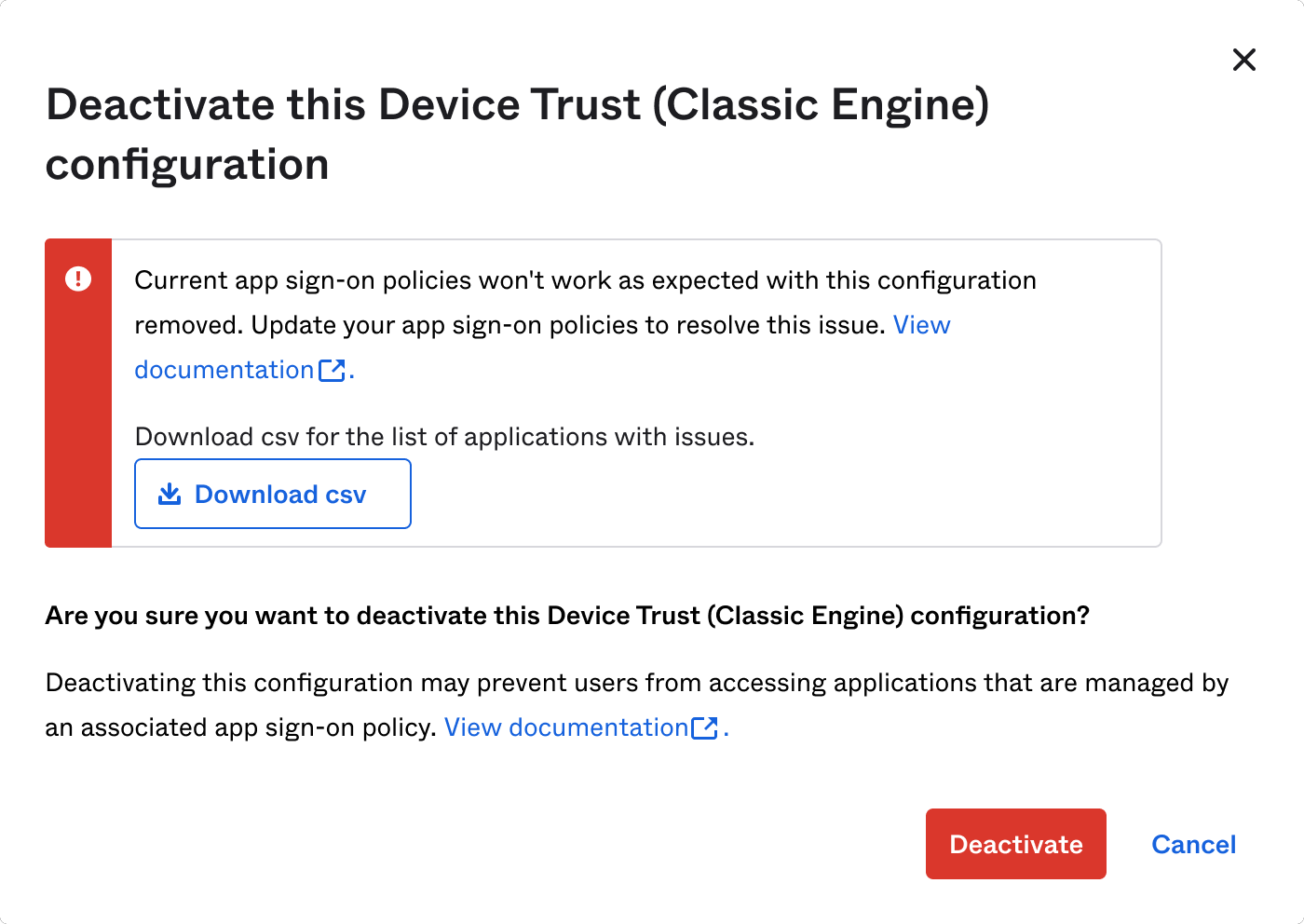

- Désactivez Device Trust :

-

Dans l'Admin Console, accédez à .

- Cliquez sur Gestion du point de terminaison.

- Pour la plateforme requise, cliquez sur .

Si vous recevez une erreur lorsque vous essayez de supprimer la plateforme, consultez Erreur de désactivation de Device Trust .

ou

ou

- Cliquez sur Désactiver.

-

- Supprimer Device Trust :

- Pour la plateforme inactive, cliquez sur .

- Cliquez sur Supprimer.

- Mettez hors service les serveurs IWA de votre infrastructure, puis supprimez la tâche d'enregistrement de l'appareil à l'aide de votre outil privilégié.

Rubriques liées

Désactivez Device Trust sur les appareils mobiles.

FAQ relative à la migration de Device Trust vers Okta FastPass

Résoudre les problèmes liés à Device Trust après une mise à niveau