Résoudre les problèmes liés à Device Trust après une mise à niveau

Tenez compte des procédures de dépannage et de vérification suivantes lorsque vous migrez de Device Trust (Classic Engine) vers Okta FastPass :

Erreur de désactivation de Device Trust

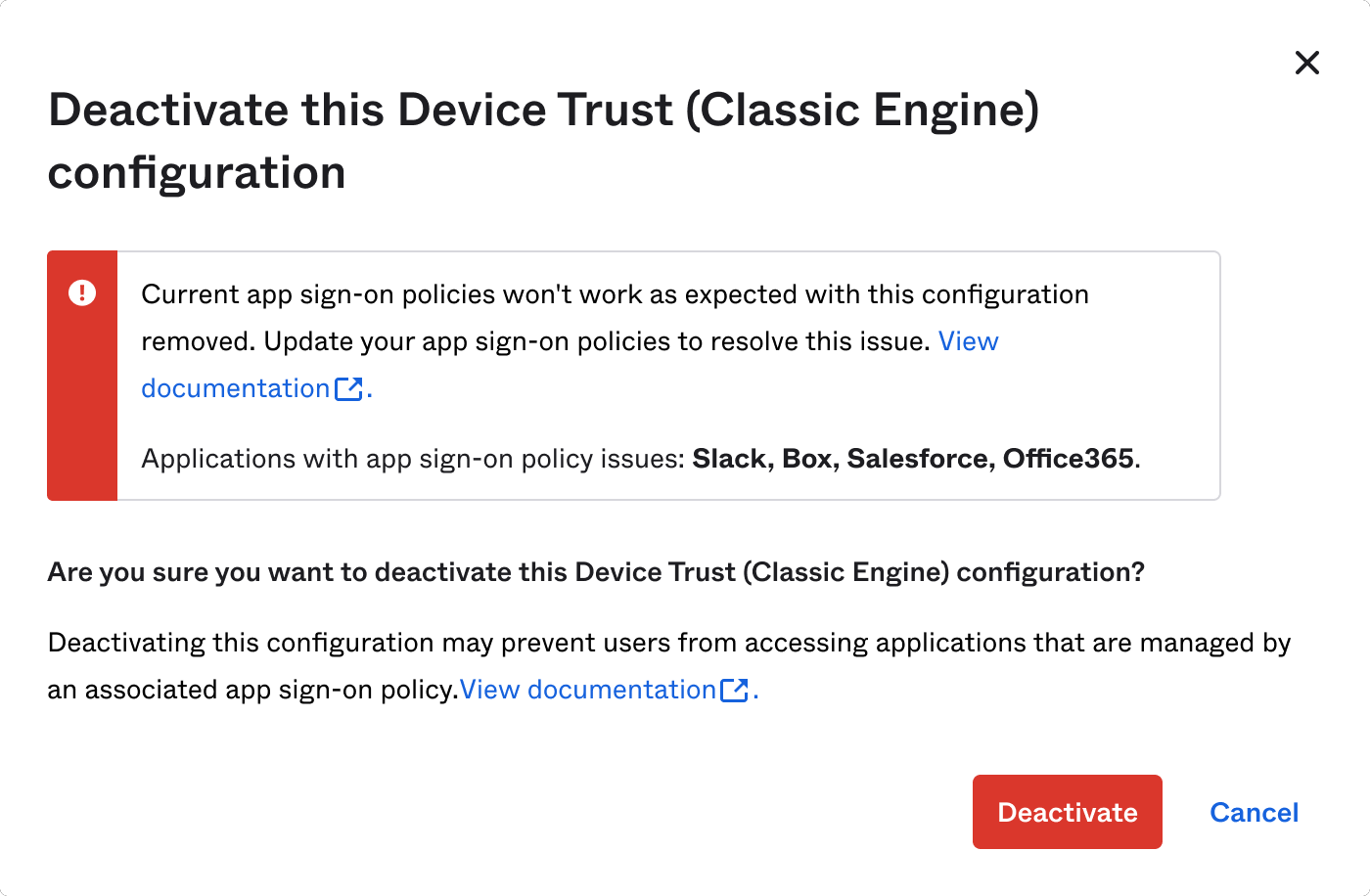

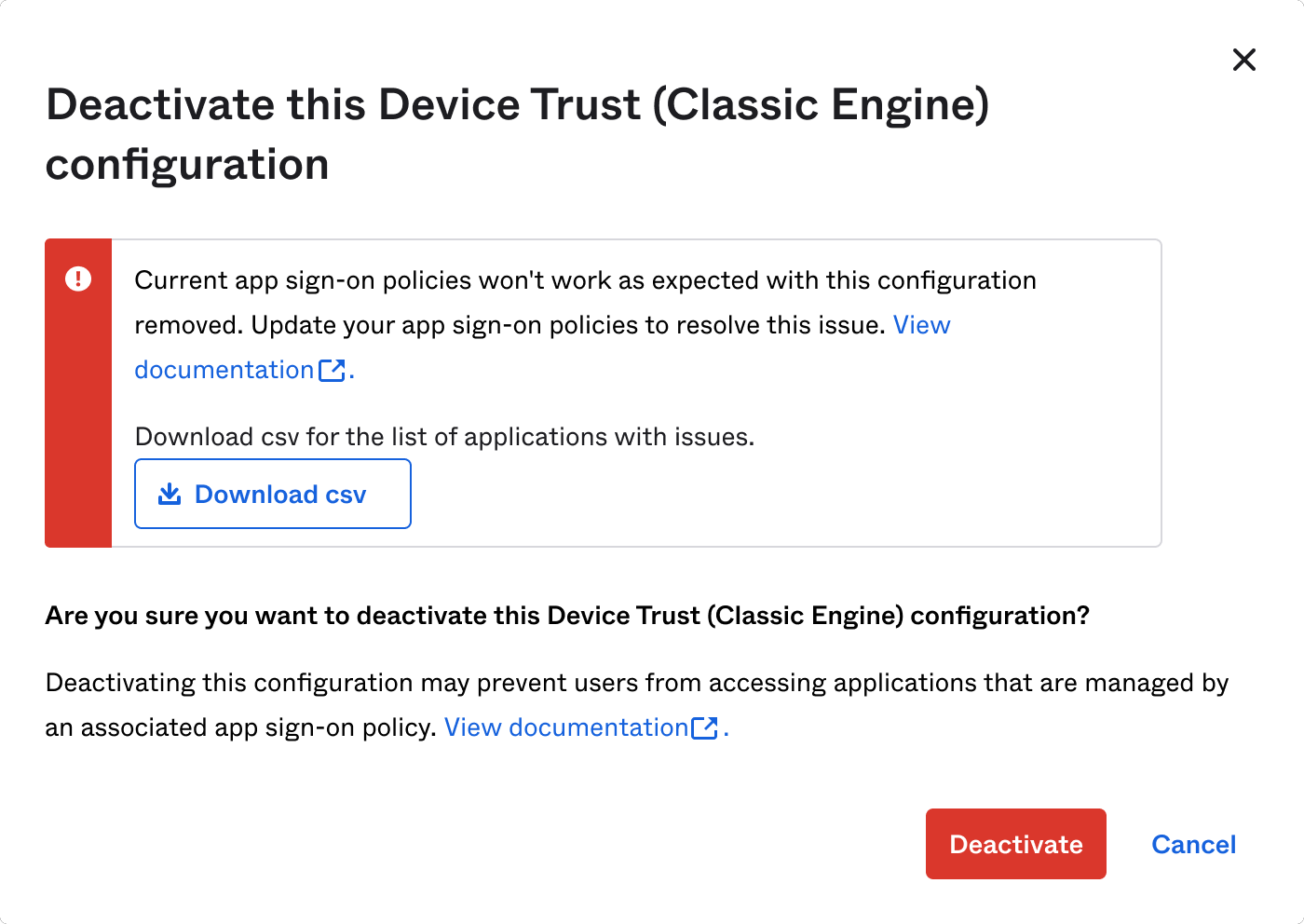

Dans Identity Engine, vous avez besoin de politiques d'authentification pour les appareils qui ne sont pas de confiance. Si vous ne les avez pas configurées correctement, vous recevez une erreur lorsque vous essayez de désactiver Device Trust Classic Engine. Le message d'erreur varie en fonction des politiques d'authentification affectées.

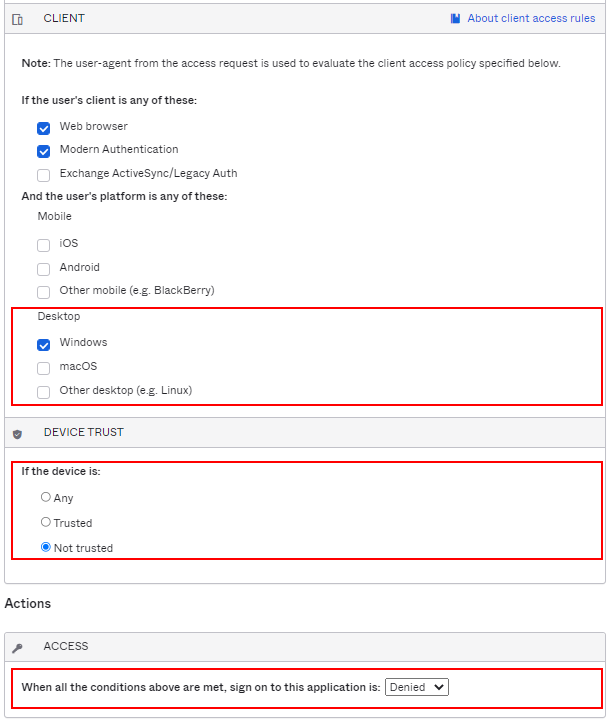

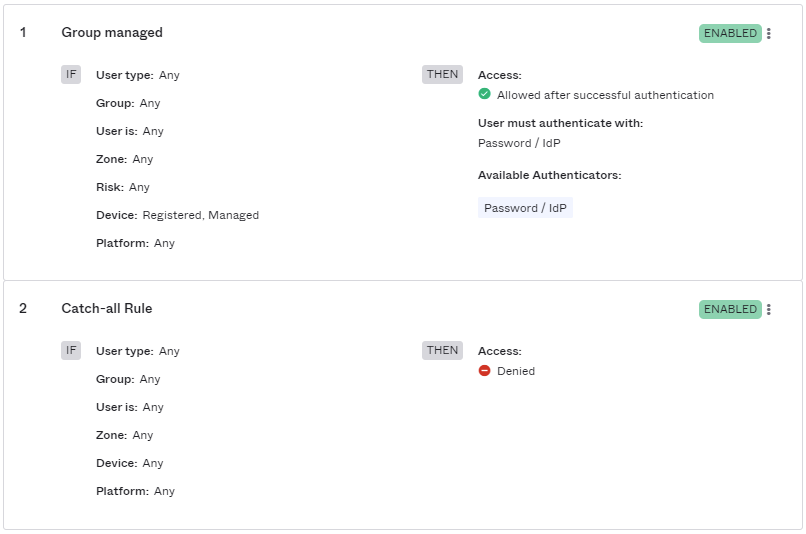

Par exemple, votre politique d'authentification à l'app Device Trust (Classic Engine) peut avoir la configuration suivante :

- CLIENT : Windows et/ou macOS

- Device Trust : non approuvé

- ACCESS : refusé

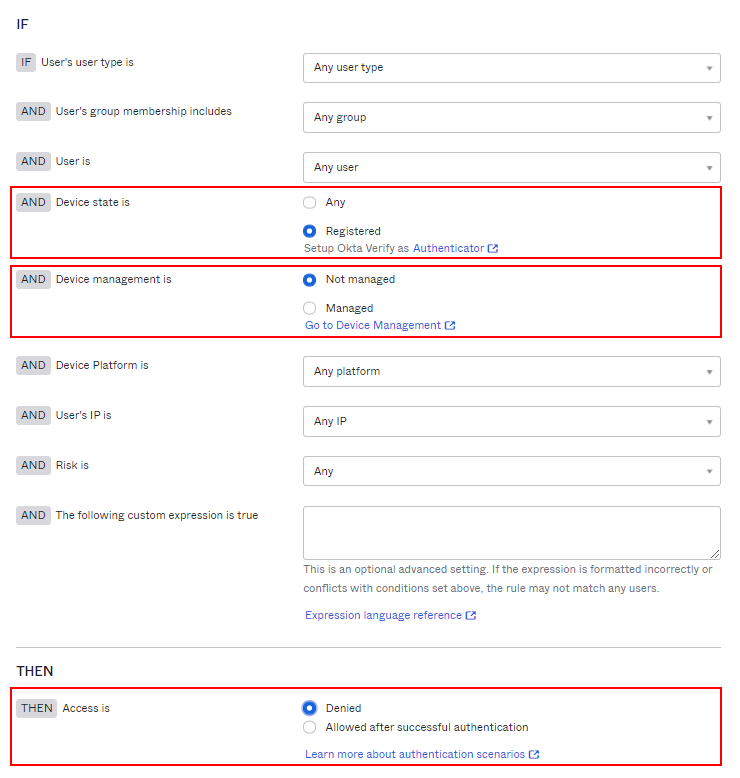

Cette politique a migré vers Identity Engine en tant que :

- ET le statut de l'appareil est : Enregistré

- ET La gestion des appareils est : Non géré

- THEN l'accès est : Refusé

Les images suivantes illustrent ces deux configurations :

|

Stratégie d'authentification à l'app Classic Engine |

Politique de connexion à l'application Identity Engine |

|---|---|

|

|

Avant de supprimer l'ancienne configuration Device Trust, révisez la politique de connexion à l'app Identity Engine pour refuser l'accès aux appareils qui ne sont pas inscrits sur Okta FastPass.

- Créez une ou plusieurs règles d'autorisation pour définir quand Autoriser l'accès à l'application. Affectez à ces règles la priorité la plus élevée.

- Créez une règle attrape-tout Refusé qui s'applique aux utilisateurs qui ne correspondent pas aux règles permissives que vous avez créées à l'étape 1. Affectez à cette règle Refusé la priorité la plus faible, juste au-dessus de la règle par défaut d'Okta.

Votre première règle doit autoriser les appareils enregistrés et gérés :

- ET le statut de l'appareil est : Enregistré

- ET La gestion des appareils est : Géré

- THEN L'accès est : Autoriser

Une règle ultérieure devrait refuser tous les autres appareils.

- ET le statut de l'appareil est : N'importe lequel

- THEN l'accès est : Refuser

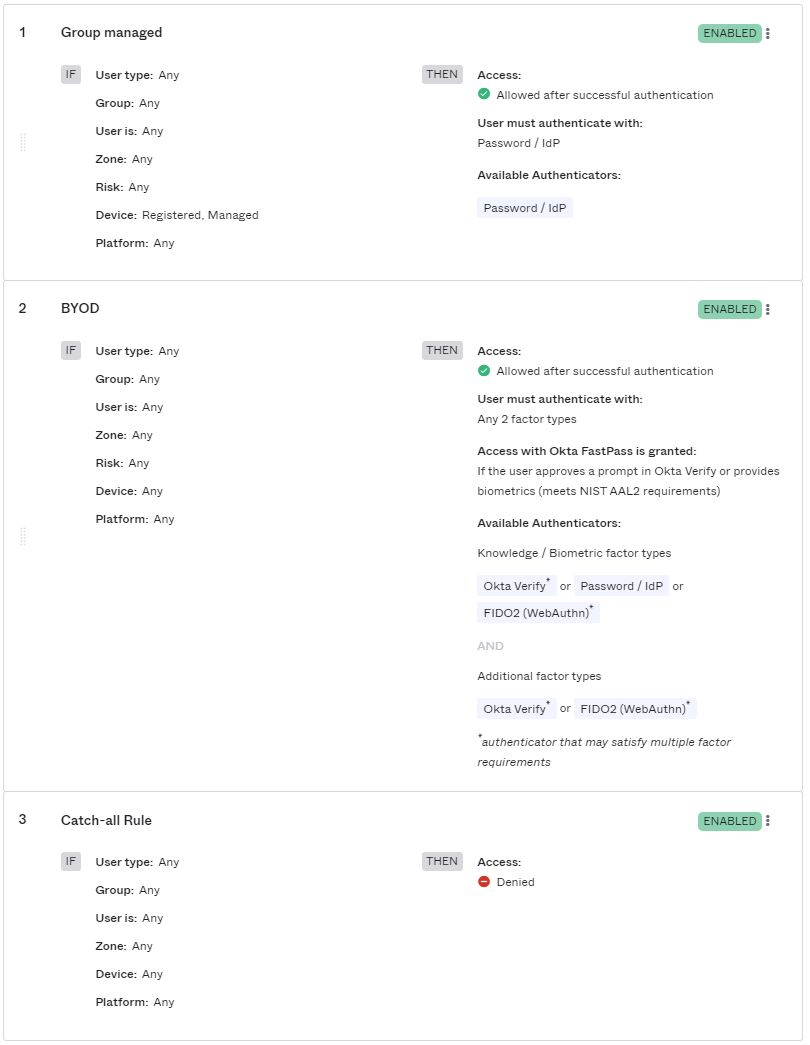

Exemple 1 :

| Règle | Nom de la règle | Groupe d'utilisateurs | IF | THEN |

|---|---|---|---|---|

| 1 | Groupe A géré | A | Exiger des appareils enregistrés et gérés | Autoriser avec 1 facteur d'authentification |

| 2 | Groupe A autre | A | Tout statut de l'appareil | Autoriser avec 2 facteurs d'authentification |

| 3 | Groupe B géré | B | Exiger des appareils enregistrés et gérés | Autoriser avec 1 facteur d'authentification |

| 4 | Règle fourre-tout | N'importe lequel | N'importe lequel | Refusé |

Exemple 2 :

Dépannage des appareils Windows

Vérifier que l'Authentification Windows intégrée (IWA) fonctionne comme prévu.

Sur l'appareil client, accédez aux URL suivantes (remplacez [NOM_DE_DOMAINE_IWA] par votre nom de domaine IWA) et vérifiez que le système fonctionne comme prévu :

-

http://[IWA_DOMAIN_NAME]/IWA/iwa_test.aspxVérifiez qu'il s'affiche correctement dans le navigateur.

-

http://[IWA_DOMAIN_NAME]/IWA/authenticatd.aspxVérifiez que Userid, UserPrincipalname, UserprincipalName(Transformed), et Security Identifier apparaissent.

-

http://[IWA_DOMAIN_NAME]/IWA/auth.aspxVérifiez que vous accédez à la page de connexion d'Okta.

Vérifiez qu'un client Device Trust est déployé sur l'appareil client

- Dans Windows, cliquez sur .

- Recherchez Tâche d'enregistrement de l'appareil Okta.

Vérifiez qu'un certificat client TLS mutuel Device Trust est installé.

-

Dans la console de gestion Microsoft (MMC), ouvrez le gestionnaire de certificats (cliquez sur ).

-

Vérifiez qu'un certificat Okta MTLS - [nom d'utilisateur] est présent.

Si le certificat n'était pas présent, ouvrez le planificateur de tâches (cliquez sur ) et exécutez okta-devicetrust-usertask.

Vérifier que l'enrôlement Device Trust fonctionne comme prévu

- Dans la console de gestion Microsoft (MMC), ouvrez le gestionnaire de certificats (cliquez sur ).

- Supprimez le certificat Okta MTLS - [nom d'utilisateur].

- Ouvrez une invite de commande.

- Changez les répertoires en « Program Files\Okta\DeviceTrust ».

- Exécutez

OktaDeviceReg.exe --user --verbose --force.Une nouvelle fenêtre de commande apparaît.

- Vérifiez qu'il n'y ait pas d'erreur et qu'un nouveau certificat est enregistré sur l'appareil client.

Vérifier qu'une règle requiert des appareils enregistrés et gérés

-

Dans l'Admin Console, accédez à .

- Cliquez sur Connexion à l'application.

- Sélectionnez la politique que vous souhaitez mettre à jour.

- Cliquez sur l'onglet Règles.

- Affichez les informations de la politique, puis vérifiez que l'une des règles de la politique spécifie :

- Appareil : Enregistré, Géré

- L'utilisateur doit s'authentifier avec : 1 type de facteur quel qu'il soit

Consulter les jounaux système admin

Accédez à Appliquer Okta Device Trust pour les ordinateurs Windows gérés, et consultez la section .

Si vous utilisez un Trusted Platform Module (TPM), consultez Améliorer la sécurité de Windows Device Trust avec le Trusted Platform Module (TPM).

Dépannage des appareils macOS

Vérifiez qu'un client Device Trust est déployé sur l'appareil client. Consultez « Pour vérifier l'installation à partir d'un terminal » dans Appliquer Okta Device Trust pour un appareil macOS géré par Jamf Pro.

Rubriques liées