Check Pointを構成する

Check Point がOkta RADIUS Server AgentをOkta Check Point Software(RADIUS)(Check Point Software (RADIUS))アプリと共に使うように構成します。

Check Pointは、RADIUSを含む複数のサードパーティIDストアと統合できます。OktaとCheck PointはRADIUSをとおして相互運用できます。OktaのエージェントはRADIUSを使用して、Check PointからのRADIUS認証要求をOkta API呼び出しに変換します。Check PointとRADIUSの統合フローを参照してください。

開始する前の確認事項

Okta RADIUSエージェントをインストールする前に、以下のネットワーク接続要件を満たしてください。

| ソース | 宛先 | ポート/プロトコル | 説明 |

|---|---|---|---|

| Okta RADIUSエージェント | Okta Identity Cloud | TCP/443 HTTP |

構成および認証トラフィック。 |

| クライアントゲートウェイ | Okta RADIUSエージェント | UDP/1812 RADIUS(デフォルト。RADIUSアプリをインストールおよび構成する際に変更できます) | ゲートウェイ(クライアント)とRADIUSエージェント(サーバー)間のRADIUSトラフィック。 |

制限事項

1つのOkta Verifyデバイスのみ登録します。それより多くのOkta Verifyを追加すると、未定義の、または予期しない動作が発生する可能性があります。

RADIUSが構成されたorgをClassic Engineから移行し、番号チャレンジを使用するOkta Verify Authenticatorを構成した場合、このチャレンジはサポートされていないにもかかわらずRADIUSユーザーに提示されます。これを防ぐには、早期アクセス機能のRADIUSの番号一致チャレンジを無効にする(Disable number matching challenge for RADIUS)を有効にします。「早期アクセス機能とBeta機能を管理する」を参照してください。

サポートされる要素

多数のAuthenticatorの登録をユーザーに許可した場合、RADIUSプロンプトに対してチャレンジメッセージのサイズが大きくなりすぎることがあります。Oktaでは、一定期間に登録するAuthenticatorを8個までにすることを推奨しています。

OktaではRADIUSアプリ用に次のAuthenticatorをサポートしています。

|

MFA Authenticator |

パスワード認証プロトコル(PAP) | 拡張認証プロトコル - Generic Token Card(EAP-GTC) | 拡張認証プロトコル - Tunneled Transport Layer Security(EAP-TTLS)* |

|---|---|---|---|

| Duo(プッシュ、SMS、パスコードのみ) | サポート | サポート | Duoパスコードのみ。 |

|

サポート |

サポート |

文字列「EMAIL」が最初に送信された場合にサポートされます。「関連する注意事項」を参照してください。 |

|

|

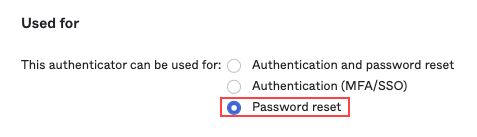

RADIUSは、メールによるインライン登録をサポートしていません。インライン登録を使用する場合は、メールを無効にするか、メール設定でパスワードリセット(Password reset)を指定します。

|

|||

| サポート | サポート | サポート(チャレンジが回避される限り)。たとえば、MFAのみ、または「パスワード、パスコード」。 | |

| サポート (1デバイスのみ) |

サポート (1デバイスのみ) |

チャレンジが回避される限りサポート。 (1デバイスのみ) 例:TOTPの場合、MFAのみ、または「パスワード、MFA」。プッシュチャレンジは帯域外で送信されるため、プッシュはプライマリ認証 + MFAで機能します。 |

|

|

サポート対象外 |

サポート対象外 |

サポート対象外 |

|

| サポート(パスワードとMFAのみ) | サポート(パスワードとMFAのみ)。 | サポート対象外 | |

| サポート | サポート | 文字列「CALL」が送信された場合にサポートされます。「関連する注意事項」を参照してください。 | |

|

YubiKey OTPYubiKey OTP Authenticatorを構成する |

サポート | サポート | サポート - チャレンジが回避される限り。たとえば、MFAのみ、または「パスワード、パスコード」。 |

* RADIUSは、次の3つの認証方法をサポートしています。

- パスワード + MFA:パスワードを使用したプライマリ認証が行われ、その後、ユーザーは認証を完了するための要素を選択するよう求められます。

- MFAのみ:パスワードの代わりに、ユーザーはワンタイムパスコード(OTP)を入力するか、

EMAIL、SMS、CALL、PUSH(大文字と小文字を区別しない)のいずれかを入力します。 - パスワード、パスコード:リクエストでパスワードの直後にパスコードを入力します。同一リクエスト内に存在する必要があります(「

Abcd1234,879890」または「Abcd1234,SmS」など)。

プロトコルは次の認証方法をサポートします。

| プロトコル | サポート |

|---|---|

| PAP | パスワードとMFA、MFA、「パスワードとパスコード」。 |

| EAP-TTLS | MFAのみ、「パスワードとパスコード」。 |

| EAP-GTC | パスワードとMFA、MFAのみ、「パスワードとパスコード」。 |

ユーザーは指定された文字列EMAIL/SMS/CALLを送信する必要があります。最初は失敗が返されます。これにより、指定された方法を使用して提供されるOTPが生成されます。提供されたOTPは、認証に使用できます。

EAP-TTLSは登録をサポートしていません

EAP-TTLSが有効になっていて、Okta Verifyまたは電話が必須登録ポリシーとして指定されており、ユーザーがそのAuthenticatorに登録されていない場合、認証は予期せず失敗します。

U2FセキュリティおよびWindows Helloは、RADIUS対応の実装と互換性がありません。OktaのRADIUSアプリケーションを参照してください。

パスワードレス認証

RADIUS認証では、プライマリ認証メカニズムとしてパスワードが使用されます。従来のRADIUS認証は、パスワードを持たないユーザーでは実行できません。アプリケーション設定プロパティのOktaでプライマリ認証を実施(Okta performs primary authentication)がクリアされている場合は、RADIUSで認証のためにほかの要素を使用できます。詳細については、OktaのRADIUSアプリケーション(2FA Only (Passwordless Mode))の 二要素認証のみ(パスワードレスモード)を参照してください。

パスワードレス認証の詳細については、「パスワードレスサインインエクスペリエンスをセットアップする」を参照してください。

一般的なワークフロー

|

タスク |

説明 |

|---|---|

| RADIUSエージェントをダウンロードする |

Admin Consoleで、に移動します。 環境に適したOkta RADIUSエージェントをダウンロードします。 |

| WindowsにOkta RADIUS Serverエージェントをインストールする | プラットフォーム用にOkta RADIUS Server Agentをインストールします。 |

| アプリを構成 | Check Point Software(RADIUS)アプリを構成します。 |

| ゲートウェイを構成する | Check PointがOkta RADIUSアプリを使用するように構成します。 |

| Check Pointの任意設定を構成する | 任意の設定を構成します。 |

| テスト | 統合のテストを行います。 |

関連項目