Étape 2 : configurer la source d'application Okta dans Workspace ONE Access

Conditions préalables

Étape 1 : configurer Workspace ONE Access comme fournisseur d'identité dans Okta

Cette étape configure Workspace ONE Access pour qu'il envoie des informations sur le niveau de sécurité de l'appareil dans la réponse SAML à Okta après l'authentification de l'utilisateur.

Il s'agit d'une tâche de configuration initiale et unique.

Configurer la source d'application Okta dans Workspace ONE Access

Conditions préalables

Vous avez configuré Workspace ONE Access en tant que fournisseur d'identité dans Okta, comme décrit à l'étape 1 : configurer Workspace ONE Access comme fournisseur d'identité dans Okta.

Procédure

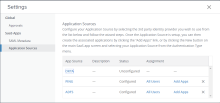

- Dans la console Workspace ONE Access, sélectionnez l'onglet .

- Cliquez sur Paramètres.

- Cliquez sur Application Sources (Sources d'application) dans le volet de gauche.

- Cliquez sur OKTA.

- Dans la page de définition de l'assistant de source d'application OKTA, entrez une description si nécessaire, puis cliquez sur Suivant.

-

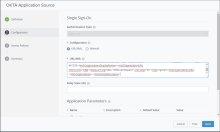

Dans la page Configuration :

- Pour Configuration, sélectionnez URL/XML.

- Dans la zone de texte URL/XML, copiez et collez les métadonnées SP que vous avez téléchargées depuis Okta comme décrit dans Ajouter un fournisseur d’identité dans Okta.

- Si vous prévoyez de configurer l'approbation de l'appareil pour les appareils mobiles iOS et Android, cliquez sur Advanced Properties (Propriétés avancées) et définissez les options suivantes sur Oui.

Ces propriétés sont obligatoires pour la solution d'approbation de l'appareil pour les appareils iOS et Android.

Option Description Réponse SSO de l'appareil Envoie des informations sur le niveau de sécurité de l'appareil dans la réponse SAML à Okta après l'authentification de l'utilisateur. Activer la requête Authn forcée Activez la requête Authn forcée. Le fournisseur de services peut envoyer l'indicateur forceAuthn=true dans la requête SAML, ce qui oblige l'utilisateur à être réauthentifié. Activer la notification d'échec d'authentification Recevez les messages d'erreur de la réponse SAML lorsque l'authentification échoue. - Cliquez sur Suivant.

-

Dans la page Stratégies d'accès, sélectionnez l'ensemble de stratégies d'accès par défaut.

Les requêtes d'authentification des applications Okta seront authentifiées à l'aide de cet ensemble de stratégies.

- Cliquez sur Suivant, vérifiez vos sélections, puis cliquez sur Enregistrer.

- Cliquez à nouveau sur la source d'application OKTA.

- Dans la page Configuration, modifiez la valeur Nom d'utilisateur pour qu'elle corresponde à la valeur avec laquelle Okta effectue la correspondance, comme Nom d'utilisateur Okta.

- Cliquez deux fois sur Suivant, puis sur Enregistrer pour enregistrer vos modifications.

Affecter la source d'application Okta à tous les utilisateurs

Facultatif : vous pouvez continuer à accéder aux applications à partir du tableau de bord Okta ou du tableau de bord Workspace ONE. Les deux expériences sont entièrement prises en charge. Vous pouvez configurer le catalogue Workspace ONE pour publier des applications fédérées par Okta sans avoir à les importer au préalable dans Workspace ONE Access.

Pour plus d'informations, consultez Publier les applications Okta sur le catalogue Workspace ONE